センシングとセンスメイキングでの闘いに勝つ HUDSON INSTITUTE

2022年の日本の国家安全保障戦略や国家防衛戦略での戦いの領域の概念構築、特に電磁波領域の重要性を取り上げたことに影響を与えたのではといわれるブライアン・クラーク氏の論考を紹介する。ブライアン・クラーク氏は、東アジア地域での人民解放軍の軍事力増強を睨んで、紛争の事態に至らないようにするために米国の軍隊・同盟国の軍隊に電磁波領域を活用したノン・キネティック能力を整備していくことを提言しているものである。

主旨は、以下のとおり

米国の軍事的優位性は終わりを迎えつつあり、今後は非対称的なアプローチ、特に敵のC5ISR能力を弱体化させることに重点を置くべきである。そのためには、平時における対センシングおよび対センスメイキング戦役を支援するためのノン・キネティック能力を強化する必要がある。

具体的には、以下の5つの改革が提案している。

-

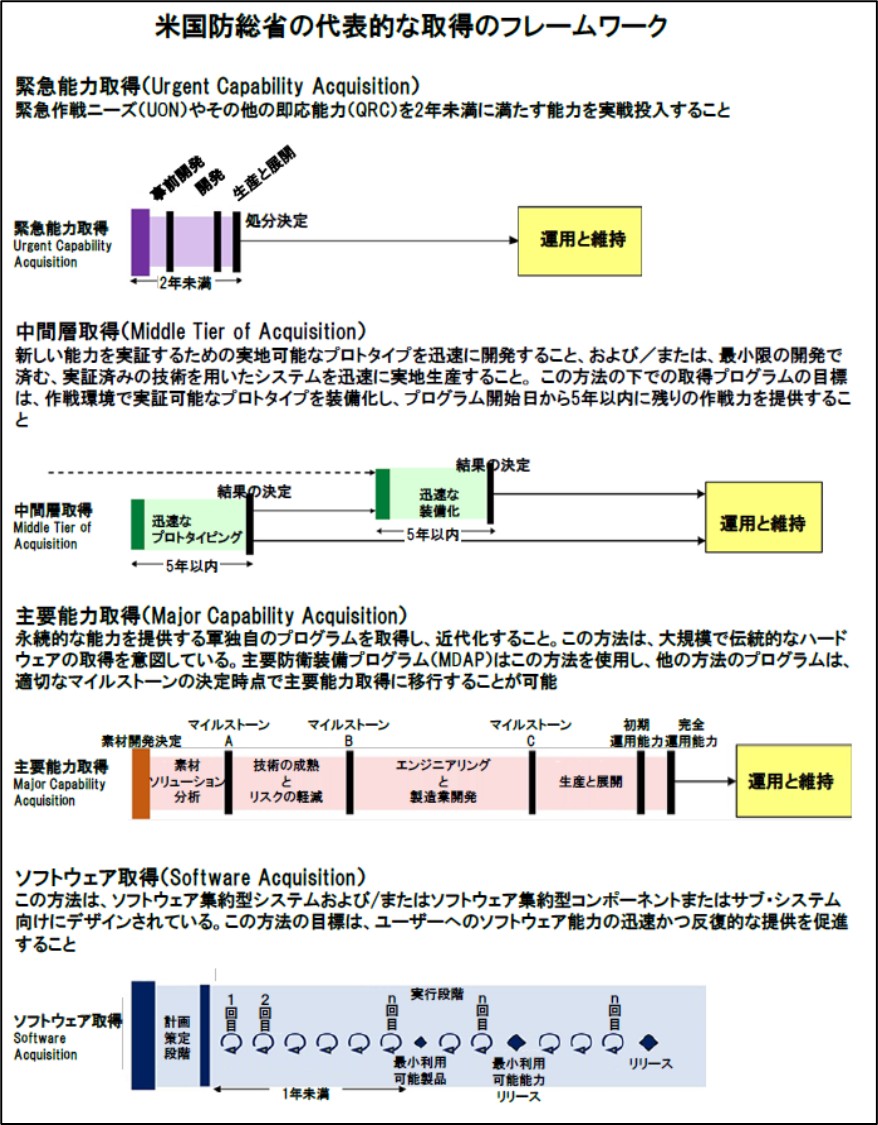

- 中間層取得(MTA)の採用: ノン・キネティック能力の標準的な取得経路としてMTAを採用し、迅速な開発と反復を促進する。

- ノン・キネティック能力開発コンソーシアムの設立: 産官学連携によるコンソーシアムを設立し、情報共有や共同開発を促進する。

- 効果のチェーン全体への焦点: コードや波形だけでなく、配信メカニズムや作戦コンセプトを含めた効果のチェーン全体を評価する。

- 試験・評価(T&E)の強化: ライブ・バーチャル・コンストラクティブ(LVC)環境を活用し、より多くの試験を導入する。

- 商業契約モデルの採用: 従来の政府主導型ではなく、商業契約モデルを採用することで、イノベーションを促進する。

これらの改革を実施することで、米国はノン・キネティック能力を強化し、敵のセンシングとセンスメイキングを弱体化させ、抑止力を回復することができる。

長文になるが、一読をお勧めする。(軍治)

![]()

センシングとセンスメイキングでの闘いに勝つ

Winning the Fight for Sensing and Sensemaking

ブライアン・クラーク ハドソン研究所 シニア・フェロー

BRYAN CLARK, SENIOR FELLOW, HUDSON INSTITUTE

|

者について

ブライアン・クラーク(Bryan Clark)

ハドソン研究所入社以前は、戦略予算評価センター(CSBA)のシニア・フェローとして、国防総省のネットアセスメント局、国防長官室、国防高等研究計画局(DARPA)のために、新技術と戦いの将来に関する研究を主導した。

2013年に戦略予算評価センター(CSBA)以前は、海軍作戦部長特別補佐官兼司令官行動グループ部長として、海軍戦略の策定を主導し、電磁スペクトラム作戦(electromagnetic spectrum operations)、海中戦(undersea warfare)、遠征作戦、人事・即応性管理における新たな構想(initiatives)を実施した。クラーク(Clark)は、2004年から2011年まで海軍本部参謀として、評価部門で研究を指揮し、2006年と2010年の4年ごとの国防レビュー(QDR)に参加した。2008年に海軍を退官する以前は、海軍の原子力訓練部隊で技師長および作戦将校として勤務を含め、海上および陸上での潜水艦の作戦・訓練任務に従事した。

センシングとセンスメイキングでの闘いに勝つ

Winning the Fight for Sensing and Sensemaking

目次

エグゼクティブ・サマリー

写真: 2024年2月9日、ドック揚陸艦USSカーター・ホール(LSD-50)で発進するV-BAT非搭乗型航空機システム。(米海兵隊) |

米国の軍事的支配性(military dominance)の時代は、今や予想通りの終わりを迎えようとしている。米国が冷戦に勝利するのに役立ったセンサー、精密兵器、ネットワーキング、処理能力は、今や広く普及し、しばしば市販されている。国家や非国家主体は、紅海のような場所での米軍部隊に対するものも含め、世界中の紛争でこれらの技術の優位性を活用している。

潜在的な対戦相手(opponents)の能力が向上していることを考えれば、米国防総省(DoD)が自国地域での大国との対称的な火力競争で優位を取り戻す可能性は低い。むしろ、非対称的なアプローチをとり、敵対者(adversary)が同盟国の作戦を理解し予測する能力や、米軍部隊を正確にターゲットにする能力を低下させるべきである。

敵対者の指揮、統制、通信、コンピュータ、サイバー、インテリジェンス、監視、偵察(C5ISR)能力を攻撃することは、国防総省の指導者がすでに明言している目標である。しかし、対C5ISR作戦は歴史的に、戦闘中に敵の攻撃を打ち負かすことに重点が置かれてきた。対戦相手の能力容量の優位性が、米国や同盟国の電磁戦(EW:electromagnetic warfare)やサイバー作戦を回避する可能性がある場合である。その代わりに、米国と同盟国のC5ISRの取組みは、紛争を未然に防ぐことを中心に据える必要がある。

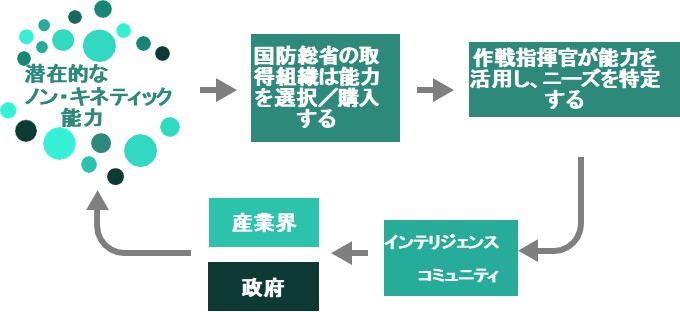

平時の対センシングおよび対センスメイキング戦役を支援するために、驚くようなノン・キネティック効果の深い弾倉(deep magazine)を達成するには、国防総省が軍事電磁戦(EW)およびサイバー・サプライ・チェーンを大幅に強化する必要がある。また、ノン・キネティック能力を大規模に構築し、独自に革新するインセンティブを持つ産業基盤も必要となる。既存の取得および契約権限を使用して、提案されたコンソーシアムおよび本報告書のプロセスは、政府が承認したインテリジェンスとモデルを使用して、産業界が新しいアプローチと効果を開発し評価するためのサンドボックスを提供する。最も有望なノン・キネティック能力を競争力のある価格で購入することで、政府は新たな効果に対する「引き(pull)」を生み出し、産業界主導のさらなるイノベーションにインセンティブを与えることになる。

本研究では、国防総省のノン・キネティック能力開発の規模とテンポを改善するための6段階モデルを提案する(第4章参照)。米軍各軍種がこのモデルのすべての要素を採用する必要はないが、国防総省は5つの主要な改革を取り入れるべきである。

- 国防総省のノン・キネティック能力の標準の取得経路として、中間層取得(MTA:middle tier of acquisition)※1を採用する。国防総省は、すでに多くのキネティック能力プログラムに中間層取得(MTA)またはこのアプローチのバリエーションを使用しているが、米軍各軍種は、ノン・キネティック能力開発の指針として、主に伝統的な要求手法に依存し続けている。近い将来の作戦上の問題に重点を置き、プログラムの反復を期待する中間層取得(MTA)は、電磁戦(EW)およびサイバー能力を追求するのに適切なモデルである。

※1 中間層取得(MTA:middle tier of acquisition)とは、米国防総省の取得調達の方法のひとつで迅速なプロトタイピングや迅速な装備化を目的としたものである。(参考:下図)

|

- ノン・キネティック能力開発コンソーシアムを設立する。国防総省が主導するこのコンソーシアムは、サイバー効果や電磁戦(EW)効果を創出または改良する産業界の取組みを支援するために、実行者(performers)をリクルートし、審査し、政府所有のインテリジェンス、モデル、シミュレーション環境を提供する。コンソーシアムの最も重要な役割は、政府と産業界の開発者が新しいノン・キネティック能力を構築・評価できるライブ・ヴァーチャル・コンストラクティブ(LVC)とハードウェア・イン・ザ・ループ(HIL)環境のフェデレーションを管理することである。後述するように、コンソーシアムとその仮想環境は、国防総省の試験・評価(T&E)インフラをデジタル化するライブ・ヴァーチャルルル生まれる可能性があり、実戦配備された米国の電磁システムのノン・キネティック効果の開発と試験が互いに情報交換できるようになる。コンソーシアムはライブ・ヴァーチャル・コンストラクティブ(LVC)環境をサブスクリプションを基盤として運営することができ、機関やベンダーのニーズに応じてアクセスや利用のレベルを変えることができる。

- ノン・キネティック能力の開発は、コードや波形そのものではなく、効果のチェーン全体に焦点を当てる。より多くのサイバー効果が無線周波数(RF)アクセスに依存するようになるにつれ、ノン・キネティック能力に関連する配信メカニズム(delivery mechanism)や作戦コンセプトの重要性が高まり、奇襲性を生み出す貴重な手段となり得る。上述したライブ・ヴァーチャル・コンストラクティブ(LVC)環境は、効果のチェーン全体を評価することを可能にし、国防総省が採用前にプロトタイプを作成することができる。

- 国防総省の試験・評価(T&E)コミュニティにおいて、能力開発およびプロトタイピングに、より多くの試験を導入するための取組みを加速させる。ノン・キネティック能力は主にデジタルであり、開発者はライブ・ヴァーチャル・コンストラクティブ(LVC)環境で、野外演習場イベントと同等かそれ以上に評価することができる。国防総省は、ノン・キネティック能力開発コンソーシアムが開発試験・評価(DT&E)と一部の作戦試験・評価(OT&E)を支援するために構築・管理するインフラを利用することで、新しいノン・キネティック効果の実戦投入までの時間を短縮することができる。

- ノン・キネティック能力については、商業契約モデルを採用する。国防総省は、政府主導のチームでツールや技術を構築するためにベンダーが費やした時間と物資に対して報酬を支払うのではなく、航空機、ミサイル、無人機などの他の防衛製品を購入するのと同じ方法で、サイバー効果や電磁戦(EW)効果を購入すべきである。これにより、革新的な解決策を生み出すために使用した内部研究開発に対する実行者への補償メカニズムが提供されることになる。また、ライセンシング・モデルの限界を回避し、国防総省がごく少数購入する能力を適切に価格設定することができる。

米国と同盟国の軍隊は、侵略を抑止し打ち負かすために、もはや一般的な優越に頼ることはできない。複数の地域で最近起こった出来事は、地域大国、多国籍組織、そして同等な競争者がいずれも、それぞれの地域で米軍部隊と同盟部隊にストレスを与えたり、対抗したりする能力を獲得しつつあることを浮き彫りにしている。

ノン・キネティック効果は、国防総省が米国と同盟国の強みのある分野を活用し、相手のセンシング※2とセンスメイキング※3を弱体化させる持続的な取組みを通じて、対戦相手を思いとどまらせる能力を取り戻す方法を提供する。しかし、こうした強みを生かすには、ノン・キネティック能力を、よりキネティックな能力に近い形で購入し、提供する必要がある。

※2 センシング(sensing)とは、センサーを使用して対象の物理量や音・光・圧力・温度などを計測・判別すること

※3 センスメイキング(sensemaking)とは、センシング(sensing)内容に対して意味合いを与えること

![]()

1. ポスト支配性の時代における同盟国の優位性の活用

写真: 2024年11月5日、デジタル・タロン3.0演習に参加する米海軍中央軍タスク部隊59所属の非搭乗型水上艦。(米陸軍) |

米軍は過去半世紀の間、潜在的敵対者や実際の敵対者に対して広範な優越を享受してきた。強力な同盟ネットワークと世界で最も強固な防衛研究開発(R&D)基盤を持つ米軍部隊は、砂漠の嵐作戦と同盟部隊作戦において、ネットワーク化された精密打撃戦(precision-strike warfare)という当時としては新しいアプローチを適用することで、対戦相手を撃退した。また、イラクとアフガニスタンでの反乱に苛立ちを覚えたにもかかわらず、歴史家たちは、これらの大きな戦略的失敗を米軍の能力不足の反映とは見ていない。

米国の軍事的支配性(military dominance)の時代は、今や予想通りの終焉を迎えようとしている。国防総省(DoD)は、冷戦後期にセンサー、精密兵器、ネットワーキング、処理能力を開拓し、国家や非国家グループがウクライナ、紅海、コーカサス全域で広く普及させ、戦闘に採用してきた[1]。さらに、企業が精密打撃戦(precision-strike warfare)に関連する基盤技術(全地球測位システム、衛星通信、自律型ドローン)を商業化したことで、イエメンのフーシ反体制派などの敵対者は、国防総省が国防費に費やすほんのわずかなコストで、米軍部隊と同盟部隊を脅かすことができるようになった。

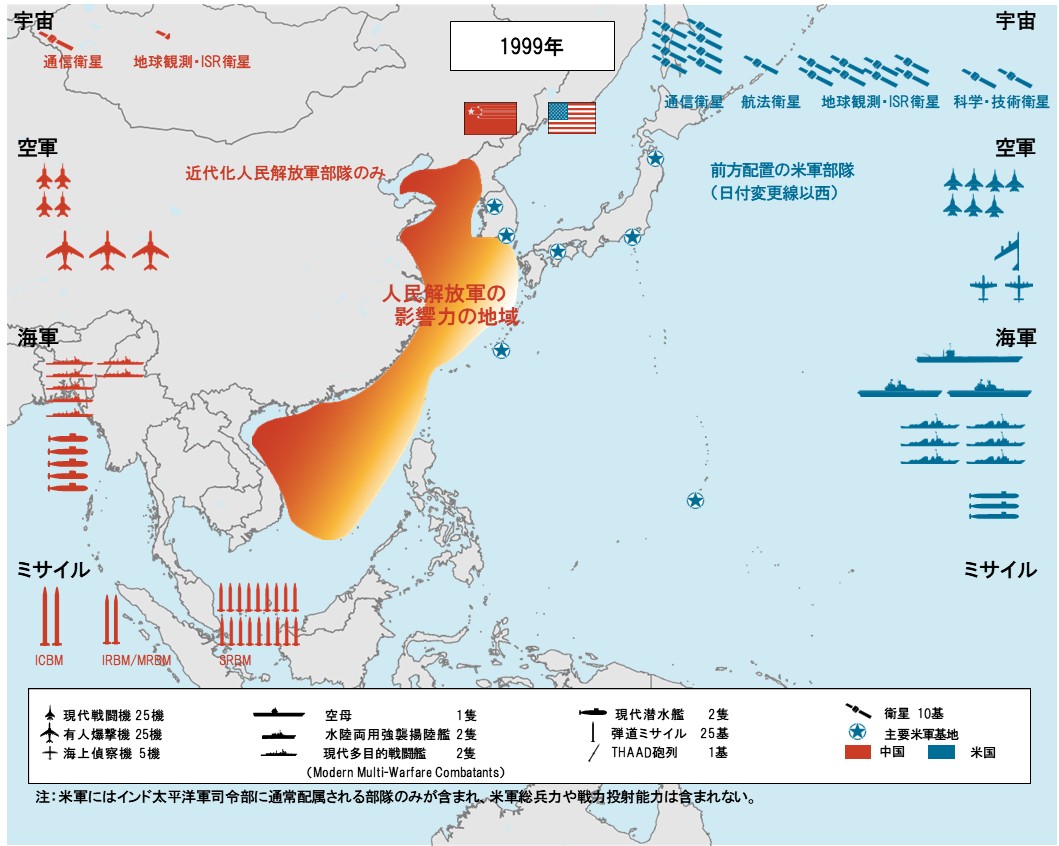

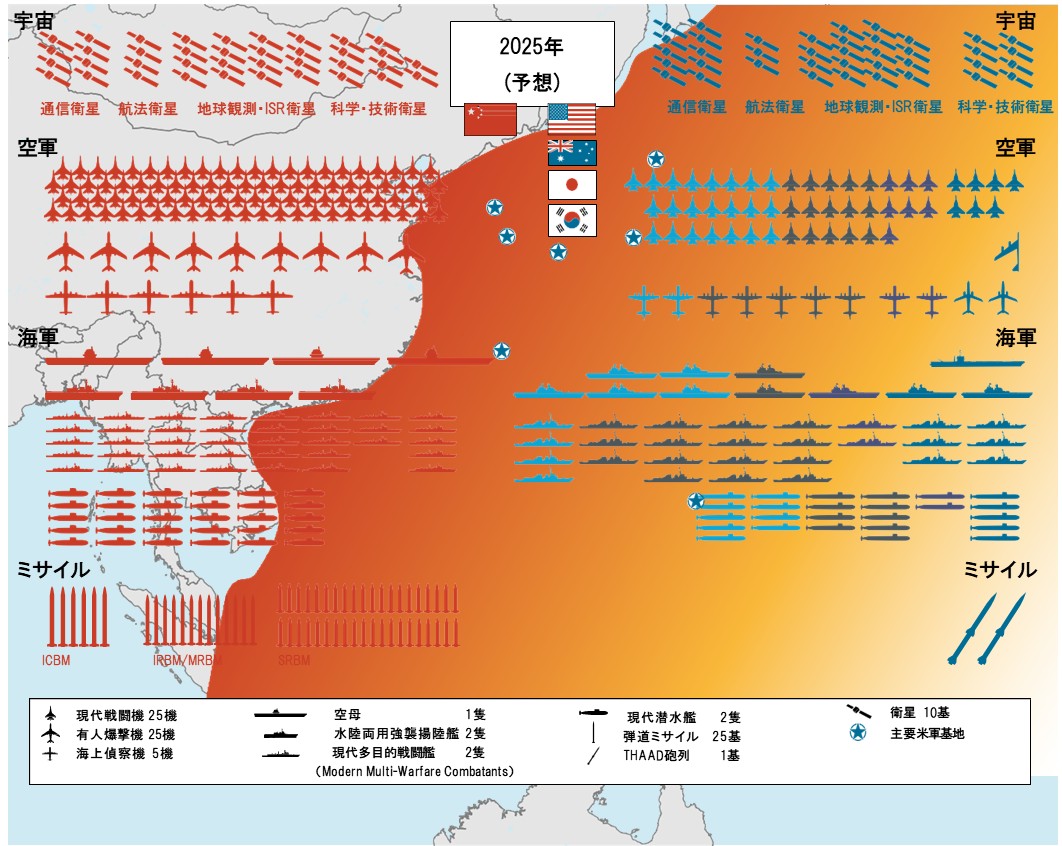

米国の軍事的支配性(military dominance)の衰えは、中華人民共和国(PRC)に関して最も顕著である。30年にわたる近代化を通じて、中国人民解放軍(PLA)は国防総省の精密打撃戦(precision-strike warfare)のコンセプトを新たなレベルにまで高めた。図1に示すように、あらゆるドメインにわたるセンサーと、海、陸、空における何千もの誘導兵器発射装置からなる広範なネットワークを実戦配備している。

図1a. 西太平洋における人民解放軍(PLA) vs.米軍と同盟部隊の態勢 出典: 2020年9月14日のBrian Everstine (@beverstine)のツイッター「.@GenCQBrownJrは、米中の兵器プラットフォームを比較したこのスライドを紹介しながら、米空軍の航空兵は違いを生み出す「戦力増強要員(force multiplier)」であると付け加えた」 https://x.com/beverstine/status/1305512270571745282. |

図1b. 西太平洋における人民解放軍(PLA) vs.米軍と同盟部隊の態勢 出典: 2020年9月14日のBrian Everstine (@beverstine)のツイッター「.@GenCQBrownJrは、米中の兵器プラットフォームを比較したこのスライドを紹介しながら、米空軍の航空兵は違いを生み出す「戦力増強要員(force multiplier)」であると付け加えた」 https://x.com/beverstine/status/1305512270571745282. |

西太平洋における人民解放軍(PLA)と米国の軍事能力容量(military capacity)の非対称性は、その大部分が中国の地政学的優位性に由来する。重要な相互防衛責任がなければ、人民解放軍(PLA)は、台湾や南シナ海の支配、米国や同盟国の介入の阻止など、狭い範囲の核心的利益の追求に近代化と兵力態勢を集中させることができる[2]。これとは対照的に、国際社会と米国民は、米軍が中国やロシアのような直接の国家的挑戦者だけでなく、イランや北朝鮮やその非国家的代理人のような、主に世界中の米国の同盟国にとって脅威となる対戦相手にも対処することを期待している。

人民解放軍(PLA)の構造と組織は、中国近海の防衛を重視している。人民解放軍空軍(PLAAF)と人民解放軍海軍(PLAN)は、実質的な給油と兵站の能力容量を実戦配備しておらず、人民解放軍(PLA)の本土防衛から離れて自衛と攻撃を行う能力容量を欠くプラットフォームが依然として大半を占めている[3]。しかし、中国の対介入戦略(counter-intervention strategy)にとって最も重要なのは、世界最大のロケット部隊と、人民解放軍(PLA)の新しい航空宇宙軍である。この航空宇宙軍は、宇宙を基盤とするセンシング能力と対宇宙能力を追求するもので、現在は廃止された戦略支援軍の一部に取って代わるものである[4]。

将来的な対決において、自国チームとなる可能性が高いということは、人民解放軍(PLA)の指導者たちに、米軍に対抗するためのコンセプトと能力開発に集中する余裕を与えることにもなる。図1に示すように、人民解放軍(PLA)は日本、台湾、オーストラリア、韓国の軍隊と対峙する可能性があるが、これらの同盟国は米国のシステムを多用し、相互運用性を高めるために米国の戦術を模倣する。そして紛争になれば、人民解放軍(PLA)は同盟国の自国領土を攻撃することで、同盟国の貢献度をさらに低下させ、同盟国の指導者たちに、自国防衛に集中するために比較的小規模な部隊を撤退させざるを得なくなる可能性がある。

万能型(One-Size-Fits-All)軍隊の限界

特殊作戦や核戦力以外では、国防総省は一般に、空母打撃群(CSG:carrier strike groups)、統合旅団戦闘チーム、航空機中隊など、どの地理的戦闘軍指揮官(CCDR:combatant commander)の責任領域(AOR)にも展開できるよう、同様の戦力パッケージを編成、訓練、装備する。このアプローチにより、共通の訓練、整備、ドクトリンが可能になり、米軍は危機の際に戦力をある戦域から別の戦域に急増させることができる。また、国防総省は、地域ごとに部隊を配備するのに比べ、より大規模な装備やプラットフォームを購入し、配備することができる。

しかし、万能の戦力を維持するという国防総省の到達目標は、卓越した軍隊であり続けるという急務とますます対立している。2022年米国家防衛戦略(NDS)は、中国を国防総省の脅威と位置づけ、対テロからロシア、北朝鮮、イランとの戦闘に至るまで、さまざまな任務に対処するための取組み目標(lines of effort)を指示している[5]。米国家防衛戦略(NDS)に準拠するため、米軍各軍種は大国間戦争で中国軍部隊に対抗できるよう各部隊を整備する必要があるが、他地域で増大する脅威と作戦を支援するため、全体としてより多くの部隊を配備する必要もある。

米軍は、平時の予算と人員の制限内で可能な最大限の規模と高度化の組み合わせに達している可能性が高い。全体として、米軍部隊は直面しうるほぼすべてのシナリオに対処することができる。しかし、技術の拡散、地理的・戦略的優位性、財政的制約が重なれば、近い将来、一部の有事で成功するための能力と能力容量が不足することになる。台湾侵攻シナリオは、この力学の最も明白な例である。

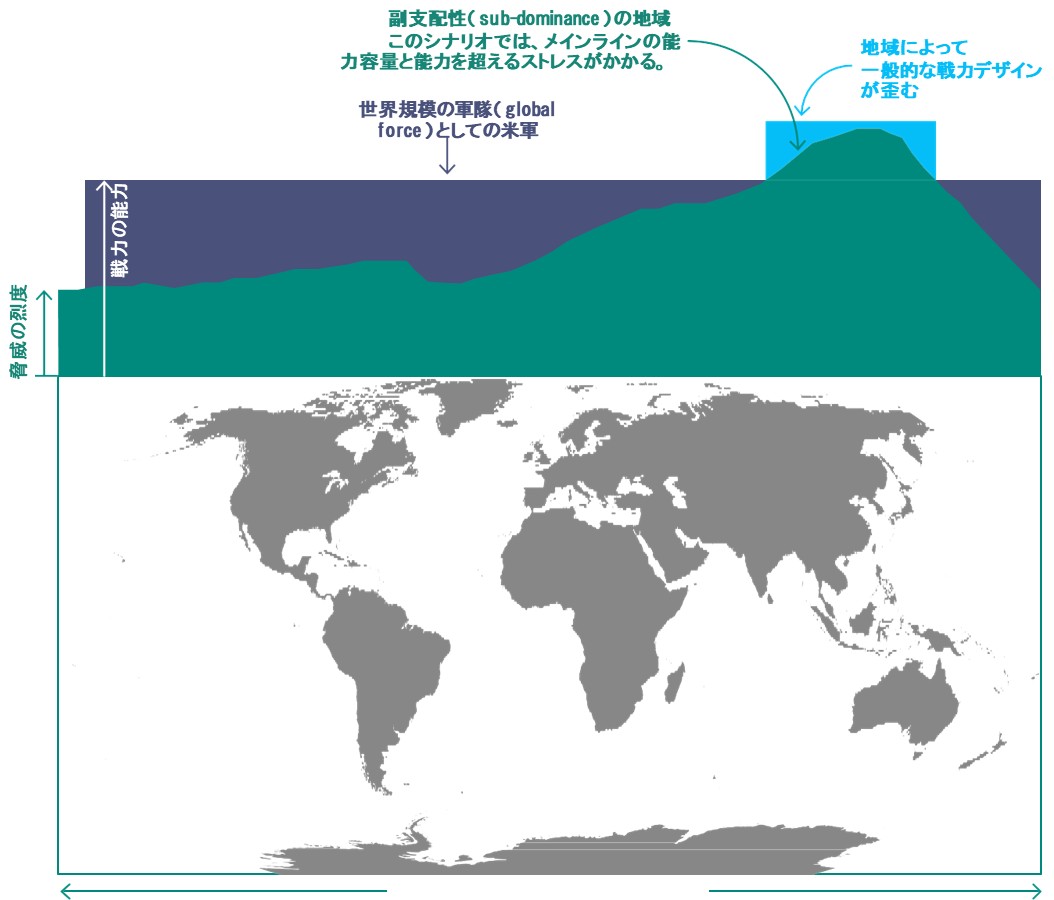

国防総省内外の数多くのウォーゲームや分析によれば、中華人民共和国(PRC)が短期間または無警告で台湾に侵攻した場合、米軍部隊と同盟部隊は失敗するか、受け入れがたい損害を被る可能性があり、図2の副支配性(sub-dominance)の領域に入ると推定されている[6]。そのため、2020年代初頭には、許容可能なリスクで台湾を防衛する能力を取り戻すことが、米国防支出の主要な原動力となり、米軍の全体的なデザインに歪みが生じ、汎用性が低下し始めた[7]。

図2. 世界規模のシナリオ(Global Scenarios)の範囲における米軍の能力 注:米軍が直面する可能性のある世界規模の範囲のさまざまなシナリオで成功する能力(ability)は、中華人民共和国(PRC)が関与するいくつかのシナリオを除いて、依然として強力である。 出典:著者 |

最近まで国防総省の指導者たちは、中華人民共和国(PRC)の脅威に対抗するため、新しい戦闘機、潜水艦、駆逐艦を最適化しようとしていた。その結果、各世代はその前の世代よりも劇的に高価になり、米軍が実戦配備できる数は減少した[8]。こうした投資のための資金を確保するため、米軍は台湾侵攻にはあまり関係のない能力、例えば水陸両用ドック揚陸艦(LSD)、榴弾砲、地上攻撃機など、欧州や中東での有事に必要とされる能力を退役させていた[9]。

2024年、国防総省はこの専門化への傾斜を止め始めた。海軍は水陸両用艦を建造するための複数年契約を結ぶ一方、新型潜水艦への資金提供を削減した[10]。同様に空軍は、F-15EX戦闘機と非搭乗型共同戦闘機の生産拡大を提案する一方で、次世代航空支配性(NGAD:Next Generation Air Dominance)戦闘機の開発を一時停止した[11]。こうした調整は、国防総省の指導者たちが、台湾海峡に配備された非搭乗型システムによる「地獄絵図(hellscape)」というインド太平洋軍司令官のビジョンなど、侵攻シナリオに対処する別の方法に自信を深めていることを示唆している[12]。

国防総省の指導者たちは今後、中華人民共和国(PRC)が台湾と統一するためにより長期化する道を選ぶ可能性が高まっていることに対処する必要がある。「地獄絵図(hellscape)」のような構想があれば、侵攻が成功する可能性は低くなるかもしれないが、封鎖、隔離、定期的なミサイル攻撃、航空攻撃、サイバー攻撃など、その他の中華人民共和国(PRC)の計画はより魅力的なものになるだろう。これらの長期化するシナリオは、米軍部隊の能力容量を超える課題をもたらす可能性があるが、侵攻シナリオは主に米軍と同盟国の軍事力にストレスを与えるものである。

攻撃抑止のためのセンシングとセンスメイキングの劣化

台湾への侵攻を阻止することは、米軍部隊にとって狭く扱いやすい作戦上の課題である。これとは対照的に、台湾の長期にわたる封鎖や隔離に対抗するには、比較的穏やかな緊張状態から高い列度の戦闘(high-intensity combat)に至る可能性のある状況下で、同盟国の船舶を防護するために多数の艦船や航空機が必要となる。同盟部隊の計画担当者にとってさらに困難なのは、中華人民共和国(PRC)の指導者たちが、中国への経済的・外交的影響を管理するために、台湾の周囲に封鎖線を張ったり緩めたりしていることである[13]。

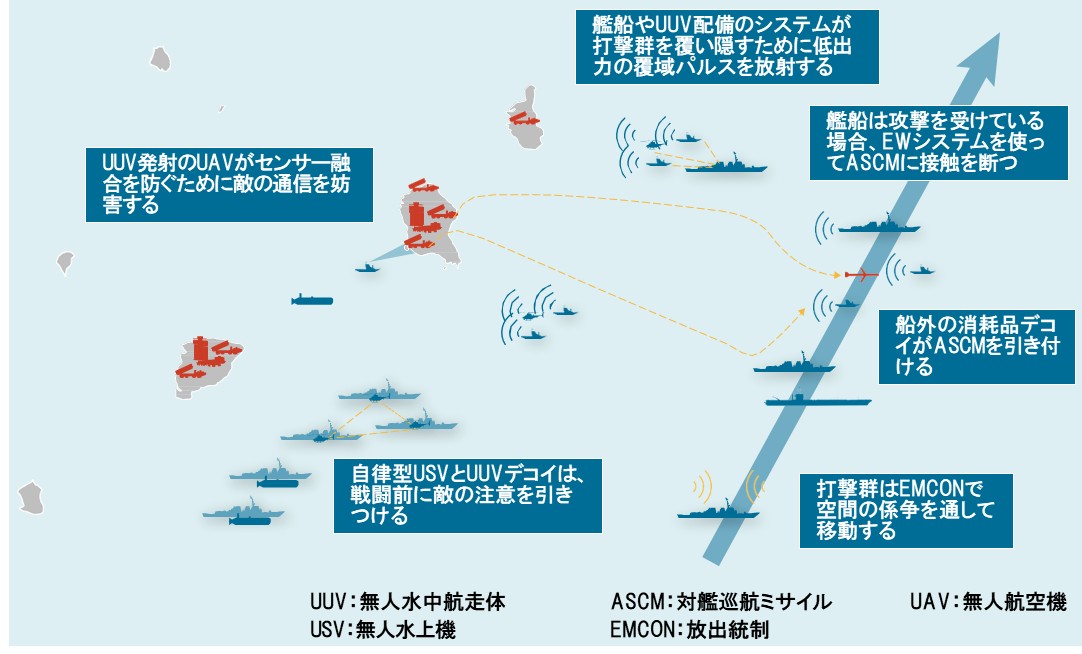

米軍は、封鎖のように長期化する中華人民共和国(PRC)の侵略に対抗するため、西太平洋において持続可能で生存可能な兵力態勢を採用する必要がある。米軍部隊は、電磁戦(EW:electromagnetic warfare)や高出力マイクロ波システムなどの配備防御やノン・キネティック防御を利用することで、人民解放軍(PLA)が各ターゲットを破壊するのに必要な兵器の数を増やすことができ、中国の侵略を思いとどまらせることができるかもしれない。侵攻のような急速で大規模な紛争では、多くの米軍や同盟国のターゲットを同時に攻撃しようとすれば、人民解放軍(PLA)の打撃能力容量は低下する。しかし、封鎖のような長期にわたる低強度のシナリオ(lower-intensity scenario)では、人民解放軍(PLA)は米軍や同盟国の各ターゲットにより多くの兵器を投入することができる。

国防総省は、西太平洋における人民解放軍(PLA)との対称的なミサイル対防空競争では優位に立てそうにない。むしろ、非対称的なアプローチをとり、人民解放軍(PLA)が同盟国の作戦を理解し予測する能力や、米軍部隊を正確にターゲットにする能力を低下させるべきである。敵対者の指揮・統制・通信・インテリジェンス・監視・偵察(C5ISR)能力を攻撃することは、すでに米インド太平洋軍の指導者たちが明言している目標である[14]。

しかし、対C5ISR作戦は歴史的に、人民解放軍(PLA)の能力容量上の優位性が米国や同盟国の電子戦やサイバー作戦を不要にできる場合、戦闘中に敵の攻撃を撃退することに重点を置いてきた。その代わりに、米国と同盟国の対C5ISR作戦は、紛争を未然に防ぐことに重点を置く必要がある。人民解放軍(PLA)の指揮官は、米軍や同盟部隊の部隊がこの地域で活動しているのを目にしているかもしれないが、正確な位置情報を得ることができず、どの米軍や同盟部隊が計画された作戦にとって最も重要であるかを予測することができず、また、米軍や同盟部隊の兵器が意図したターゲットに正確に命中することを期待することができないため、攻撃を思いとどまるかもしれない。

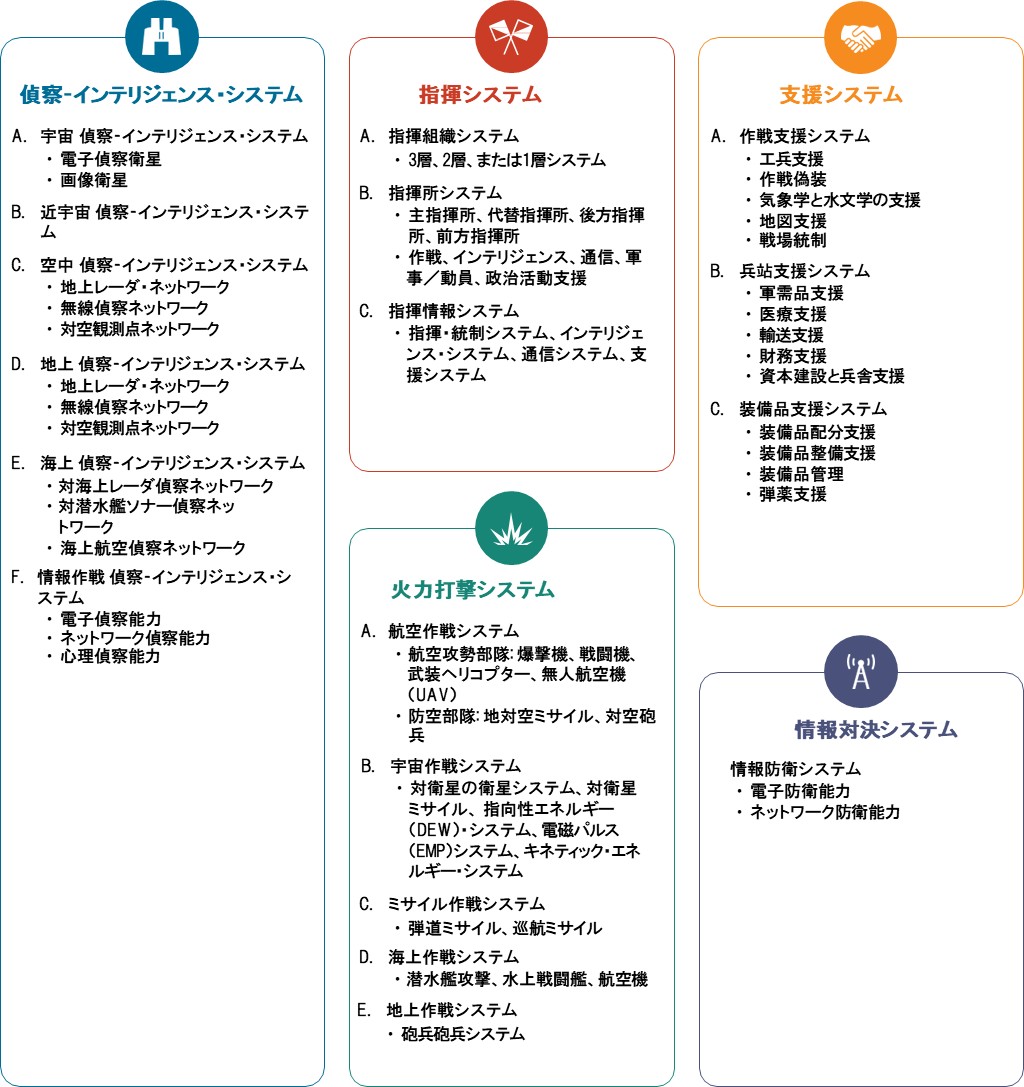

人民解放軍(PLA)のセンシングとセンスメイキングを攻撃する戦略は、人民解放軍(PLA)のシステム戦(Systems Warfare)という作戦コンセプトに内在する脆弱性を利用しつつ、自国のC5ISR能力とサイバー戦(cyber warfare)や電磁戦(EW)効果における米国の強みを利用するものである。図3に簡略化して示すように、システム戦は、偵察・インテリジェンス・システム、火力打撃システム、指揮システム、支援システム、情報対決システムによる作戦を組み合わせ、人民解放軍(PLA)の計画担当者が米軍のシステム・オブ・システムにおける重要な脆弱性と評価しているものを攻撃するものである[15]。

図3. 人民解放軍(PLA)のシステム戦(Systems Warfare)のコンセプトの簡略の図表 出典: ジェフリー・エングストローム(Jeffrey Engstrom)「システム対決とシステム破壊戦」 (RAND Corporation, 2018), https://www.rand.org/pubs/research_reports/RR1708.html. |

人民解放軍(PLA)がシステム戦(Systems Warfare)を採用したのは、米国の精密打撃戦(precision-strike warfare)という成功したアプローチを、中国の特徴を生かして複製しようとする取組みの一環である。米国の作戦が基本的に遠征型であるのに対し、人民解放軍(PLA)の作戦は主に局地的である。戦闘中に通信を維持することは困難であることから、米軍の上級将校や政治指導者は、火力の順序付け、機動の調整、新たな機会の優位性の活用などの作戦管理を現場指揮官に頼ることが多い。これとは対照的に、人民解放軍(PLA)のトップの指揮官や中央軍事委員会(CMC)は、人民解放軍(PLA)ロケット軍(PLARF)や人民解放軍空軍(PLAAF)など、ほぼすべてが中国国内に拠点を置く人民解放軍(PLA)部隊と容易に意思疎通を図ることができる。これにより、上級指導者は作戦を直接管理することができ、現場指揮官に依存する必要がなくなる。中華人民共和国(PRC)政府高官は、効果的で忠実であると信用していないかもしれない[16]。

人民解放軍(PLA)の指揮・統制(C2)の階層的本質は、偵察・インテリジェンス・システムと火力打撃システムを人民解放軍(PLA)システム戦の最も重要な要素にしている[17]。人民解放軍(PLA)の上級指導者は、広範囲に分散した宇宙、陸、空、海の各システムからのセンサー・データを統合し、そのデータを中華人民共和国(PRC)領土内または領土近くのミサイル発射装置に提供し、長距離精密打撃(long-range precision strikes)を支援する偵察・インテリジェンス・システムに依存している。

この中央集権的な構造は、人民解放軍(PLA)のセンシングとセンスメイキングを弱体化させることで、米軍部隊と同盟部隊が優位性を獲得する機会を生み出す。複数のデータリンクが人民解放軍(PLA)の航空機や艦船からの情報を伝送することになるが、これは遅延を増大させ、信頼性を低下させる。センサーや地上局からのハードワイヤード接続は、ほとんどの地上および宇宙を基盤とするセンサー・データを司令部に伝達し、航行中の船舶や航空機と比較して、より高い適時性と復元性を提供する。しかし、どちらのセンサーのカテゴリーも、人民解放軍(PLA) の作戦図(operational picture)と意思決定を混乱させる可能性のあるジャミング、欺瞞(deception)、通信妨害に対して脆弱である。

センシングの混乱と劣化

米軍部隊と同盟部隊は、数十年にわたる電磁戦(EW)とサイバー作戦の経験を生かし、地表または地表より上にある人民解放軍(PLA)のセンサーを劣化させることができる。これらのセンサーはすべて、無線周波数(RF)、視覚、または赤外線(IR)の放射に依存しており、偽の信号や不明瞭な信号、悪意のあるコンピューター・コードの注入に対して脆弱である。ソナーのような海中センサーは音響放射に依存しており、以前のハドソン研究所の報告書に記載されているように、人民解放軍(PLA)の海中作戦図(undersea operational picture)を混乱させるために同盟国が同様に操作することができる[18]。

人民解放軍(PLA)のセンサーを欺いたり妨害したりする同盟国の組織的な取組みは、人民解放軍(PLA)の作戦図(operational pictures)と計画策定を混乱させる可能性がある。しかし、こうした取組みが成功するのは限られた期間だけである。効果的な対センシング作戦は、偵察・インテリジェンス・システムが同じ地理的位置やターゲットを調査している複数のセンサーの出力をリアルタイムで組み合わせる可能性に対処する必要がある。センサー融合※4を使えば、人工知能(AI)を活用したアルゴリズムの助けを借りた人間のオペレータが、最終的には同盟部隊の真の位置と活動を割り出すことができるだろう。

※4 センサー融合(sensor fusion)とは一定の基準を満たした複数のセンサーまたはデータ・ソースから得た情報およびデータを、コンピュータ技術を用いて自動的に分析および合成することにより、意思決定や推定に必要な情報処理を行うこと。

敵対者のセンスメイキングを攻撃する

センサー融合は、人民解放軍(PLA)のセンスメイキング、つまり敵対者部隊が何をしているかを理解し、彼らが将来何をしそうかを評価するプロセスの一要素である。米軍部隊と同盟部隊は、人民解放軍(PLA)のセンサー作戦を劣化させるだけでなく、人民解放軍(PLA)のセンスメイキングを攻撃する必要がある。一つのアプローチは、人民解放軍(PLA)が複数のセンサーのアウトプットをクロス・ドメインに同時にまとめるために必要な通信ネットワークを混乱させることである。

合成開口レーダー(SAR)航空機から地上局へのデータリンクなど、これらの信号をジャミングまたは遮断することは、偵察・インテリジェンス・システムのセンサー融合能力を明らかに低下させる。データリンクにコードを注入してメッセージ形式を変更するなど、より巧妙な技術を用いれば、センサー・データの統合を遅らせたり、データを別の場所やターゲットに関連するように見せかけたりすることで、センサー融合を妨害することができる。

米軍部隊と同盟部隊はまた、予測可能性の低い戦術や兵力構成と対センシング作戦を組み合わせることで、人民解放軍(PLA)のセンスメイキングを弱体化させることもできる。偵察・インテリジェンス・システムのAI対応アルゴリズムは、センサー・データを過去の米軍の作戦やドクトリンと比較し、人民解放軍(PLA)の行動方針策定に情報を提供しようとする。米軍部隊と同盟部隊は、人民解放軍(PLA)が見たり研究したりしたものだけでなく、幅広い戦力構成と作戦コンセプトを追求する可能性を確立することで、人民解放軍(PLA)がAIと予測計画策定プロセスに依存していることを利用することができる。

国防総省が現在進めている全ドメイン連合統合指揮・統制(CJADC2)の取組みは、指揮官が作戦を組織・編成するための選択肢を増やす、より再構成可能な部隊の実現に役立つ。陸軍がプロジェクト・コンバージェンスの下で進めている実験や、海軍がプロジェクト・オーバーマッチの下で進めている実験のようなものは、通信相互運用性の改善を通じて、米軍部隊が利用できるキル・チェーンの多様性を増大させている。戦闘軍指揮官(CCDR)レベルでは、全ドメイン連合統合指揮・統制(CJADC2)構想(initiative)は統合火器ネットワーク(JFN)の最初のインスタンスを生み出した[19]。

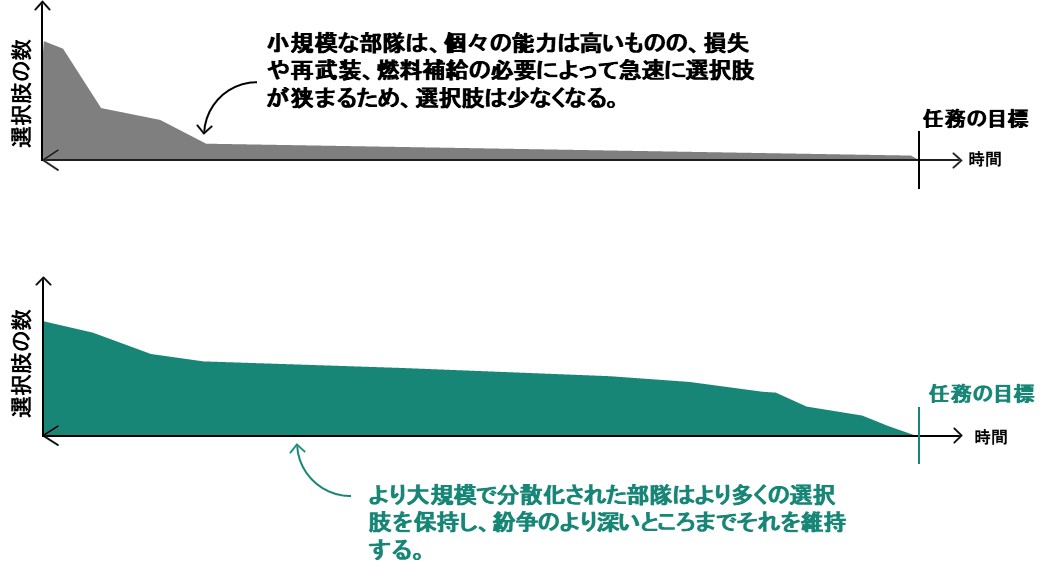

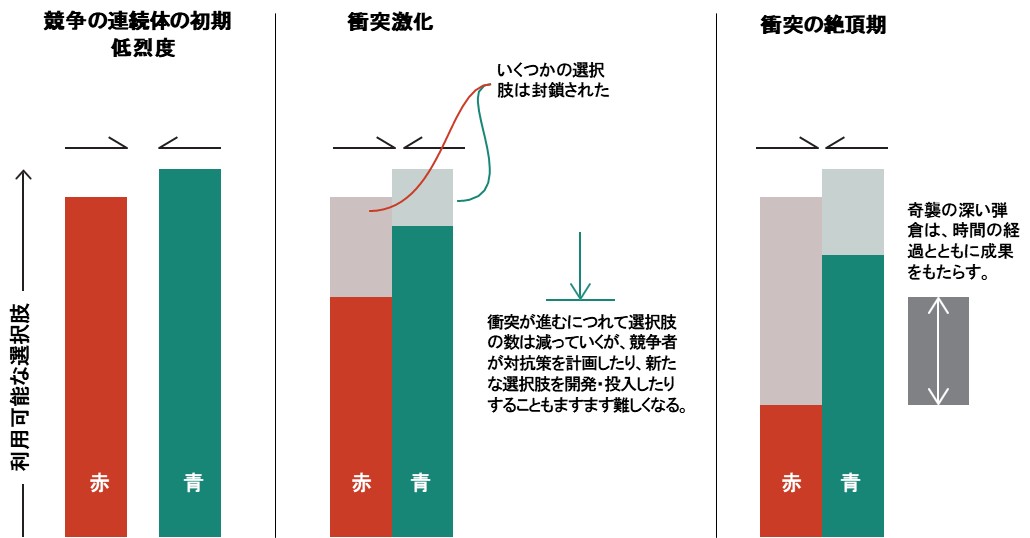

しかし、戦力デザインは、指揮官の行動方針の幅を広げ、その結果、敵のセンシングをより不確実なものにするという点で、通信の相互運用性よりも大きな影響を与える可能性がある。図4に描かれ、モザイク戦(mosaic warfare)と決心中心戦(decision-centric warfare)に関する筆者の研究でも述べられているように、人民解放軍(PLA)のセンスメイキングを大幅に低下させるためには、国防総省は、より多くの多機能でない、おそらくは非搭乗型の、より細分化された部隊を必要とする。

図4の上半分に代表されるような小規模な部隊は、それ自体をいくつかの異なる方法で構成することしかできないため、狭い範囲の作戦コンセプトと戦術に限定される。複数任務の艦船や航空機で構成される小規模な戦力であっても、人民解放軍(PLA)のような対戦相手にとって、実質的な複雑さをもたらすことはない。なぜなら、各プラットフォームは、単一攻撃で無力化できる自己完結型のキル・チェーンとして機能することが多いからだ。

図4. 米軍指揮官が利用できる選択肢 出典:著者 |

たとえ小規模な部隊よりも洗練されていないとしても、より多くの部隊を持つ大規模な部隊であれば、指揮官はキル・チェーンを構成するための選択肢を増やすことができ、その結果、人民解放軍(PLA)のセンスメイキングにとってより多くの課題が生じることになる。また、このような分解は、実際の兵器システムでなくても有用である。デコイや模擬されたプラットフォームや車両は、敵のセンスメイキングに実際のものと同じ複雑さを与えることができ、敵対者は米国の幅広い選択肢に備えるか、センサー情報の曖昧さを解消するために時間とセンシング・リソースを費やすことを余儀なくされる。

クロス・ドメインのノン・キネティックな効果の優先順位付け

20世紀の戦争や21世紀のテロ対策と比べれば、米軍部隊と同盟部隊は、大国の包括的なセンシングとセンスメイキング・アーキテクチャを弱体化させるために、より洗練された電磁戦(EW)とサイバー・アプローチを必要とするだろう。このような過去の対立において、米軍と同盟部隊は、それぞれのドメイン内において、また紛争のさまざまな局面において、ノン・キネティック能力を用いるのが一般的であった。有線ネットワークを通じてサイバー攻撃やマルウェアを配信し、多くの場合、平時のインテリジェス作戦や対テロ作戦の一環として行われた。戦闘時には、無線周波数(RF)スペクトラムを通じて敵のレーダーや無線に電磁戦(EW)ジャミングや偽りのターゲットを送信した。

従来のサイバーや電磁戦(EW)のアプローチに対抗するため、人民解放軍(PLA)は偵察・インテリジェンス・システムの大部分を、中国国外からアクセスできないスタンドアロン・ネットワーク上に構築し、大量の冗長無線周波数(RF)センサーを組み込んだ。しかし、人民解放軍(PLA)のデジタル技術の利用は、センシングとセンスメイキングの復元性を向上させようとする中華人民共和国(PRC)の取組みを回避する機会を同盟部隊にもたらす。たとえば、コンピュータ化された軍事用センサーは、信号処理によって電磁戦(EW)攻撃を検知し、これに対抗する能力に優れるが、デジタル・システムに共通するセキュリティ上の弱点も含んでいる。また、人民解放軍(PLA)のセンシング・ネットワークは、センシングと、センサーの相関と融合を可能にするための宇宙、空中、海上プラットフォームとの通信のために、依然として無線周波数(RF)開口部に依存している[20]。

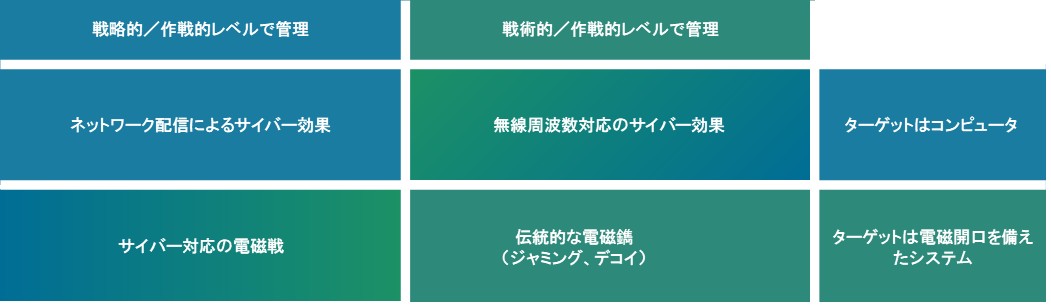

このことは、図5に示され、2020年国防総省の電磁スペクトラム優越戦略に記述されているように、敵対者のセンサー処理と融合を克服するために、同盟国はノン・キネティック効果をますます組み合わせるべきであることを示唆している[21]。例えば、有線接続による従来のオンネットワーク・サイバー効果に加え、無線周波数(RF)開口部を介してスタンドアロン・ネットワークにサイバー効果を提供する必要がある[22]。また、センサーや無線機に到達する無線周波数(RF)信号を操作したり不明瞭にしたりする従来の電磁戦(EW)効果に加えて、電磁戦(EW)効果は、受信機の処理を劣化させたり、電磁戦(EW)効果が成功したことを検証したりするサイバー悪用に依存することになる[23]。

図5. ノン・キネティックな効果の間の新たな関係 出典:著者 |

サイバー対応電磁戦(EW)や無線周波数(RF)対応サイバー作戦のような攻撃的なクロス・ドメインノン・キネティック効果は、国防総省の指揮・統制(C2)に新たな検討事項を生み出す。米国サイバー・コマンド(CYBERCOM)のような戦闘軍指揮官(CCDR)や、大統領または国防長官のいずれかである国家指揮当局は、通常、作戦レベルから戦略レベルまで、ネットワーク上での米国の攻撃的サイバー作戦を承認する。

これは、即時かつ反復的な巻き添え被害が発生する可能性のあるサイバー・ツールを放つことの恒久的な影響を反映している。効果は一時的であり、ターゲットの開口部に限定されるため、現場指揮官や個々のオペレータは通常、攻撃的電磁戦(EW)作戦を戦術レベルから作戦レベルでコントロールする。サイバー作戦と電磁戦(EW)作戦の両方において、防御的効果はほとんど常に下位の権限者が管理し、多くの場合、それらは自動化されている。

クロス・ドメインのノン・キネティックな作戦の再編

攻撃的なクロス・ドメインのノン・キネティック効果は、新しい指揮・統制(C2)アプローチを要求する。他の軍事作戦と同様、ノン・キネティック効果を提供するオペレータは、ターゲットにアクセスする必要があるが、それは往々にして一瞬のことである。ネットワーク上のサイバー効果の場合、上級指導者は通常、大陸を越えてリアルタイムでターゲットを監視し、適切な場合に配信を許可することができる。これとは対照的に、サイバー対応の電磁戦(EW)や無線周波数(RF)対応のサイバー効果を提供する部隊は、司令部から遠く離れた通信が劣化した地域にいることが多い。このような状況では、現場指揮官は、ターゲットの開口部にアクセスできる時間帯に上級指揮官の承認を得ることが課題となる。

クロス・ドメインのノン・キネティック効果は、従来のサイバー効果や電磁戦(EW)効果とは異なる時間スケールで発生するため、計画策定と実行が複雑になる。ひとたび認可を得れば、オペレータは光の速さでネットワーク上のサイバー・ツールを提供することができ、影響は数分から数時間で発生する。ジャミングやデコイのような電磁戦(EW)作戦は、効果が一過性であり、電磁戦(EW)システムがオフになると一般的に消滅するため、数分から数時間かけて行われる。電磁戦(EW)作戦と同様に、クロス・ドメインのノン・キネティック効果も、適切な開口部へのアクセスに課題があるため、数分から数時間かかる場合があるが、デジタル・コードを組み込んでいるため、サイバー効果のように影響は長期化する可能性がある。

サイバー対応電磁戦(EW)および無線周波数(RF)対応サイバー効果は、他の軍事能力の使用と同様のハイブリッド指揮・統制(C2)アプローチを必要とする可能性が高い。一般に、軍および文民の上級指導者は、インターネット上に存在すると巻き添え被害を引き起こしたり、「野放し(into the wild)」にされたりする可能性があるため、ネットワーク上のサイバー効果を管理することを好む。しかし、クロス・ドメインのノン・キネティック効果は、定義上、孤立した敵対者をターゲットとしており、他の軍や民間のネットワークに影響を与える可能性は低い。サイバー戦や電磁戦(EW)における米国の優位性を活用する機会を逃さないために、上級指導者は、クロス・ドメインの効果の種類やカテゴリーを承認し、所定の交戦規則に従ってそれらを使用する権限を現地指揮官(local commanders)に委譲することができる。

本報告書に最も関連することだが、クロス・ドメインのノン・キネティック効果もまた、新たな能力開発アプローチを必要とする。米軍各軍種および米国サイバー・コマンド(US CYBERCOM)は、軍事作戦での使用頻度が低いことを考慮し、比較的遅いテンポで、政府所有の演習場で新しい攻撃的サイバー・ツールを開発している。これとは対照的に、各軍は電磁戦(EW)要件の開発と再プログラミングのための強固なインフラを有しており、その開発には時間がかかるものの、毎年かなりの数の変更を実施している。国防総省は、有線ネットワークと無線周波数(RF)配信メカニズムの両方をモデル化し、電磁環境とサイバー環境にわたる活動の統合を可能にするアプローチを必要としている。

国防総省のノン・キネティック能力開発プロセスもまた、現在よりも大規模なものを提供する必要がある。第2章で述べたように、米軍は平時の競争や危機において、より頻繁にノン・キネティック効果を使用する必要がある。歴史的に、米軍はこのような作戦を、同盟部隊を防護し、敵の攻撃の有効性を低下させる戦闘に限定してきた。しかし、地政学的な不利(geostrategic disadvantages)を考慮すれば、米軍と同盟部隊は、敵のセンシングとセンスメイキングを混乱させることが、戦意喪失と抑止の要素として必要になる。本報告書の第3章では、人民解放軍(PLA)が展開するような能力に対して、対センシングおよび対センスメイキング戦役を用いるアプローチを詳述する。

国防総省は、対センシングおよび対センスメイキング戦役を実施するために、ノン・キネティック効果に関する深い弾倉(deep magazine)を必要とする。第4章では、国防総省が対センシングおよび対センスメイキング戦役に必要な規模とテンポでノン・キネティック能力を開発するために実施可能なアプローチについて述べる。第5章では、国防総省がこの新しいプロセスを採用し、ポスト支配性(post-dominance)の時代に米軍が優位性を取り戻すことを可能にするための提言を行い、報告書を締めくくる。

![]()

2. 抑止と阻止のためのセンシングとセンスメイキングの劣化

写真: 2024年10月26日、非公開の場所で速攻型潜水艦USSハンプトン(SSN-767)に接近するリトル・クリーク分遣隊海中無人機群1所属の小型非搭乗型水中艇。 (米海軍) |

国防総省は、C5ISRと対C5ISRにおける優位性を、ほとんど戦闘のためだけにこれらの能力を開発するのではなく、抑止と説得を支援するために活用すべきである。従来、米軍は敵対者の侵略を成功させないと脅したり、攻撃の利益を上回る経済的・軍事的懲罰を科したりすることで抑止力を追求してきた。このアプローチは、ポスト支配性(post-dominance)の時代には効力を失いつつある。ロシアのウラジーミル・プーチン大統領は、第二次世界大戦以降で最も包括的な経済的・外交的制裁を受けたにもかかわらず、2022年にウクライナに侵攻することを選択した。

さらにプーチン大統領は、ウクライナの首都キーウを占領しようとしたプーチン大統領の試みをウクライナ軍が当初否定した後も、攻撃を続けた[24]。イランを支持するフーシ派の反政府勢力は、イランへの制裁や米軍部隊と同盟部隊の反撃にもかかわらず、中東全域で定期的に米軍の地上部隊や海軍部隊を攻撃している[25]。また、中華人民共和国(PRC)の沿岸警備隊や海上民兵は、フィリピン、台湾、日本の海軍や警察部隊に日常的に嫌がらせをし、定期的に衝突している[26]。

米国とその同盟国は、中華人民共和国(PRC)の侵略を思いとどまらせるために、懲罰や拒否の脅し以上のことをする必要がある。ウクライナ東部でのロシアのグレーゾーン作戦やクリミア併合のような漸進的な攻撃は、従来の軍事力では対抗が難しい。ロシアによる2022年のウクライナ侵攻のようなあからさまな行動は、認識しやすいが、遠距離から短期間で阻止するのは難しい。中華人民共和国(PRC)による台湾の封鎖は前者に近く、侵攻は後者に近い。

米軍と同盟国の軍隊は、人民解放軍(PLA)が偵察・インテリジェンス・システムに依存していることを利用して、この2種類の課題に対処することができる。たとえば、封鎖を実施する中国軍部隊は、封鎖された国に出入りしようとする船舶の位置や、護衛の可能性のある船舶の位置を把握するために、正確でタイムリーな作戦図(operational picture)を必要とする。台湾侵攻の際には、ウクライナで起きたように紛争が長期化した場合、攻撃する中華人民共和国(PRC)部隊が後で必要となるかもしれない兵器の無駄遣いを避けるため、正確なターゲット画像(target picture)が必要となる。

2022年の米国の米国家防衛戦略(NDS)は、「戦役遂行(campaigning)」のための取組み目標(Line of Effort)を通じて、人民解放軍(PLA)のセンシングとセンスメイキングの脆弱性を突く方法を提供する。同戦略は国防総省に対し、「部隊を運用し、国防総省の広範な取り組みを同期させ、国防総省の取組みを国力の他の手段と連携させることで、急進的な形態の競争相手の強制力を弱め、競争相手の軍事的準備を複雑にし、同盟国やパートナーとともに独自の用兵能力(warfighting capabilities)を開発する」よう指示している[27]。

米海兵隊のドクトリンでは、戦役とは、特定の時間と空間で特定の目標を達成するために計画された一連の作戦である[28]。戦役遂行は、数々の歴史的事例が証明しているように、戦闘に勝利しても長期的な目標を達成できる保証はないことを認識する必要がある[29]。戦略家は戦役というと、第二次世界大戦中の同盟部隊のヨーロッパ奪還のような大規模な戦闘作戦を連想することが多い。しかし、戦役は、マレーシアにおける英国の対反乱作戦のように、平時におけるそれほど激しくない一連の長期的な行動で構成されることもある[30]。こうした戦役やその他の成功した戦役を可能にする上で、非軍事的手段は重要な役割を担っているが、本報告書では軍事活動の応用に焦点を当てる。

国防総省は、中華人民共和国(PRC)による侵略を思いとどまらせるために、対センシングおよび対センスメイキング戦役を利用することができる。アナリストは抑止力についてあまり研究、議論していないが、抑止力は紛争が差し迫っていないときに競争や対立に影響を与える方法を提供する。戦闘員が戦争に向かって突き進んでおり、すでに重要な決断を下している場合は、失敗の確実性や耐え難い懲罰のみが戦闘を止めさせる可能性が高いが、それ以外の場合は、思いとどまらせる取組みによって交戦国を破壊的行動から遠ざけることができる[31]。

エスカレーションの優位性を取り戻す

中華人民共和国(PRC)軍と準軍事組織が台湾侵攻を支援するためには、大規模な火力戦役を展開する必要がある。歴史を振り返れば、水陸両用攻撃は、多数の兵力を長期間にわたって無防備な状態にさらすリスクの高い作戦である[32]。台湾とその同盟国による侵攻部隊の阻止を防ぐため、人民解放軍(PLA)は東シナ海、南シナ海、フィリピン海全域の船舶、航空基地、空母を無力化する必要がある。米軍部隊と同盟部隊は、人民解放軍(PLA)の火力を低下させることで、侵攻が失敗する可能性を高めるため、対センシングおよび対センスメイキング作戦を用いることができる。

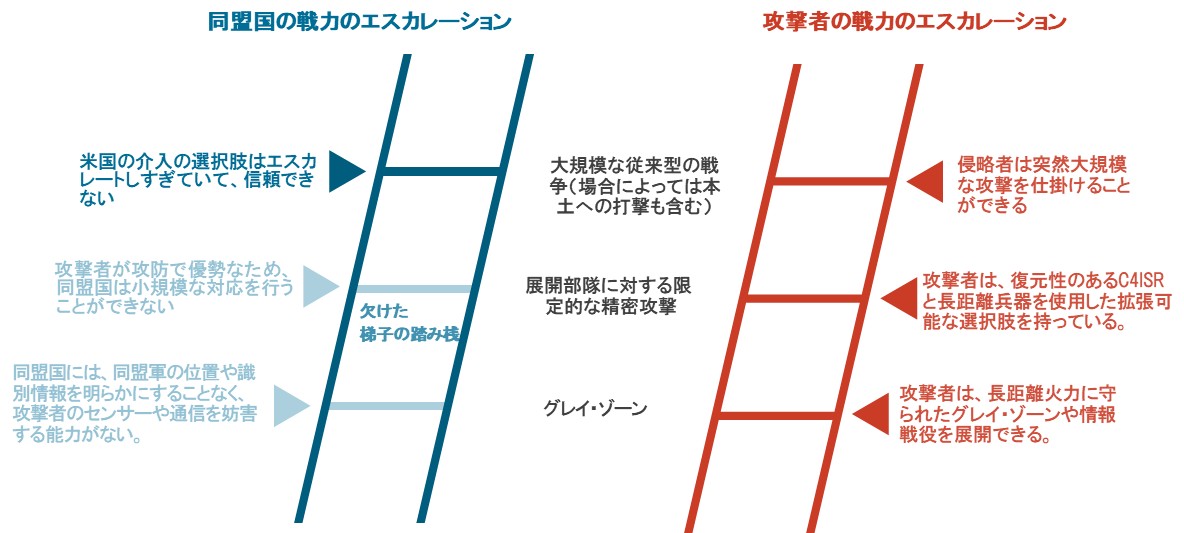

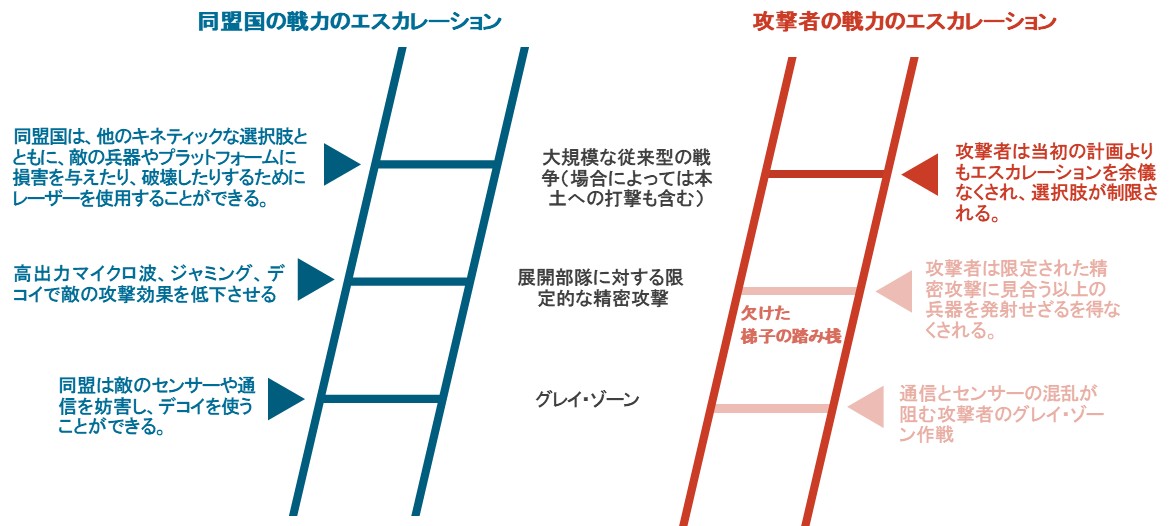

人民解放軍(PLA)は通常、台湾やその同盟国に対して実質的なエスカレーションの優位性を持つ。図6に示すように、偵察・インテリジェンス・システムと火力打撃システムにより、人民解放軍(PLA)はグレーゾーン作戦の防衛を含め、近海でさまざまな規模の砲撃を行うことができる。同盟国軍は、大規模な戦闘においてのみ現実的となりうる大規模な編隊を編成しない限り、人民解放軍(PLA)の攻撃から自らを守る防御の能力容量を欠いている。さらに、この地域の同盟国は、グレーゾーンでの対立に対応して大規模な編隊を編成した場合、過度に挑発的またはエスカレート的であると考える可能性がある。

図6に描かれた非対称性により、米軍部隊と同盟部隊は中国に対してエスカレーションの不利な立場(escalation disadvantage)に立たされる。例えば、中華人民共和国(PRC)の海上民兵や沿岸警備船は、本土の船舶、航空機、防空ミサイル、地対地ミサイルの防護の下で、フィリピンの漁船や沿岸警備船に嫌がらせをしたり、突進したりすることができる。フィリピンの侵略に直面する同盟国は、危険を冒してでも対抗するか、中国に接近して激しい係争環境(highly contested environment)下で生き残り、反撃の脅威を与えるために、相当な攻撃力と防御力を備える必要がある。しかし、このような強力な戦力態勢は、中華人民共和国(PRC)ではなく、米国や同盟国の軍隊を侵略者として描くことになり、逆効果となる可能性がある[33]。

図6. 同盟と人民解放軍(PLA)の戦力のエスカレーション・ラダーの比較 注:青は米軍部隊と同盟部隊、赤は人民解放軍(PLA)部隊 出典:著者 |

適切な伝達システムと効果があれば、米軍部隊と同盟部隊は、図7に示すように、ノン・キネティック作戦を利用して、エスカレーション・ラダーのより低い踏み桟(rungs)※5を回復し、この非対称性を転換することができる。例えば、米軍部隊と同盟部隊は、電子ジャミングによって敵対者のセンサーを低下させ、電磁スペクトラム(EMS)の複数の地域(multiple regions)に持続的なデコイ作戦を展開することができる。また、センスメイキングを複雑にする行動によって、対センシング作戦の影響力を強化することもできる。

※5 踏み桟(rungs)とは、梯子(ladder)などの足を掛けて踏むところのことをいう

図7. 効果的な対センシングおよび対センスメイキングによるエスカレーション・ラダーの改訂 注:青は米軍部隊と同盟部隊、赤は人民解放軍(PLA)部隊 出典:著者 |

例えば、敵対者のオペレータが過去のパターンに基づいて、どのターゲットが本当のターゲットなのか、あるいは最も価値のあるターゲットなのかを判断する機会を奪うような、分散した再構成可能なフォーメーションで展開することができる。このような活動は、相手の指揮官(opposing commanders)の計画を複雑化させる不確実性を生み出すだけでなく、偵察・インテリジェンス・システムの有効性に関する敵対者の懸念を明らかにする反応を引き出す可能性がある。

ノン・キネティック効果はまた、潜在的な侵略者をより高いレベルのエスカレーションへと駆り立てる。米軍や同盟部隊の対センシングおよび対センスメイキング作戦に直面する中で、意図したターゲットを確実に攻撃するために、侵略者は、潜在的なターゲットをすべて同時に攻撃するために、より多くの兵器を消費する必要があるかもしれない。あるいは、敵の指揮官は、ターゲット図を明確にして、より効率的な打撃を可能にしようとするかもしれないが、こうした行動もエスカレートする可能性がある。人民解放軍(PLA)のセンサー・プラットフォームは、米軍部隊と同盟部隊を正確に分類・識別するため、あるいは火器管制レーダーで照らすために、米軍部隊と同盟部隊に接近する必要があるかもしれないが、同盟国はこれを挑発的と受け止める可能性がある。いずれにせよ、対センシングおよび対センスメイキングは、中国のエスカレーション・ラダーの踏み桟(rungs)を低くしてくれる[34]。

対センシングおよび対センスメイキングは、それ自体がエスカレーションの選択肢であることに加え、同盟部隊が小規模な物理的攻撃を行う能力を回復させるものである。図6の現在のエスカレーション・パラダイムでは、同盟部隊は、中国周辺地域においてのみ、大きな危険を冒して、海上民兵船を無力化したり、侵入してきた爆撃機を強制的に墜落させたりするような小規模な攻撃を行うことができる。しかし、こうした小規模な攻撃を対センシングおよび対センスメイキング作戦で補完することで、同盟国は作戦を完了させるのに十分な時間、攻撃を不明瞭にしたり、中華人民共和国(PRC)の指導者が報復しないことを選択するほど大規模な介入を必要とするように見せかけたりすることができる。

対センシングと対センスメイキング戦役をデザインする

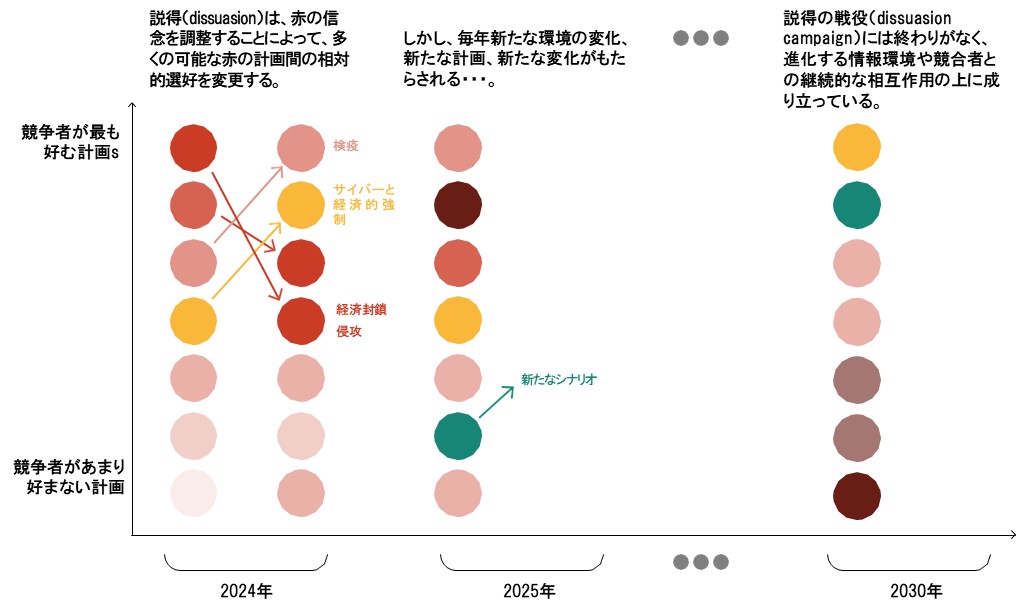

現在の中国と米国のような平時の競争においては、米国主導の対センシングおよび対センスメイキング戦役によって、中華人民共和国(PRC)の指導者たちを最も破壊的な目標への道から遠ざけることができるだろう。図8に示すように、中華人民共和国(PRC)は台湾と強制的に統一するために、いくつかの異なるシナリオを追求する可能性がある。米国や同盟国から見て最も望ましくない経路は、侵攻、それに続く砲撃や封鎖であろう。

偵察・インテリジェンス・システムをターゲティングとすることで、侵攻シナリオに最も大きな影響を与える可能性が高いのは、対センシングおよび対センスメイキング戦役である。人民解放軍(PLA)軍は、台湾侵攻軍を守るため、移動する米国や同盟国の船舶、潜水艦、航空機を迅速に無力化する必要がある。台湾やその近隣諸国への航空砲撃は、事前に設定された照準点に依存する可能性があり、封鎖の実施は、侵攻に比べ、タイムリーで一元的に組織されたターゲティング情報にはあまり依存しない。

図8. 説得の戦略の実装 出典:著者 |

対センシングおよび対センスメイキング戦役をとれば、侵攻が不可能になるわけではない。人民解放軍(PLA)には、C5ISRの性能が低くても成功する可能性があるほど、十分な能力容量の優位性が持つ。しかし、偵察・インテリジェンス・システムに対する侵攻の依存度が高いということは、対センシングおよび対センスメイキング作戦が、中華人民共和国(PRC)の指導者のそのシナリオに対する選好を低下させ、他のシナリオをより魅力的なものにする可能性があることを示唆している。このような他のシナリオは、米国や同盟国の指導者にとっては依然として望ましくないかもしれないが、破壊力が弱く、ペースも遅いかもしれない。また、侵攻よりもエスカレーション解除(de-escalation)へのオフランプが増えるかもしれない。

中華人民共和国(PRC)部隊が2024年に一連の演習で実践したような、同盟国による対センシングおよび対センスメイキング戦役も封鎖の効果を弱めるのに役立つだろう。侵攻ほど激しくはないが、封鎖を実施するには、海・空・準軍事力を相当かつ持続的に展開する必要がある。入出港する船舶は、封鎖国に隣接する大規模な海域で監視・検査されることが多い。また、封鎖を迂回しようとする船員を発見し、阻止する必要がある。

第3章で説明したように、人民解放軍(PLA)のセンシングとセンスメイキングを低下させれば、米軍部隊と同盟部隊は中華人民共和国(PRC)の封鎖効率を劇的に低下させることができる。例えば、偽のターゲットが封鎖走者を阻止する部隊を疲弊させる可能性がある。不正確なセンサー・データは、中華人民共和国(PRC)部隊に誤った船舶の停船や検査をさせる可能性がある。また、無線周波数(RF)を利用したサイバー・マルウェアが、封鎖作戦の管理に使用されている船舶のデータベースを破壊する可能性もある。平時の対センシングおよび対センスメイキング戦役を通じてこうした影響が示唆されれば、中華人民共和国(PRC)の指導者は封鎖の追求から、より包括的でない台湾の隔離へとシフトするかもしれない。

見せるのではなく伝える

米軍部隊と同盟部隊はここ数年、エスカレーション・ラダーの下の踏み桟(rungs)の使用を増やしてきた。中華人民共和国(PRC)の領空や海域への侵入が増加していることに対応して、日本軍隊は阻止行動やパトロールを強化している。オーストラリア、日本、欧州の艦艇は現在、米海軍とともに、中国が不法に領有権を主張する海域で航行の自由作戦を日常的に実施している[35]。そして最も顕著なのは、フィリピンの艦船が、フィリピンの排他的経済水域にある第2トーマス珊瑚礁やミスチーフ珊瑚礁といった海域へのアクセスを阻止しようとする中国の漁船や沿岸警備隊に定期的に対峙していることだ[36]。

こうしたあからさまな措置は、中国のグレーゾーン作戦に対する同盟国の抵抗を国際的に効果的に示すものである。しかし、将来的な中国のグレーゾーン作戦や、よりエスカレートした侵略行為を思いとどまらせるには、逆効果になるかもしれない。中国の侵入に公然と反対することで、同盟国の取組みは中華人民共和国(PRC)の指導者の風評リスクを生む。中国指導者はおそらく、グレーゾーンでの作戦は、地域の覇権を確立し、行使する上での中国の強さと決意を示すものだと考えているのだろう。

例えば、フィリピンの水兵が座礁した戦車揚陸艦を作戦している第二トーマス浅瀬の入り口を閉鎖しようとする中国の試みに対して、フィリピンが公然と反抗していることから、中国の指導者たちは、フィリピンの補給艦への取組みを妨げ、嫌がらせをし、封じ込めようとする取組みを強化する必要がある。もし中国が力強く対応しなければ、中国の指導者たちは、この地域の他の国々が係争中の領有権主張に関して同じような姿勢をとるリスクを冒すことになる[37]。

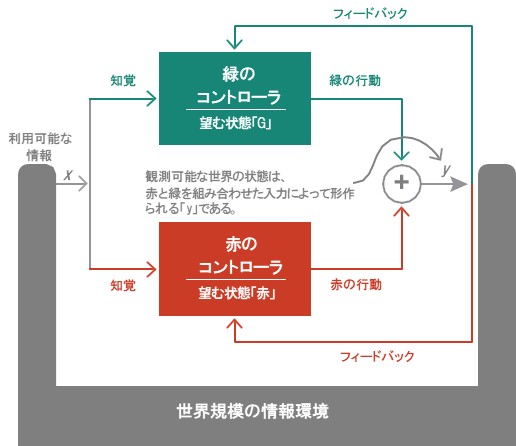

中国の指導者に影響を与えるには、表立った行動(overt actions)よりも、秘密の行動(covert actions)の方がより大きな影響力を持つ可能性がある。図9に示すように、同盟部隊(緑)は主に2つの経路を通じて中華人民共和国(PRC)の指導者(赤)にシグナルを送ることができる。ひとつは表立った行動で、グローバルな情報環境を経由し、対戦相手が受信できるようにする。もう1つは秘密行動で、基本的にクローズド・フィードバック・ループで競争相手から競争相手へと直接伝わる。

対センシングおよび対センスメイキング作戦は、図9のフィードバック・ループの運用を例証するものである。これらは敵対者のセンサーや関連する指揮・統制・通信(C3)能力に影響を与えるようにデザインされているため、ジャミング、デコイ展開、サイバー攻撃のような行動は通常、敵対者だけが認識することになる。場合によっては、対センシングおよび対センスメイキングの行動は、商業衛星センサーのプロバイダーなど、他者から観測可能なこともある。しかし、このような企業やそれに依存するアナリストは、その作戦が人民解放軍(PLA)に影響を与えたかどうかを知ることはできない。中華人民共和国(PRC)当局者は、偵察・インテリジェンス・システムの潜在的な欠陥が明らかになるのを避けるため、対センシングおよび対センスメイキング作戦について不満を漏らすのをためらうかもしれない[38]。

図9. 米同盟部隊と中華人民共和国(PRC)との情報交換 注:緑は米軍部隊と同盟部隊、赤は中華人民共和国部隊 出典:著者 |

中国の指導者たちは、同盟国の対センシングおよび対センスメイキングの行動を認めないかもしれない、しかし、効果的なジャミングや欺瞞は、人民解放軍(PLA)のオペレータが接触状況を明確にし、センサーや指揮・統制(C2)能力の脆弱性を是正しようとする反応を引き起こすはずである。米軍および同盟国の監視者は、中華人民共和国(PRC)の反応を利用して、偵察・インテリジェンス・システム全体における、影響を受けたシステム、プロセス、または組織の相対的重要性を評価することができる。また、そのシステムの脆弱性が人民解放軍(PLA)や中華人民共和国(PRC)の指導者に知られているかどうかを判断することもできる。

例えば、中国の電子インテリジェンス衛星(ELINT)に対するデコイ作戦とジャミング作戦の後、人民解放軍(PLA)が軌道を修正したり、この地域でインテリジェンス・監視・偵察(ISR)航空機の飛行回数を増やしたりしたとする。同盟国の指導者は、電子インテリジェンス衛星(ELINT)衛星の性能がすでに疑わしいか、あるいは衛星が偵察・インテリジェンス・システムの重要なノードを形成していると評価することができる。将来の対センシングおよび対センスメイキング作戦は、更新された電子インテリジェンス衛星(ELINT)コンストレーションをターゲットにするか、他のセンサーやプロセスに移行し、システムにおけるその役割を評価することができる。

奇襲の弾倉

対センシングおよび対センスメイキング行動は、敵対者のターゲティングを低下させ、その計画を弱体化させることによって、米国と同盟国の戦闘作戦を支援することができる。しかし、上記の議論が示唆するように、ノン・キネティック効果も平時の抑止作戦の中心である。この2つの用途では、サイバー戦と電磁戦(EW)効果の種類と編成が多少異なる。

戦闘作戦中、米軍部隊と同盟部隊は、オペレータが戦闘中に実行しやすく、他の友軍が観察可能な、標準化されたあからさまなノン・キネティック効果に頼ることになるだろう。しかし、抑止作戦を成功させるには、予期せぬ効果を生み出す対センシングおよび対センスメイキング作戦が必要となる。

予測可能な同盟国の行動は、米国や同盟国の航行の自由作戦に対する中国の現在の標準的なデモのような、定型的な反応を生み出すだろう[39]。同盟国のノン・キネティックな作戦は、人民解放軍(PLA)の計画と自信を損ない、中国が自国のシステム、プロセス、組織についてどのように認識しているかを明らかにするためには、意外性が必要である。

平時の対センシングおよび対センスメイキング作戦における奇襲(surprise)の必要性は、こうした行動が秘密裏に行われることの重要性をより強固なものにしている。中国の指導者たちは、中国国有の商業衛星監視コンステレーションをサイバー攻撃で停止させるような、平時における驚くべき明白な行動を、侵略を思いとどまらせるという到達目標には逆効果となる強固な対応を必要とする、非常にエスカレートした行動と見なす可能性がある。これとは対照的に、中国の指導者たちは、同盟国の秘密裏に行われるノン・キネティックな行動に対しては、それほど大きな反応を示さないだろう。なぜなら、強力な反応は、攻撃者やより広範な国民に対して、根本的な脆弱性の存在を確認することになりかねないからである。

ノン・キネティック効果は、侵略を思いとどまらせるための新たな経路を提供する可能性があるが、中国の指導者のシナリオ選好を形成するのに必要な規模で、秘密裏に驚くべきノン・キネティック効果を生み出すという課題に、同盟部隊は直面することになる。敵対者は明らかになった脆弱性をすぐに緩和しようとするだろうから、サイバー効果や電磁戦(EW)効果は一般的に陳腐化しやすい。平時の持続的な競争では、何千ものノン・キネティック効果を長期にわたって必要とする可能性があるが、通常の弾薬とは異なり、それぞれが異なるものである必要がある。このことは、国防総省が適応可能な効果を大規模に生み出すためのインフラに投資する必要があることを示唆している。

図10に示すように、同盟国が電磁戦(EW)やサイバー作戦を展開し、敵対者が対抗策を講じたり、関連する脆弱性を発見して修正したりするにつれて、ノン・キネティック効果の備蓄は急速に枯渇する。同時に中国も、サイバーや電磁戦(EW)による作戦を抑止するために、同盟国の利益に対してノン・キネティックな行動を取る可能性が高い。同盟国軍は、中国指導者たちに、人民解放軍(PLA)がセンシングとセンスメイキングの優越を維持できないことを示すために、中国よりも深いノン・キネティック効果の「より深い弾倉(deeper magazine)」を必要とするだろう。

図10. 「米国・同盟国 vs. 中国」のノン・キネティックな能力の弾倉 緑は米軍部隊と同盟部隊、赤は中華人民共和国部隊 出典:著者 |

米軍部隊は間違いなく、世界で最も高性能なノン・キネティック効果のポートフォリオを保有している。そして米軍は、各軍種に新しい電磁戦(EW)システム・ファミリーを配備しており、それらは自己防衛にとどまらず、デコイ、欺瞞、スタンドイン・ジャミングなどの攻撃的効果を実行し始めている。例えば、陸軍は兵士、旅団、師団レベルで地上層システム(Terrestrial Layer System)を配備している[40]。海軍は、誘導ミサイル駆逐艦(DDG)にSLQ-32表面電磁戦(EW)改善プログラム・システムのアップグレード版を搭載している[41]。空軍は、新しい飛行隊と任務でスペクトラム戦ウィングを拡大している[42]。

米国政府は、世界で最も有能なサイバーと電磁戦(EW)のシステムとオペレータを持っているかもしれないが、一般的には、戦時には軍隊、船舶、航空機の防護に、平時には特定の高度に専門化された攻撃行動に重点を置いている。国防総省のサイバー・ツールや電磁戦(EW)技術・システムのサプライ・チェーンには、長期にわたるセンシングとセンスメイキング競争に従事するために必要な多様性と能力容量が欠けている。

米軍部隊が平時の抑止作戦を実施するためには、戦争で優位に立つために必要な最も有能な「銀の弾丸(silver bullets)」から、持続的で数年にわたる平時の競争を通じて敵対者のセンシングやセンスメイキングを弱体化させるために必要な「鉛の弾丸(lead bullets)」や「真鍮の弾丸(brass bullets)」まで、多種多様な効果が必要となる。

次の章では、想定される米軍と同盟部隊の対センシングおよび対センスメイキング戦役について説明する。この議論は、第4章の現在および将来提案されるノン・キネティック・サプライ・チェーンの評価と、第5章の電磁戦(EW)およびサイバー効果開発の規模とテンポを改善するための国防総省への提言に反映される。

![]()

3. 対センシングと対センスメイキング戦役の展開

写真: 2023年3月6日、チェコ共和国のデシンで行われたメディア向けプレゼンテーションで展示されたM1エイブラムス戦車のインフレータブルデコイ。 (Getty Images) |

米軍部隊と同盟部隊は、作戦の一環として電磁戦(EW)とサイバー効果を最も効果的に用いることができる。国防総省のサイバー戦略が述べているように、高度に機密化されたノン・キネティックな「銀の弾丸(silver bullets)」をいくつか準備しても、抑止や阻止には貢献しない[43]。戦時において、高度に洗練されたノン・キネティックなツールのごく一部だけを使用することを計画している国防総省の指導者たちは、侵略者がより大量にターゲティングの不足を克服できるというリスクを受け入れている。米軍部隊と同盟部隊は、中華人民共和国(PRC)が弾薬の能力容量と補給において優位性を持つであろう中国近海で人民解放軍(PLA)と対峙する可能性が高く、この「銀の弾丸(silver bullets)」のようなアプローチが成功する可能性は低い。

国防総省のサイバー戦略は、作戦の一環としてノン・キネティック能力の活用を強調している。しかし、それは主に米軍や民間インフラに対するスパイ活動やノン・キネティックな攻撃を阻止し、抑止することに関心がある。侵略を抑止・阻止しようとする米軍部隊と同盟部隊は、サイバースペースや電磁スペクトラムだけでなく、あらゆるドメインで敵対者の攻撃能力を低下させる必要がある。

第1章で述べたように、人民解放軍(PLA)の戦略とコンセプトは、相手部隊の位置と行動を把握し、長距離火力のターゲットを定める偵察・インテリジェンス・システムの能力にかかっている。したがって、米国のノン・キネティック戦役は、サイバー・スパイ活動や攻撃に対する一対一の対抗策よりも、むしろ、センシングとセンスメイキングの競争に勝つことに焦点を当てるべきである。

同盟部隊は人民解放軍(PLA)のセンシングとセンスメイキングを低下させるために複数の経路を取ることができるが、以下に一つのアプローチを説明する。この例は、作戦の一環として使用される可能性のある能力と作戦の種類を、機密扱いでないレベルで説明することを意図している。実際の戦役はもっと複雑で、機密化され、専門化されたさまざまな電磁戦(EW)やサイバー効果が組み込まれることになる。

センシングとセンスメイキングでの「オウン・ゴール」を避ける

対センシングおよび対センスメイキングの第一原則は、「危害を加えない(do no harm)」ことだ。米軍部隊と同盟部隊は、敵の偵察システムに、同盟の欺瞞作戦の妨げとなるような、探知されやすく機密化された信号を与えないようにする必要がある。

例えば、過去半世紀の間に航空監視、早期警戒、ミサイル防衛に不可欠となったモノスタティック・レーダーやデータリンクは、プラットフォームの位置だけでなく、そのタイプや分類も明らかにすることができる。

単式レーダーとデータリンクの脆弱性から、冷戦時代、米軍は放出統制(EMCON)作戦を優先した。当然のことながら、ソビエト連邦崩壊後の数十年間、放出統制(EMCON)の優先順位は低くなった[44]。しかし、近年、米軍部隊は作戦ルーチンの一部として、これらの慣行を再確立した[45]。

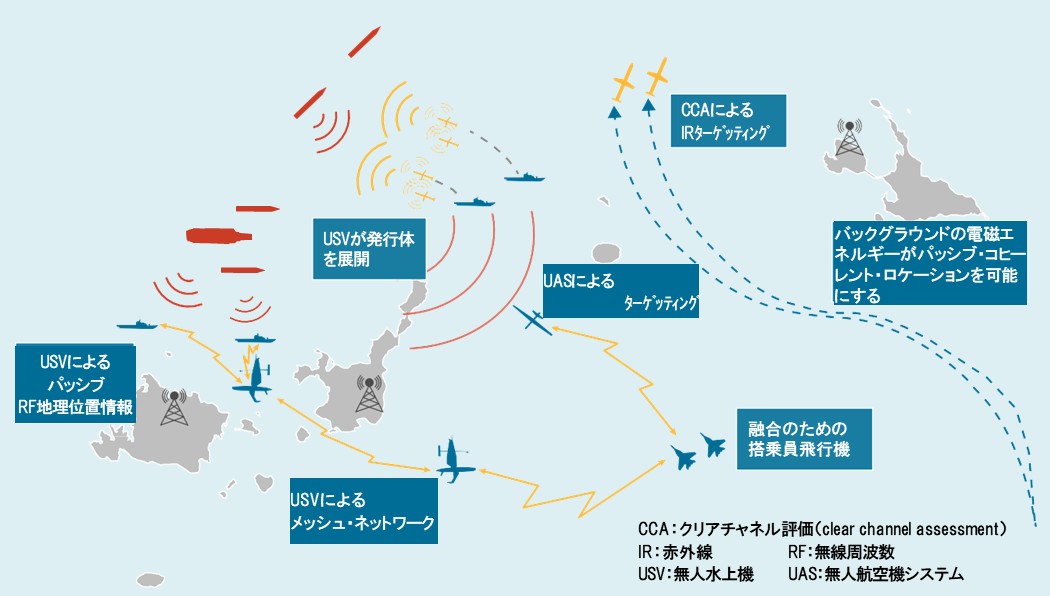

放出統制(EMCON)は主に、敵部隊が無線やレーダーを探知できる場合、その使用を最小限に抑えることを含む。しかし、パッシブ無線周波数(RF)やシグナル・インテリジェンス(SIGINT)センサーのユビキタス性を考えると、同盟部隊はますます、低交信確率/低検知確率(LPI/LPD)通信と組み合わせたパッシブおよびマルチスタティック・センシングに転換する必要がある。

図11に示すように、同盟部隊は、単距離レーダーから脱却した、いくつかのタイプの新しいセンシング・モダリティを追求することができる。近くの非搭乗型車両に搭載された複数の無線周波数(RF)レシーバーを使用し、敵の無線やレーダー放射を探知することで、敵部隊の位置を特定することができる。非搭乗型航空機やミサイルは、無線周波数(RF)エネルギーを使って敵の艦船や航空機を照らし、放出統制(EMCON)を維持できる同盟部隊のプラットフォームによるバイスタティック・ターゲティングが可能になる。同盟部隊は、パッシブ・レーダーを使って敵のターゲットを照射するために、地域のテレビや移動通信塔からのバックグラウンド・エミッションを利用できる。また、赤外線サーチ・アンド・トラック(IRST)などの赤外線(IR)センサーを使用して、熱シグネチャを使用して敵部隊を発見し、分類することもできる[46]。

図11. パッシブ・センシングとマルチ・センシングのコンセプト 出典:著者 |

パッシブ・マルチスタティック・センシングは一般に、アクティブ・モノスタティック・レーダーよりも探知距離が短く、精度も劣る。しかし、新たな技術や技法は、同盟部隊のこれらの欠点を軽減するのに役立つ[47]。例えば、米軍部隊と同盟部隊は、消耗型の非搭乗型システムを使用して敵部隊に接近したり、ターゲットを照準したりすることで、乗員のいる艦船や航空機を使用するよりも低い結果で探知を可能にすることができる。より高密度の無線周波数(RF)または電気光学センサーは、レーダー、無線、または赤外線放射に対して、より正確な方位を得ることができる。また、AIを応用することで、人間の監視のもと、実際のターゲットを使った訓練を通じて、敵対者のターゲットの位置や分類の予測を向上させることができる[48]。

米軍部隊と同盟部隊はまた、赤外線シグネチャを減らす必要がある。これは主にプラットフォームのデザインによって可能だが、偽装(camouflage)や熱源を追加することで、艦船、航空機、車両のシグネチャを不明瞭にし、対戦相手がターゲットの分類や識別を識別する能力を低下させることができる[49]。ロシアとウクライナの軍隊は、現在進行中の紛争において、対戦相手のセンシングとセンスメイキングに対抗するためにこれらのアプローチを採用している[50]。

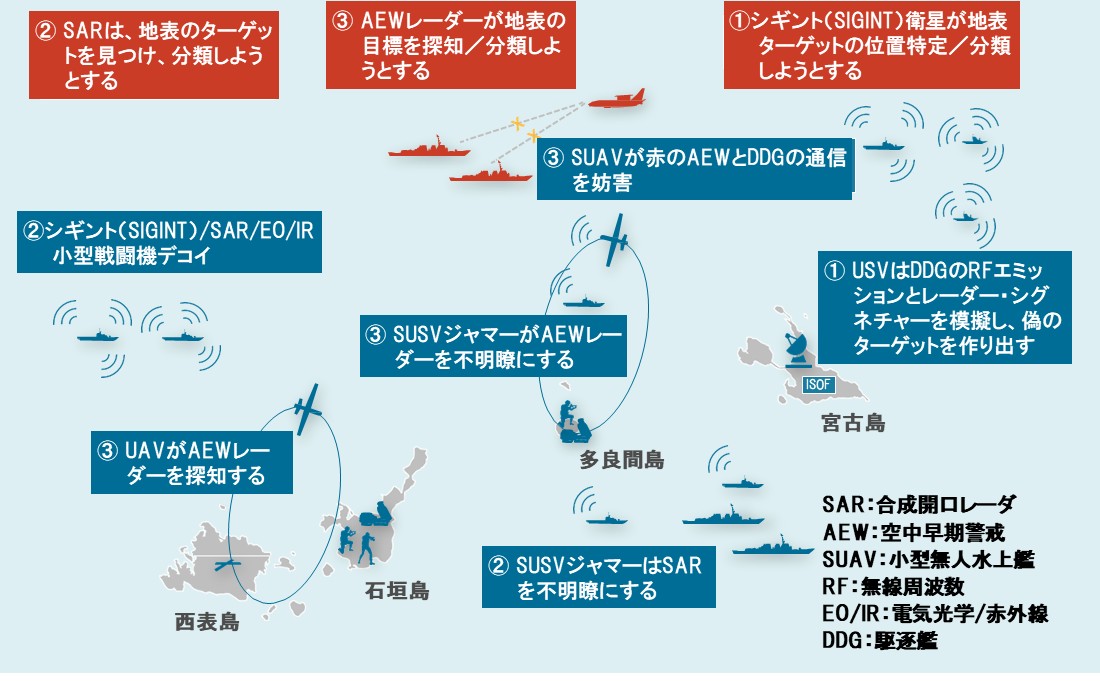

シギント・センサーの欺瞞

対センシングおよび対センスメイキング戦役は、デコイ作戦から始まるだろう。敵のセンサーに多数の偽ターゲットを作り出し、実際のターゲットからのリターンを不明瞭にすることで、米軍部隊と同盟部隊は、人民解放軍(PLA)のセンサーの信頼性を低下させることができ、ひいては、このターゲティングとアセスメント情報に依存する計画に対する人民解放軍(PLA)指導者の信頼性を低下させることができる。デコイは主に非搭乗型車両であり、上述のようにパッシブまたはマルチスタティック・センシング・ネットワークの要素として二重の役割を果たすことができる。

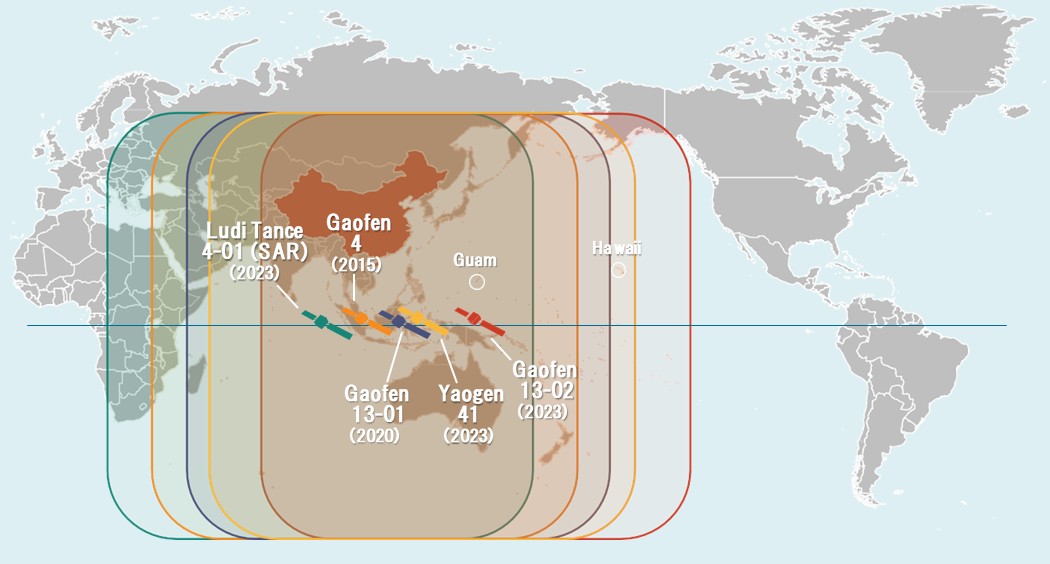

この戦役では、図12に示すように、シギント(SIGINT)衛星に対する作戦に優先順位をつける。これらはおそらく人民解放軍(PLA)の偵察・インテリジェンス・システムにおける主要なセンサーであるからだ。シギント(SIGINT)衛星は広範囲を凝視することができ、一度に数百の電波等の放出の大まかな位置を特定し、周波数、パルス幅(PW)、パルス繰返し周波数(PRF)、スキャン・パターンなどの特徴を使ってその分類を決定することができる。図12のような静止軌道(GEO)にあるシギント衛星は、ほぼ半球全体を一度に見ることができる。

しかし、静止軌道(GEO)衛星は1本の方位線しか受信できず、衛星が高高度にあるためエミッターのビーム幅が広がっているため、エミッターの位置を正確に特定することができない。地球低軌道(LEO)のシギント(SIGINT)衛星は、エミッターに対して相対的に運動しているため、複数の方位線を受信することができ、静止軌道(GEO)衛星よりも数が多いため、より正確な位置情報を得ることができる。

図12. 人民解放軍(PLA) SIGINT 衛星の覆域 出典:J. マイケル・ダーム(J. Michael Dahm)の2024年3月21日の米中経済安全保障審査委員会公聴会「中国の対介入能力の進化と米国およびインド太平洋地域の同盟国・パートナーへの影響」における証言「中国C4ISRと対介入」https://www.uscc.gov/sites/default/files/2024-03/J.Michael_Dahm_Testimony.pdf. |

米軍部隊と同盟部隊は、放出統制(EMCON)の実践により、シギント(SIGINT)センサーの探知能力を大幅に低下させることができるが、無線通信やレーダー作戦が必要になることもある。艦船、航空機、および部隊編隊は、限定的ではあるが必要な放射が敵部隊に実行可能なターゲティング情報を提供するのを防ぐために、実際の部隊から離れて活動するデコイを使用することができる。

デコイは、評価と追跡のために、必要な同盟部隊の放出が提供する本当のターゲットの代わりに、あるいはそれに加えて、より多くのターゲットを提供することによって、敵のセンシングとセンスメイキングを混乱させることができる。シギント(SIGINT)コンステレーションの視界に偽のターゲットが存在することを知ることで、オペレータは各検知を調査することになり、センスメイキング・プロセスを遅らせ、恐らく同盟部隊に主導性を譲ることになる。

現実的なデコイは、実際のプラットフォームが発する可能性のある信号を少なくとも一部エミュレートできる無線周波数(RF)トランスミッターを組み込む必要がある。低コストのデコイでは、海軍のSPY-1や陸軍のパトリオットのような大型レーダーを完全に表現するのに十分な出力は期待できないが、無線周波数(RF)デコイは独創的な戦術や新技術を利用して、現実的なシミュレーションを提供することができる。例えば、探知を避けようとするレーダー・オペレータは、探知を避けるためにシステムを低出力で作動させたり、スポット・ビームを使用したりすることがある。係争環境(contested environment)で作戦するデコイは、これらの要求の低いモードのいずれかで動作するSPY-1またはパトリオットを模擬することができる。

波形の生成は、無線周波数(RF)デコイのもう一つの重要な課題である。汎用性を持たせるために、デコイはその信号を生成するためにソフトウェア定義無線(SDR)を使用する必要があるかもしれない。ソフトウェア定義無線(SDR)をプログラムすることで、アンテナ・ハードウェアの制限内で、パルス反復率、パルス幅、周波数など、多種多様な信号特性を生成することが可能だ。しかし、ソフトウェア定義無線(SDR)にはかなりの処理能力も要求され、ソフトウェア定義無線(SDR)がどの程度多用途を意図しているかによって、その処理能力は増大する[51]。米軍部隊と同盟部隊は、さまざまな非搭乗型システムに組み込むために、それぞれが狭い範囲の信号に特化したモジュール式の低コスト、低出力のデコイ送信機を開発すべきである。

レーダーのパワーや波形をエミュレートするのは難しいが、デコイはより簡単にリアルな無線通信信号を作り出すことができる。無線機、特に地上部隊や車両が携行する無線機は小型で低出力、しかも比較的安価である。デコイのエミュレーターを作るよりも、米軍部隊と同盟部隊はデコイに本物の無線を組み込むだけで、敵のSIGINTセンサーに忠実度の高い欺瞞を提供することができる[52]。装甲車やミサイル発射装置を模擬した非搭乗型車両(uncrewed vehicles)では、いくつかの企業がこのアプローチを追求している[53]。

海軍もアクティブ無線周波数(RF)デコイを実験しており、防衛関連企業も単なる自己防衛ではなく、欺瞞のための無線周波数(RF)デコイ・システムのデザイン、開発、実戦配備を始めている[54]。例えば、タレス(Thale)社は、同社のハルシオン(Halcyon)無人水上艦(USV)と、図13に示すフランスのアコラード(Accolade)空中自己防護デコイの電磁戦(EW)ペイロードを組み合わせた表面デコイを実演した[55]。

図13. デコイ実験で使用したタレス社製ハルシオン無人水上艇(USV) 出典:タレス社 |

対シギント(SIGINT)作戦の大半はデコイに頼ることになるが、米軍部隊と同盟部隊はサイバー作戦を使って、シギント(SIGINT)コンステレーションの処理システムに偽のターゲットを作り出すこともできる。営利目的のシギント(SIGINT)プロバイダーであれば、有線ネットワーク経由でこうしたサイバー効果を導入することも可能だが、軍事シギント(SIGINT)コンステレーションとインターネットのようなグローバル通信ネットワークを隔てるファイアウォールに遭遇する可能性が高い。そのため、シギント(SIGINT)衛星のアンテナのような無線周波数(RF)開口部を経由して、これらのサイバー・ツールを注入する必要があるかもしれない。

画像センサーへの対抗

大量の無線周波数(RF)デコイに直面する可能性がある場合、人民解放軍(PLA)のオペレータは、広範囲をスキャンし、高忠実度の合成開口レーダー(SAR)リターンや視覚および赤外線シグネチャを取得する能力を提供する画像衛星に目を向けるだろう。人民解放軍(PLA)の偵察・インテリジェンス・システムは、図14に示すように、電気光学・赤外線(EO/IR)と合成開口レーダー(SAR)の両方の画像衛星コンステレーションを使用している。

電気光学・赤外線(EO/IR)センサーと合成開口レーダー(SAR)センサーはそれぞれ優位性(advantages)と欠点(disadvantages)を持っている。合成開口レーダー(SAR)センサーはアクティブ・センサーであるため、雲を透過することができ、検出を生成するためにターゲットに太陽光や熱源を必要としない。また、合成開口レーダー(SAR)センサーは、高解像度を達成するために大型で高価なセンサーを必要とする電気光学・赤外線(EO/IR)衛星よりも、兵器のターゲティングの精度を高めることができる[56]。しかし、合成開口レーダー(SAR)センサーは地表を斜めから見るため、レーダー画像が歪む可能性があり、電気光学・赤外線(EO/IR)衛星ではより多様なターゲットの分類と識別が可能になる可能性がある[57]。

図14. 人民解放軍(PLA)の合成開口レーダ(SAR)衛星と電気光学/赤外線(EO/IR)衛星の覆域 注:GaofenとYaogen衛星コンステレーションはEO/IRセンサーを使用し、Ludi TanceはSARセンサーを使用している。 ここに示した衛星コンステレーションはすべて静止軌道(GEO)にある。 出典:ダーム(Dahm)「中国C4ISRと反干渉」。 |

Deceiving SAR:合成開口レーダ(SAR)を欺瞞する

対センシングおよび対センスメイキング戦役における電気光学・赤外線(EO/IR)と合成開口レーダー(SAR)画像衛星の最も重要な違いは、デコイとジャミングの影響を受けやすいことである。レーザーは視覚センサーや赤外線センサーを妨害することができる。しかし、これらのセンサーはパッシブであるため、レーザーオペレータはセンサーの存在と正確な位置を他の情報源から知る必要がある。合成開口レーダー(SAR)衛星の発光は、その存在と位置を明らかにしてしまう。ノイズ・ジャミングは衛星を攪乱することができ、また、他のレーダーと同様に、異なる場所で異なるプラットフォームを模した偽のリターンを提供するデコイは、衛星を欺くことができる[58]。

デジタル信号処理でレーダー・リターンを操作できるため、合成開口レーダー(SAR)ジャマーはエミュレートするシステムや車両よりも小型化できる[59]。図15に示すLeonardo AN/ALQ-260(V1) BriteCloud対抗手段は、合成開口レーダー(SAR)ジャマーを組み込んだ消耗型デコイである。レーダー誘導ミサイルに対して、防御された航空機のように見えるリターンを提供する[60]。スウェーデンのサーブ(Saab)社は最近、グリペン(Gripen)戦闘機用の同様のデコイの試験を開始した。このデコイは推進システムを内蔵しており、脅威を防御機から引き離すことができる[61]。また、図13に示すタレスのデコイ無人水上艦(USV)は、模擬艦船のようなレーダー・リターンを提供できるジャマーを搭載している。

図15. 防衛機を模したBriteCloudデコイ 出典:レオナルド・エレクトロニクス社「消耗品のアクティブ・デコイ:BriteCloud AN/ALQ260(V1)」2024年 https://www.leonardo.us/electronic-warfare-britecloud. |

メーカー各社は、上記のレーダー・デコイのほとんどを、防衛プラットフォームから攻撃してくる兵器を引き離すようにデザインしているが、米軍部隊と同盟部隊は、衛星レーダーや空中レーダーに対して再利用することができる。このような対センシングおよび対センスメイキングのユース・ケースでは、デコイは実際の米軍部隊と同盟部隊の注意を引かないよう、防衛プラットフォームから十分離れた場所で作動する必要がある。

電気光学/赤外線(EO/IR)を欺瞞する

電気光学・赤外線(EO/IR)衛星は合成開口レーダー(SAR)センサーよりも欺くのが難しい。上述したように、防衛部隊はレーザーを使って電気光学・赤外線(EO/IR)センサーの目をくらませたり、混乱させたりするために、電気光学・赤外線(EO/IR)センサーの位置を知る必要がある。電気光学・赤外線(EO/IR)センサーを欺くためには、デコイは模倣するシステムと同様のサイズと形状を持ち、同等の熱シグネチャを持つ必要がある。

戦後、米国とアジアの同盟国はデコイの広範囲な実戦配備をほぼ中止したが、ロシアの潜在的な侵略を懸念する東欧の同盟国は、デコイの開発と実証システムの実戦配備を続けた。これらのデコイのほとんどは膨張式で、軽くて配備が容易である。多くはレーダー反射材を組み込んでおり、レーダー探知にも映るようになっている。

チェコのインフラテック(Inflatech)社は、図16のようなインフレータブル・デコイ※6を製造しており、ウクライナ軍に供給している可能性が高い。頭上のセンサーに視覚とレーダーのシグネチャを提供することに加え、このような新しいインフレータブル・システムには、エンジンや発電機からの熱を模擬して赤外線センサーを欺くためのヒーターが組み込まれている。これらのシグネチャは、数百ヤード以上離れた距離でもリアルに見えるため、インテリジェンス・監視・偵察(ISR)航空機や衛星の頭上センサーに対して効果的なデコイとなる。

※6 インフレータブル・デコイ:空気などを注入することにより膨らませて、膜の内圧により構造を支持して使う膜構造物で製造されたデコイのこと

図16. 高機動砲ロケットシステム(HIMARS)のインフレータブル・デコイ 出典: 「インフレータブル戦車、ミサイル:チェコの企業がデコイ兵器を製造」 アソーシエイト・プレス、2023年3月6日、 https://apnews.com/article/czech-decoys-war-ukraine-russia-inflatable-a9c478adb9d7ecaa615cb19b25f4833f. |

しかし、敵の無人航空機(UAV)は、インフレータブル・デコイを本物のシステムと区別できるほど接近できるかもしれない。例えば、たとえレーダーを反射する素材が組み込まれていたとしても、インフレータブル・デコイには、レーダーが接触を識別・分類するために使用するハードエッジがない。また、リアルな赤外線シグネチャを作成するためのヒーターを正確に配置するための内部構造もない。

デコイ開発者は、大規模な配備や潜在的な損失があっても後悔しないよう、デコイのコストと複雑さを十分に低く抑えながら、デコイの忠実度を向上させている。図17の建設中の木製レーダーのように、膨らませるのではなく、構築することで、より現実的なデコイの構造と発電を提供することができる[62]。米陸軍は最近、ジョージア工科大学の学生とチームを組み、3日間のハッカソン※7で実用的な欺瞞システムを構築した[63]。

※7 ハッカソン(hack-a-thon)とは、「ハッカソン(Hackathon)」とは、プログラムの改良を意味するハック(hack)とマラソン(marathon)を組み合わせた造語。IT技術者がチームを組み、与えられたテーマに対して、定められた期間に集中的にソフトウェアやサービスを開発し、アイデアの斬新さや技術の優秀さなどを競い合うイベントのことです。通常は1日から数日の期間で開催され、ハックデイ(Hackday)、ハックフェスト(Hackfest)などと呼ばれることもある。(参考:https://www.hrpro.co.jp/glossary_detail.php?id=135)

図17. ウクライナのMetinvest社でのデコイ・レーダの建設 出典: イザベル・コールズ(Isabel Coles)の「ウクライナがロシアを騙して弾薬を浪費させる方法」 ウォール・ストリート・ジャーナル、2023年10月2日、 https://www.wsj.com/world/how-ukraine-tricks-russia-into-wasting-ammunition-799ed95f. |

実際のプラットフォームを効果的にエミュレートするには、デコイも実際のシステムの振舞いと防護を示す必要がある。したがって、米軍部隊と同盟部隊は、実際の車両、船舶、航空機を探知から守るための移動性と偽装(camouflage)技術を、デコイ・システムに採用する必要がある。ウクライナ軍やロシア軍が配備している地上デコイの多くを移動させ、実際の移動システムを模擬することは可能だが、これでは移動を行う部隊にリスクが生じる。より高いリアリズムを実現し、部隊のリスクを軽減するために、いくつかの企業は、図18に示すように、敵の電気光学・赤外線(EO/IR)センサーを欺くために、視覚的および赤外線(IR)デコイを牽引したり、運んだり、実際のシステムをエミュレートしたりできる、非搭乗型車両(uncrewed vehicles)を実戦配備している[64]。

図18. Raider Targetry社の可搬式移動ターゲット・システム(Mobile Moving Target System) 注:このシステムは、無搭乗の地上車両と硬いターゲットを組み合わせたものである。 出典:Raider Targetry社の「可搬式移動ターゲット・システム(Mobile Moving Target System)」2024年、 https://raidertargetry.com/product/mobile-moving-target-system. |

偽装(camouflage)は、単にデコイのシミュレーションの質を向上させるだけでなく、さらなる利点をもたらす。本物のシステムとデコイ・システムの両方に偽装が含まれている場合、偽装によって両者の区別が難しくなり、より忠実度の低いデコイでも効果を発揮できるようになる。多くの企業が、サーブ・バラクーダ・ファミリーの偽装システムのように、電磁スペクトラムの複数の地域(multiple regions)で機能する偽装を実用化している[65]。

センサー融合を拒否する

米国と同盟国のデコイと欺瞞作戦は完璧ではない。デコイは実際のプラットフォームの放出や振舞いを完全に表現するものではなく、軍隊は艦船や航空機のような大型プラットフォーム用の視覚的または赤外線デコイを実戦配備し、作戦することは困難であろう。その結果、米軍部隊と同盟部隊は、AIアルゴリズムに助けられた人民解放軍(PLA)のオペレータが、複数のセンサー・タイプからの入力を使って、本物のターゲットと偽のターゲットを区別するリスクに直面することになる。

このプロセスは、複数の検出が同じターゲットに関連付けられる場合、センサー相関と呼ばれる。最新のデータ処理の出現により、オペレータは現在、複数のセンサーからのデータを組み合わせて単一のターゲットを作成するセンサー融合を追求することが多い。センサー相関は、どのセンサー接触が本物か偽物かを明らかにするのに役立つ。センサー融合は、防衛側がジャミングや隠蔽を試みても、攻撃者が交戦のために高品質のトラックを作成することを可能にする可能性がある[66]。

人民解放軍(PLA)の偵察・インテリジェンス・システムは、おそらく宇宙を基盤とするセンサーからのターゲット・トラックと、中華人民共和国(PRC)本土の地上を基盤とするレーダーやパッシブ無線周波数(RF)レシーバーからのトラックとの相関や融合を試みるだろう。また、中国近海の航空センサーや船舶センサーでこれらを補完することになる。米軍部隊と同盟部隊がシギント(SIGINT)、合成開口レーダー(SAR)、電気光学・赤外線(EO/IR)衛星に対して使用しているデコイ、ジャマー、偽装は、人民解放軍(PLA)が陸上や航空機に配備する同様のセンサーに対しても有効であろう。しかし、地上、艦船、航空機のセンサーは、宇宙を基盤とするセンサーとは異なる特性を持ち、米軍や同盟部隊を異なる、より予測不可能な角度から見ている可能性が高い。このため、効果的なデコイやジャミング作戦はより困難になるだろう。

理論的には単純に見えるが、センサー融合は実際には難しい。データ・フォーマット、リフレッシュ・レート、検知に関連する特性はセンサーの種類によって大きく異なる。待ち時間のレベルが異なると、複数のセンサーから同じ接触が報告されても、異なるターゲットからの報告に見えることがある。また、配備されたセンサーからのデータは、環境条件やジャミングや電子的欺瞞(electronic deception)の影響を受ける無線周波数(RF)通信に依存している[67]。

同盟部隊は、人民解放軍(PLA)の偵察・インテリジェンス・システムが複数のセンサーからのデータをリアルタイムで結合する能力を阻害することで、センサー融合の難しさを利用することができる。図19に示すように、デコイは偽のシギント(SIGINT)、合成開口レーダー(SAR)、電気光学・赤外線(EO/IR)ターゲットを作り出す。空中早期警戒機(AEW)が調査に派遣された場合、ジャマーによってセンサーが見えなくなり、電磁戦(EW)システムを搭載した小型無人航空機(UAV)が通信を遮断する。合成開口レーダー(SAR)ジャマーは、合成開口レーダー(SAR)衛星の周波数範囲内のノイズの壁の後ろに本物の船を隠すだろう。

図19. 国家的対センシングと対センスメイキング戦役での取組み目標(Lines of Effort) 出典:著者 |

米軍部隊と同盟部隊は、主に非搭乗型システムを使用して、図19に示すデコイとジャミング作戦を実施することができる。放出統制(EMCON)を適用する船舶を模倣する場合、無人水上艦(USV)は、シギント(SIGINT)衛星や陸上の盗聴ステーションを欺くために、低レベルの無線やレーダーを照射するだけでよい。合成開口レーダー(SAR)衛星は長距離で作動し、地表に到達するパワーは無人水上艦(USV)から可能なレベル内である。さらに、空中早期警戒機(AEW)の航空機や地上の短波(HF)レーダーのような地上のシステムに対して働く無人水上艦(USV)搭載の無線またはレーダー・ジャマーは、敵のセンサー・プラットフォームにより接近することで、低い出力レベルを補うことができる。

図19のようなジャマーは、敵のネットワークやシステムにサイバー・ツールを注入するのにも役立つだろう。配備された航空機や艦船は、広いインターネットに接続されていない可能性があり、人民解放軍(PLA)はおそらく、地上を基盤とするレーダーやシギント(SIGINT)センサーをハードワイヤで接続し、ジャミングや阻止の影響を受けにくくしている。しかし、それでもなお、システムのセンサー開口部や無線アンテナにサイバー・ツールを注入する「フロント・ドア(front-door)」攻撃に対して脆弱であることに変わりはない。

対センシングと対センスメイキングを強化するためのAIの使用

AIはセンシングとセンスメイキングの競争に大きく貢献できる。米軍部隊と同盟部隊はAIアルゴリズムを利用することで、発光やシグネチャからターゲットの分類を予測し、そのコースと速度を時系列で予測することで、パッシブ・センシングやマルチスタティック・センシングの精度と正確性を向上させることができる。また、前述したように、センサー融合作戦では、AIを活用して、どの探知が同じターゲットに関連するかを予測することができる。AIはまた、一連の部隊が何をしていて、次に何をしそうかを予測することで、センスメイキングを支援することもできる。

さらに、AIは対センシングおよび対センスメイキング作戦をサポートすることができる。米軍はすでに、航空機の自己防護ジャマーなど、一部の電子支援・電子攻撃システムにAI対応ソフトウェアを組み込んでいる。機械学習を使用することで、AI対応電磁戦(EW)システムは、無線機、レーダー、ミサイルシーカーなどの敵のエミッターを識別・特徴付けし、どのジャミング技術がエミッターの性能を低下させる可能性が高いかを予測することができる。ターゲットとなるエミッターの反応に基づき、電磁戦(EW)システムはジャミングが機能しているかどうかを評価し、AIモデルを使用してより効果的な新しい電磁戦(EW)技術を予測することができる[68]。

AIはまた、対センシングおよび対センスメイキング戦役を計画し、評価するためにも、ますます必要になるだろう。人民解放軍(PLA)の偵察・インテリジェンス・システムに絶妙にアクセスできない限り、米軍や同盟国の軍隊は、対センシングおよび対センスメイキング作戦が成功しているかどうかを知ることはできない。人民解放軍(PLA)の偵察・インテリジェンス・システムを弱体化させる取組みが成功していることを示す唯一の手がかりは、人民解放軍(PLA)軍の振舞いの変化である。AIアルゴリズムは、人民解放軍(PLA)の現在の行動と作戦開始前の行動、および過去の人民解放軍(PLA)の振舞いを比較することで、人民解放軍(PLA)軍がいつ対センシングおよび対センスメイキング作戦に反応しているかを特定するのに役立つ。

対戦相手のセンスメイキングを低下させるための米国や同盟国の行動も、AIの応用から恩恵を受けるだろう。全ドメイン連合統合指揮・統制(CJADC2)のような構想(initiative)を通じて相互運用可能な通信を採用し、より再構成可能な戦力デザインを実施することは、自動的に予測可能性の低い軍事編成や作戦をもたらすわけではない。米軍と同盟国の指揮官は、利用可能な戦力でより多様な編成と戦術を開発する能力も必要となる。AIを活用した意思決定支援ツールは、どの作戦や部隊構成が任務で成功する可能性が高いか、あるいは敵対者が予想しにくいかを予測することで、行動方針の開発を支援することができる。

戦役における対ターゲティングの役割

危機が戦闘に転じたとき、対センシングおよび対センスメイキング作戦は、敵の意思決定を損なうのではなく、敵の攻撃を打ち負かすことに焦点を当てる必要がある。敵対行為の開始を決定した場合、人民解放軍(PLA)の指揮官は、目標地域の実行可能なターゲットすべてを交戦させることを選択する可能性が高く、ごく一部のデコイに対する兵器の浪費は、早期に攻撃することで得られる主導性に見合う価値があるかもしれないと判断する。

戦闘においては、米軍と同盟国の対センシングおよび対センスメイキング作戦の焦点は、飛来兵器が乗組員のいるプラットフォームに命中する可能性を減らすことに移るだろう。このアプローチを「対ターゲティング(counter-targeting)」と呼ぶアナリストもいる。対センシングおよび対センスメイキングの到達目標は、敵の接触図(contact picture)を混乱させ、敵の計画策定を低下させることであるが、対ターゲティングの到達目標は、個々の兵器を混乱させ、より多くの潜在的なターゲットに着弾するサルボを希釈することである[69]。

陸上部隊と海上部隊は、上述したデコイ、ジャミング、偽装の対センシング能力の多くを使用して、対ターゲティング作戦を支援することができる。しかし、対ターゲティング作戦は、対センシングおよび対センスメイキング戦役のように遠距離ではなく、防御されたプラットフォームに近接して行われる必要がある。紛争の前には、図19に示すように、ジャマーで敵の真の位置を不明瞭にしながら、デコイによって敵の注意を友軍部隊から引き離す必要がある。

こうした行動は潜在的なターゲットを増やし、米軍部隊と同盟部隊の分散を示唆し、攻撃側が防御側を無力化するためにより多くの兵器を必要とすることを意味する。しかし、封鎖のような紛争が長期化する場合、米軍部隊と同盟部隊は分散による利益をあまり得られない。なぜなら、侵略者は攻撃を封鎖の脅威にさらされる可能性のある狭い目標地域に限定する可能性が高いからである。人民解放軍(PLA)のような装備の整った対戦相手は、このような偶発的な攻撃の際、目標地域の各潜在的ターゲットに相当な一斉射撃(substantial salvos)を行うと予想するのが妥当である。

戦闘中、米軍部隊と同盟部隊は実際の部隊の近くにデコイを配備し、防衛している部隊の近くでジャマーを使用する必要がある。これらのシステムは、搭乗員がいる部隊が攻撃されるまで作動しない。図20に示すように、米軍部隊と同盟部隊は、敵が火器管制レーダーで友軍部隊を照らし始めたり、兵器を発射したりした後に、デコイやジャマーを作動させる。デコイの目的は紛争前に敵のセンサーを混乱させることであるが、戦闘中は入ってくる兵器をそそのかすことが狙いである。このため、デコイは防御側部隊の比較的近くから開始し、その後分散する必要がある。防御側部隊またはその近くに設置されたジャマーは、電子、赤外線、またはレーダーのシグネチャを不明瞭にし、来襲兵器がターゲットを再捕捉するのを防ぐ。

図20. 対ターゲティングの概念的なアプローチ 出典:著者 |

上記のブライトクラウド・デコイは、航空機からミサイルを遠ざけるようにデザインされたデコイの一例であり、ヌルカ(Nulka)システムのような能動的な船舶自己防衛デコイと似ている[70]。また、チャフのようなパッシブ・デコイや、図21に示すイギリスのDLF-3bのようなインフレータブル・デコイも軍に配備されている[71]。

図21. 英帝国海軍で使用されるDLF-3bデコイ 出典 「英国は新しいパッシブ・オフボード・デコイ・システムを手に入れる」 Global Defense News Army Recognition Group、2019年3月17日、https://navyrecognition.com/index.php/news/defence-news/2019/march/6872-uk-to-get-new-passive-offboard-decoy-system.html. |

ヌルカ(Nulka)システムは動力を持ち、発射台から分離することができる。BriteCloudやDLF-3bのような非力なデコイでは、防護されたプラットフォームからそれほど遠くには移動できないため、攻撃者はすぐにデコイであることを特定できる。しかし、静止したデコイでさえ、デジタル無線周波数メモリー(DRFM)技術を使用して、見かけの動きや位置がデコイと異なる1つ以上の偽のターゲットを作り出すことができる。デジタル無線周波数メモリー(DRFM)の偽ターゲットは、防護されたプラットフォームやデコイとは異なる方向に移動しているように見えたり、防護されたプラットフォームよりも遠くにあるように見えたり、近くにあるように見えたり、単に複数の追加のターゲットを提示することで敵のセンサーやミサイルを混乱させたりすることができる[72]。

自軍の防空システムの能力容量を拡張する対ターゲティングのためには、米軍と同盟部隊は、より短距離の防空作戦を重視する必要がある。ウクライナや紅海での攻撃の教訓もあり、米軍や同盟国の陸上・海上部隊は、より小型で安価な防空迎撃ミサイルを使用できる短距離防御方式を採用しつつある。交戦距離を短くすることで、作戦担当者は、ノン・キネティック能力が飛来兵器を防衛部隊から引き離し、撃墜する必要がないかを評価することができる。

もし、米軍部隊と同盟部隊が対ターゲティングだけを行うつもりなら、自己防衛ジャマー、短距離デコイ、偽装の今日のコレクションで十分かもしれない。しかし、中華人民共和国(PRC)のような大国に対しては、米軍部隊と同盟部隊は、ノン・キネティックな対ターゲティング能力をもってしても、一斉射撃の競争(salvo competition)では勝てそうにない。これらの軍隊とその指導者は、いざ戦争が起こったときに勝利することを望むだけでなく、紛争を抑止することに集中する必要がある。したがって、国防総省は、中華人民共和国(PRC)の侵略を阻止できるような平時の対センシングおよび対センスメイキング戦役を維持するために、強力なノン・キネティック能力開発プロセスと産業基盤を必要とする。次の章では、軍のノン・キネティック能力サプライ・チェーンの新しい構造とアプローチを提案する。

![]()

4. ノン・キネティックの闘いの供給

写真: 2024年3月6日、ノースカロライナ州キャンプ・ルジューンで、沿岸域演習I(LEX I)の一環としてRQ-20プーマ無人航空機システムのセンサーを調整する海兵隊員。 (米海兵隊) |

米軍部隊と同盟部隊は、第3章で説明したような対センシングおよび対センスメイキング戦役を実行するために、多様なノン・キネティック効果を備えた深い弾倉(deep magazine)を必要とする。ノン・キネティックな行動は、たとえ個別には効果的であっても、その散発的な本質から、米国とその同盟国には危機から戦闘に至るまで取組みを継続する能力容量が欠けていると考えられるため、敵対者の信頼を損なう可能性は低い。

しかし、同様のノン・キネティック効果の頻度を増やすだけでは、皮肉なことに、相手のオペレータや指導者を奇襲することができず、敵対者のセンシングやセンスメイキングに対する自信を強めることになりかねない。このような力学から、国防総省は、たとえそれが絶妙な「銀の弾丸(silver bullets)」でなくても、多種多様なノン・キネティック効果を追求すべきであることが示唆される。

ノン・キネティック能力は、主にソフトウェアであるサイバー・ツールと電磁戦(EW)技術、および主にハードウェアであるその配信メカニズムから構成される。無線周波数(RF)対応のサイバー・ツールやサイバー対応の電磁戦(EW)効果の重要性が高まるにつれ、ノン・キネティック能力の配信メカニズムには、無線周波数(RF)送信機や、それらをターゲット受信機に近接して運ぶ車両がますます含まれるようになる。多くの場合、これらの運搬車両は、激しい係争環境(contested environment)でも消耗品として使用できるように、非搭乗型にする必要がある。

国防総省は、陸軍の「地上層システム – 旅団戦闘チーム(TLS-BCT :Terrestrial Layer System-Brigade Combat Team)」のような新しい電磁戦(EW)ハードウェアを開発・調達するために、中間層取得(MTA:middle tier of acquisition)のような、より迅速で柔軟な取得アプローチを用いてきた[73]。中間層取得(MTA)は、新しいプログラムを、長い要求開発プロセスではなく、作戦指揮官からの問題提起から始めることを可能にし、これにより、新しい能力を6ヶ月以内に実戦配備し、5年後に最終化することができる[74]。

国防総省の国防イノベーション・ユニット(DIU)も、商業ソリューション公募(CSO)を通じて、さまざまな機能を提供してきた。商業ソリューション公募(CSO)では、開発者が、政府が定義した作戦上の課題に対処する既存のシステムを提案し、中間層取得(MTA)の方法で取得することができる[75]。国防総省の情報システム・プログラムの中には、民間企業で一般的な開発・作戦(DevOps)モデルを用いてソフトウェアの作成と改良を繰り返すことができる、新しいソフトウェア取得経路を採用しているものもある[76]。

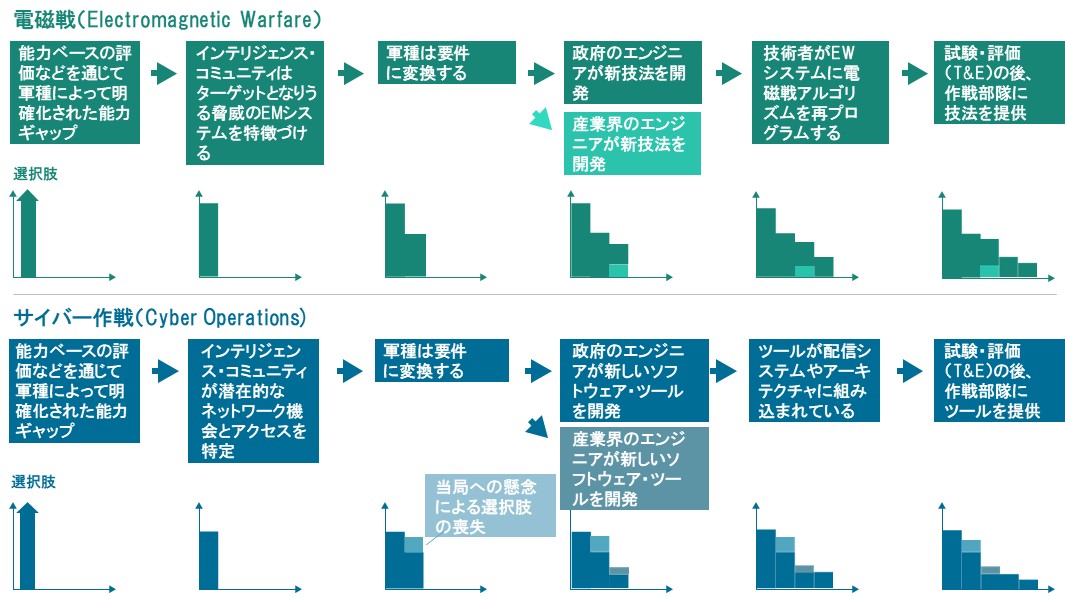

しかし、国防総省は、中間層取得(MTA)、商業ソリューション公募(CSO)、あるいはソフトウェア取得経路を、現場のサイバー効果や電磁戦(EW)効果そのものに適用するのが遅れている。国防総省のほぼすべてのノン・キネティック能力は、図22に描かれているように、新しい効果の供給を制限する複数の隘路がある伝統的な軍種主導のプロセスから生まれている。

図22. 電磁戦(EW)とサイバー効果のサプライ・チェーンにおけるチョークポイント 出典:著者 |

電磁戦(EW)効果には、ジャマーやデコイが使用する新しい波形やパルスパターンが含まれ、電磁戦(EW)効果が生み出す欺瞞を否定しようとする敵対者の電子的対抗措置に応じて変更する必要がある[77]。サイバー効果には、インテリジェンス収集や偽データの注入のためにシステムにアクセスできるようにする搾取(exploits)を含め、コンピュータ・システムを劣化させたり損傷させたりするマルウェアや、偽の情報や混乱させる情報でプロセッサを圧倒しようとするサービス拒否(denial-of-service)作戦のような攻撃が含まれる[78]。

今日の制約されたサプライ・チェーン

米軍各軍種が使用する電磁戦(EW)およびサイバー能力開発プロセスは、一般に、能力に基づく評価などの詳細な任務領域分析を通じて特定された能力ギャップから始まる。能力ギャップ分析の包括的な本質は、新たな効果の開発を遅らせることもあるが、米軍が追求しうる解決策を必ずしも制約するものではない。最初の、そしてしばしば最も実質的な制約は、ターゲットとなる敵対者のシステムの構造、戦術、データ形式とフロー、潜在的なアクセス・ポイントなどに関するインテリジェンスが不足していることに起因する。

精巧なサイバー・ツールや電磁戦(EW)効果を構築するためには、開発者は質の高いインテリジェンスを必要とするが、それはしばしば、ターゲットとなる敵対者のシステムの例を入手し分析する対外軍事取得(FMA)と対外軍事調査(FME)※8活動からもたらされる。開発者はまた、ターゲットとなるシステムやネットワークを理解するために、詳細な文書や人的インテリジェンスを利用することもできるが、これらの情報源は配備されたシステム構成を反映していない可能性がある。

※8 対外軍事取得(foreign military acquisition :FMA)と対外軍事調査(Foreign Military Exploitation:FME)は、米国防総省の対外物資プログラム(Foreign Materiel Program:FMP)の中に含まれるものである。対外物資プログラム(FMP)は外国の軍事装備や技術を獲得し、活用することによって国家安全保障を強化する米国防総省の取組みの重要な要素である。このプログラムには、外国の物資を物理的に所有したり(対外軍事取得(FMA))、外国の物資にアクセスしたり、外国の物資の科学的、技術的なインテリジェス特性を分析、試験、評価、文書化すること(対外軍事調査(FME))を含むさまざまな活動が含まれる。

国防総省は、冷戦期およびそれ以降にソ連およびソ連由来のシステムを広く入手したが、人民解放軍(PLA)の新しいシステムへのアクセスが制限されるようになったことで、生み出せる絶妙なノン・キネティック・サービスの数と多様性が制約されるようになった[79]。質の高いインテリジェンスがなければ、開発者はあるカテゴリーやタイプのシステムに対応する効果を生み出すことができない。これらの能力は、精緻なインテリジェンスを用いて生み出されるものほど影響力のあるものではないが、対センシングおよび対センスメイキング戦役に多様性を加えるには十分なものであろう。

インテリジェンスの限界の範囲内で、当初の能力ギャップを新規または更新されたノン・キネティック能力の要件に変換する軍種の能力は、効果に利用可能な選択肢をさらに制限する。このプロセスは、軍種によっては、適切なサイバー効果または電磁戦(EW)効果を決定するために、ターゲットにされたシステムまたはネットワークに関連するインテリジェンスの広範な分析と、同盟国の活動の理解を必要とする。

結果としての要件を制限しうる要因には、利用可能な運搬システムに関する軍種の期待、能力ギャップに対処しうる効果の種類、効果を運搬することが可能な作戦コンセプト、効果を採用する将来の指揮官が有しうる権限などが含まれる。

要件プロセス中に軍種が課す制約の中には、将来の権限に関する期待など、人為的なものもある。また、各軍種は、ノン・キネティック効果を実現しうるコンセプトやシステムに関して、過度に狭い仮定をすることもある。このことは、国防総省が、開発者がより広範な提供方式を検討し、どの効果を追求するかという決定から将来の権限に対する期待を切り離すことができれば、ノン・キネティック能力についてより多くの選択肢を開くことができることを示唆している。

新しい要件が適切な軍種または統合プロセスを通じて検証されると、軍種の技術者と直接支援請負業者が、適用可能なノン・キネティック効果を開発する。軍種が要件に割り当てる開発者の数と彼らの専門知識の両方が、開発される効果の多様性を制約する。場合によっては、外部の請負業者が軍種との共同研究開発契約(CRADA)や研究開発契約に基づき、ノン・キネティック効果を開発することができる。しかし、これらの産業界の取組みは、能力ギャップに対処するための代替アプローチを模索する機会となるどころか、有効な要件によって規定されたターゲット、効果の種類、および配信メカニズムに制約される。

政府の役割はサイバー効果開発において最も顕著であり、そこでは一般的に、ターゲット・システムまたはネットワークへのアクセスを作成し、理解するために政府の行動が必要である。産業パートナーは新しい電磁戦(EW)ハードウェアを構築するが、政府はシステムに搭載される電磁戦(EW)技術の開発においても大半の役割を果たす。使用中の電磁戦(EW)システムの再プログラミングはすべて政府所有の施設で行われ、ターゲット・システム、要件、および配信メカニズムがすでに判明しているため、より短い時間枠をサポートする[80]。米空軍の指導者たちは、新しい電磁戦(EW)技術を発行するまでの時間を、現在の定期的な更新のための数ヶ月から、紛争時には3時間に短縮するつもりである[81]。

サイバー・ツールや電磁戦(EW)技術の開発におけるもう一つの潜在的な制約は、配信メカニズムである。前述したように、敵対者はサイバー搾取(cyber exploits)や攻撃から守るため、軍事通信ネットワークや指揮・統制(C2)システムを広範なインターネットから隔離する傾向が強まっている。その結果、米軍部隊と同盟部隊は、多くのサイバー・マルウェア・プログラム、搾取(exploits)、または攻撃を、無線周波数(RF)放射を介して敵対者のアンテナに配信する必要がある。

配信システムの処理能力、アンテナ・デザイン、電力増幅、および周波数範囲はすべて、無線周波数(RF)を利用したサイバー効果または従来の電磁戦(EW)効果の種類を制限する。さらに、無線周波数(RF)システムを搭載するプラットフォーム(艦船、航空機、非搭乗型車両など)は、効果を伝達できる作戦コンセプトの種類を決定する。例えば、大型で高シグネチャの航空機は、無線周波数(RF)対応サイバー・ペイロードを提供するのに十分な距離までターゲットに接近することができないかもしれない。

新しい技術やツールを電磁戦(EW)システムに統合することは、オペレータに効果が届くのを遅らせたり、妨げたりする可能性のある、もう一つの隘路となる。それらが効果的であり、配信システムやホスト・プラットフォームに有害な影響を与えないことを確認するための試験と評価(T&E)を可能にする、運用可能なハードウェアや適切な代理(surrogates)が存在しない可能性がある。その結果、新しい潜在的なノン・キネティック能力は、延期または中止される可能性がある。

ノン・キネティック能力サプライ・チェーンの改善

国防総省は、オペレータや指揮官が奇襲性を生み出し、センシングとセンスメイキングの競争において優位性を獲得するために活用できる多様なノン・キネティック効果のプールを作り出すために、上記の制約に対処する必要がある。図23は、改善されたノン・キネティック能力開発プロセスの簡略版を示している。このプロセスは、中間層取得(MTA)のような権限とデジタル・エンジニアリングの出現を活用し、米軍の電磁戦(EW)とサイバー効果の弾倉を埋めるものである[82]。

図23. ノン・キネティック能力開発の望ましい最終状態 出典:著者 |

上記のような国防総省のノン・キネティック能力開発における限界は、新たな効果の機会を知らせるインテリジェンスから始まり、完成した効果が望ましくない付随的影響なしに機能するかどうかを判断する試験・評価(T&E)プロセスで終わる。ノン・キネティック能力開発プロセスの最も実質的な改善には、以下に述べる構想(initiative)が含まれる。

インテリジェンス

理想的には、国防総省が敵対者のセンサー、ネットワーク、無線、その他の無線周波数(RF)システムの例にアクセスし、巧妙な搾取(exquisite exploits)、マルウェア、電磁戦(EW)技術、またはサービス拒否(DoS:denial of service)攻撃の開発を可能にすることである。しかし、このレベルのアクセスに必要なFMAとFMEは、最も特殊な敵対者のシステムには実現しそうにない。国防総省は、今日の小規模なハイエンド・サプライヤが精巧な効果の生産をわずかに拡大できるようにインテリジェンス収集を改善しようとするのではなく、一般化された敵対者のシステムの特性を活用する効果をさらに追求すべきである。

兵器技術が拡散し続け、より多くのデジタル・コンピューティングが組み込まれるにつれて、脅威となるシステムは、電磁戦(EW)やサイバーの脆弱性を、互いに、そして市販の電子機器と、ますます共有し始めるだろう。これらの脆弱性は、既存のノン・キネティック能力を用いて攻撃することが可能であるが、課題は、クロス・ドメインの効果のチェーンを通じてシステムにアクセスすることである。

国防総省はまた、より多くの潜在的なノン・キネティックの解決策開発者が、敵対者のセンシングおよびセンスメイキング・システムに関する関連するインテリジェンスを利用できるようにすべきである。より多くの業界プロバイダーが新たな脅威と機会を理解できるようにすることで、国防総省は以下に説明する要件と取得改革を利用して、より多様なノン・キネティックな選択肢を獲得することができる。例えば、業界プロバイダーは、AIを活用したアルゴリズムを採用することで、選択された敵対者の能力に関する利用可能な少量のインテリジェンス情報を評価し、それらがどのように活動するかを予測することができる。

要件

今日の要件プロセスでは、ノン・キネティック能力開発者が追求できる解決策の多様性が不必要に制限され、効果を生み出すために費やす時間も制限される。包括的な分析的要求アプローチは、長寿命のハードウェア・システムには受け入れられるかもしれないが、敵対者が関連する脆弱性を発見したり、対抗策を作り出したりするまでの短期間しか実行できないかもしれないノン・キネティック効果には不適切である。

さらに、国防総省は、同盟部隊と敵対者部隊がどのように闘うか、また、それぞれが展開しそうな能力に関する仮定に基づいて予測したニーズを満たすために、現在の要求アプローチをデザインしてきた。この方法は、冷戦後の時代に米軍部隊がほぼ優勢であり、対戦相手の先を行くことだけを必要としていたときには合理的であった。しかし、今日のような同等な競争と技術拡散の時代には、予測される一連の状況に対処する必要があるため、米軍部隊と同盟部隊が直面する状況にそぐわず、新たなシナリオに適応できないことが判明する可能性のある解決策の幅が狭くなってしまう[83]。

国防総省は、特定の予測的要件に対応する能力開発のみを行うのではなく、指揮官が定義する現代の作戦上の課題に対応する適応性と反復性を優先したモデルを採用すべきである。国防総省は、より多くのノン・キネティック能力開発取組みに中間層取得(MTA)経路を適用すべきであり、そうすることで、能力開発者は、使用する効果、伝達システム、および作戦コンセプトにおいて、より多くの自由裁量を与えられることになる。中間層取得(MTA)の下では、軍種の能力開発者は試験・評価(T&E)の結果を利用して効果を調整し、改良することができる。

ノン・キネティック効果を従来の要件プロセスから外すことで、攻撃的作戦と防衛的ノン・キネティック作戦の間の共進化も可能になる。例えば、新しい無線周波数(RF)対応のサイバー効果は、推定される敵対者のセンサーシステムに対して有用であると評価することができる。

米国や同盟国のセンサーシステムが脅威センサーと同様の機能を組み込んでいる場合、ノン・キネティック能力開発者は、米国や同盟国のセンサーを同様の無線周波数(RF)対応サイバー攻撃から守るための対抗策も追求する必要があるかもしれない。米国のシステムにおける対抗策の開発は、その後、敵対者のシステムにより大きな影響を与えるために、本来の無線周波数(RF)対応サイバー効果に必要な改良を知らせることができる。

取得

国防総省のノン・キネティック能力開発取組みは、軍人、民間人、請負業者からなる政府主導のチームにほぼ独占的に依存してきた。これは、産業界が主に政府の要求や将来の国防総省のニーズの評価に基づいて開発するキネティック・システムとは明らかに対照的である。サイバーおよび電磁戦(EW)効果開発に対する国防総省の政府中心のアプローチは、産業界のイノベーションを活用する機会を閉ざし、将来の選択肢を不必要に狭めている。例えば、サイバー・ネットワークと無線周波数(RF)アクセス・ポイントは、商業的なアーキテクチャと共通である可能性が高く、成長中の民間サイバー・セキュリティ・セクターからの技術やツールを利用することができる。

国防総省は今日、アンドゥリル(Anduril)社やサロニック(Saronic)社など、新たなキネティック能力を独自に、しかも多くの場合自費で開発している民間新興企業の急速な拡大から恩恵を受けている。これらの企業は、政府が非搭乗型車両のような製品を「既製品(off the shelf)」として購入し、特定のユース・ケース向けに改造するという商業調達モデルを追求している[84]。パランティア(Palantir)のようなソフトウェア企業も、開発・セキュリティ・作戦(DevSecOps)を通じて新しいプログラムを開発したり、既存のソフトウェアをサービスとして国防総省に提供したりする商業モデルを追求している。

政府は、詳細な要件を予測し、それを契約に反映させるために費やす時間を削減することで、商業開発および調達から利益を得ることができる。そのプロセスで、能力開発のリスクの一部を、コスト、スケジュール、性能のバランスをよりよく理解し、インセンティブを持つ産業界に移すことができる。さらに重要なことは、こうしたアプローチにより、国防総省は、政府の要求や従来の取得プロセスでは得られなかった、作戦上の問題に対する革新的な解決策を幅広く得ることができる[85]。

国防総省は、独立企業の研究開発(IRAD)から可能なイノベーションを収穫するために、ノン・キネティック能力獲得へのアプローチを改革する必要がある。中間層取得(MTA)や国防イノベーション・ユニット(DIU) 商業ソリューション公募(CSO)プロセスのようなモデルでは、政府は作戦上の課題を明確にするだけでよい[86]。そして、産業界は、その課題に対処し、関連する能力のギャップを埋めるためのさまざまなアプローチを提案することができる。それらの解決策には、政府や既存の業界プロバイダーが考慮しなかったユース・ケースも含まれる可能性がある。

統合(一体化)

政府はまた、ノン・キネティック効果とその配信メカニズムのほぼすべての統合を実施している。これは論理的なことである。というのも、ノン・キネティック能力は、それをターゲットに伝達するシステムまたはアーキテクチャと互換性がある必要があり、国防総省はそれらのメカニズムのすべてを所有し、運用しているからである。しかし、ノン・キネティック効果は、ターゲット・システムまたはネットワークと同様に、その大部分がデジタルであるため、モデルは、効果が実稼働中のハードウェアに統合する価値があるかどうかを評価するのに十分な高い忠実度でそれらを表現することができる。

効果、配信メカニズム、ターゲットのデジタル・モデルは、コンピュータ処理とAI対応アルゴリズムの向上を活用することができ、政府が所有するネットワークや無線周波数(RF)システムを提供する仮想環境での能力開発を可能にする。このようなモデルは現在、政府の研究開発センターや産業研究所に存在している。

クロス・ドメインのノン・キネティック効果では、開発者は、ミッション・システムのデジタル・モデルを実戦配備のハードウェアやシミュレーション作戦と組み合わせることによって、新たな能力の実行可能性を評価する必要があるかもしれない。このようなハードウェア・イン・ザ・ループ(HIL:Hardware-in-the-Loop)アプローチにより、独立した実行者は、ライブ・ヴァーチャル・コンストラクティブ(LVC)環境において、提案された効果のチェーンをより完全に評価することができる。

国防総省はまた、ハードウェア・イン・ザ・ループ(HIL)とライブ・ヴァーチャル・コンストラクティブ(LVC)の構造を利用して、新しいクロス・ドメインの効果のチェーンのプロトタイプを作成し、敵対者の監視に脆弱な試験・レンジで高価な実験を行う必要性を回避することもできる。プロトタイプはまた、効果を作戦システムに統合するリスクと複雑性を軽減する。

試験と評価

新しい機能は開発と作戦の両方の試験・評価(T&E)(開発試験・評価(DT&E)と作戦試験・評価(OT&E))を経る。なぜなら、未完成の能力は、現実的な作戦環境において、完成したシステム・オブ・システムとはまったく異なる性能を発揮する可能性があるからである。ノン・キネティック効果の場合、特にライブ・ヴァーチャル・コンストラクティブ(LVC)環境で現実的なハードウェア・イン・ザ・ループ(HIL)効果のチェーンを使用してプロトタイプ化された場合、このような差異ははるかに小さくなる。

このようにデジタル・エンジニアリングをノン・キネティック能力開発に応用することで、開発試験・評価(DT&E)と作戦試験・評価(OT&E)を単一のプロセスにまとめることができる。この新しいプロセスは、商用ソフトウェアの生産に使用される開発・セキュリティ・作戦(DevSecOps)アプローチと並行するもので、プログラマーは、ソフトウェアを自動的に試験し、確立されたパイプラインを介して出荷の準備をする仮想環境で作業する。

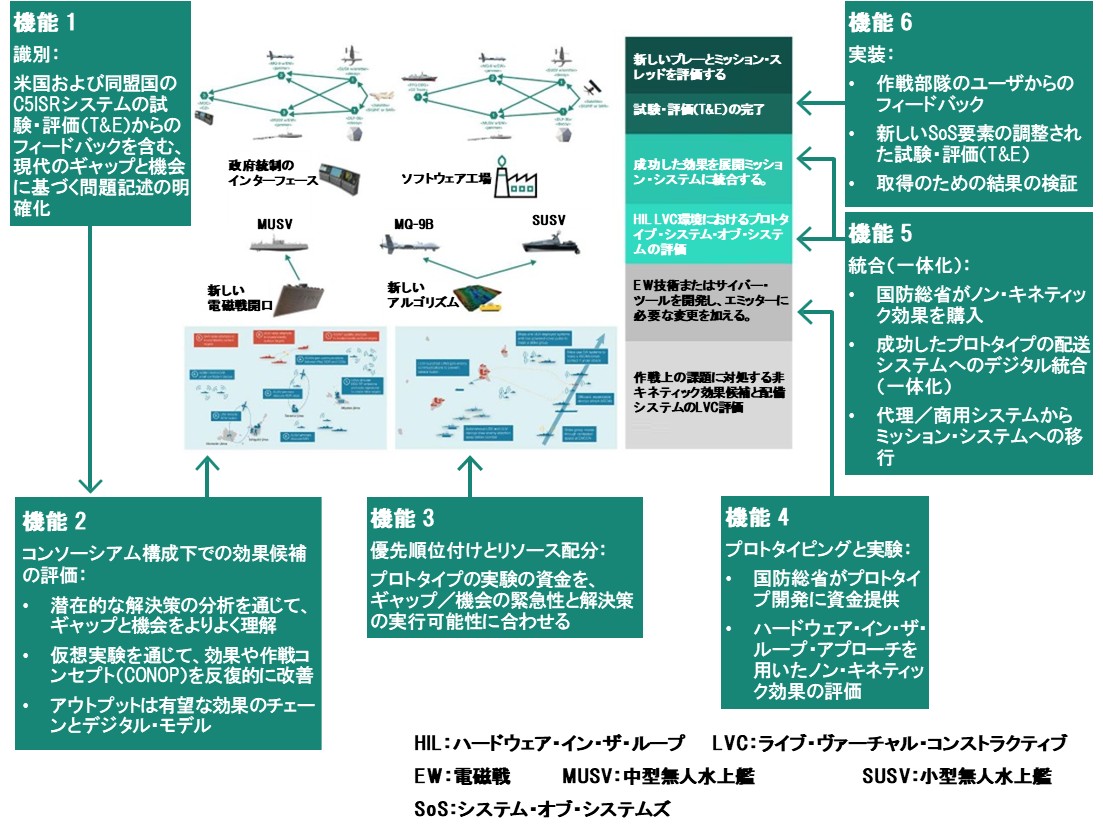

新たなノン・キネティック能力の開発プロセス

上記の改善案は、中間層取得(MTA)とソフトウェア取得経路を通じてキネティック能力のイノベーションを加速させる国防総省の取組みから得た洞察に基づき、ノン・キネティック能力開発の新たなプロセスを提案するものである。このプロセスは、図24に示し、以下に説明するように、6つの主要なステップから構成される。

図24. 概念的なノン・キネティック能力開発プロセス 出典:著者 |

機能1:作戦上の問題を定義する

新たなプロセスは、ノン・キネティックな解決策で対処する必要のあるギャップと機会を指揮官が評価することから始まる。この出発点は、長期的なポイント・ソリューションに偏りがちな予測的要件とは対照的に、現在のニーズに適切に対応し、かつ進化しうる短期的能力に、ノン・キネティック効果の開発に焦点を当てることになる。このアプローチは、国防総省の中間層取得(MTA)の経路と一致している。

上述したように、ノン・キネティック効果の開発に着手する別の方法は、防勢と攻勢のセンシングとセンスメイキング・システムの共進化からの洞察に基づいている。米国または同盟国のシステムで確認されたギャップは、敵対するセンサーやネットワークにおける同様の脆弱性を利用する機会となり、したがって解決すべき作戦上の問題となりうる。

国防総省にはさまざまな指揮官や作戦上の課題があるため、国防革新作業部会(DIWG)のような国防総省の指導部も作戦上の問題に優先順位をつけて、ノン・キネティック効果開発の指針とするだろう。機能3では、この最初の優先順位付けを改良することになる。

既存施設の連合による能力開発の仮想化ノン・キネティックな能力は、国防総省がデジタル・エンジニアリングを用いて将来の能力を構想し、創造し始める機会を提供する。レーダーや電磁戦(EW)システムのような配信メカニズムのハードウェア・イン・ザ・ループ(HIL)例を組み込んだライブ・ヴァーチャル・コンストラクティブ(LVC)環境を使用して、主にデジタル現象としてサイバー効果や電磁戦(EW)効果を開発することができる。国防総省と防衛産業は、すでに新しいハードウェアとソフトウェアの初期デザインにデジタル・エンジニアリングを使用しており、コンセプト開発と訓練のためにライブ・ヴァーチャル・コンストラクティブ(LVC)環境を定期的に採用している。 国防総省は、ノン・キネティック能力開発コンソーシアムの下に、適切な既存の政府および産業界のデジタル・エンジニアリングとライブ・ヴァーチャル・コンストラクティブ(LVC)システムを組織すべきである。施設は、デジタル・インフラストラクチャの本来の用途に応じて、異なるタイプのノン・キネティック能力に特化する可能性が高い。例えば、業界のレーダー・ベンダーは、新しいレーダーを開発し、稼働中のシステムを評価するために、ハードウェア・イン・ザ・ループ(HIL)やライブ・ヴァーチャル・コンストラクティブ(LVC)環境を構築することが多い。コンソーシアムは、レーダー・ベンダーのハードウェア・イン・ザ・ループ(HIL)やライブ・ヴァーチャル・コンストラクティブ(LVC)環境を、敵のレーダーを攻撃するための新しい電磁戦(EW)技術や、敵対者のセンサーを混乱させたり欺いたりするために米国や同盟国のレーダーが提供できる新しい波形を開発しているベンダーが利用できるようにすることができる。 国防総省は、コンソーシアムを通じて、連合環境の作戦を所有または統制し、ベンダーの公平な競争条件を確保する。これは、中小企業が政府のエンジニアやプログラム・マネージャーと直接関わる機会を与えることになる。政府は、民間所有の施設の使用を契約することになるが、これは、今日のレーダー、無線、電磁戦(EW)システムのサプライヤが所有するデジタル・モデルのライセンス使用と組み合わせることができる。 成功すれば、国防総省はコンソーシアム・モデルをキネティック戦(kinetic warfare)分野にも適用できる。防空、打撃、対潜水艦戦のような任務は、サイバーや電磁戦(EW)作戦よりも物理的な相互作用が多いが、国防総省は当初、デジタル・ツールを使ってこれらの任務の能力を評価することが多い。仮想評価をコンソーシアムの下でのキネティック・システム選定のルーチン・ステップとすることで、国防総省は、作戦試験・評価(OT&E)局長の最新の戦略に記載され、国防科学委員会が最近の研究で推奨しているように、プロトタイピングにおけるリスクを低減し、開発プロセスにおける試験・評価(T&E)の前倒しを可能にすることができる。 |

進化する攻勢と防勢本報告書で提案されているコンソーシアム・モデルは、国防総省と防衛産業がサイバー防衛に対する改善されたアプローチを構築するのにも役立つだろう。今日、レーダーや無線機の開発者は、インテリジェンス、作戦上のフィードバック、あるいは試験結果に応じて、新たな脆弱性に対するハードニングを追求している。ここで説明するコンソーシアム・モデルの下では、既存のセンサー、無線、または対策プロバイダーも、新しいサイバー・ツールや電磁戦(EW)効果を構築するコンソーシアム・メンバーに対して、仮想環境でミッション・システムを試験することができる。 ミッション・システムの業界評価は任意とすることもできるが、ノン・キネティック能力開発コンソーシアムを通じて国防総省がこれを管理することもできる。サプライヤが主に政府の指示に応じて脆弱性を修正する現在のアプローチとは対照的に、このモデルにより、国防総省は既存の米軍および同盟部隊のミッション・システムを、より幅広い潜在的脅威から評価することができるようになる。国防総省は、賞金を授与するハッカソンのようなコンペティションを通じて、サイバーおよび電磁戦(EW)効果開発者にこうした評価に参加する動機を与えることができる。また、国防総省は、既存のミッション・システムの脆弱性を明らかにしたノン・キネティック能力開発者に補償する、いわゆるバグ・バウンティ※9を使用することもできる。また、米軍および同盟国のシステムの評価から得られた知見により、開発者は、ノン・キネティック能力開発プロセスの機能1で特定された課題に対処する攻撃的効果を創造し、改良することができる。 ※9 バグ・バウンティ(bug bounty)とは、バグ・バウンティ・プログラム(Bug Bounty Program)のことで、企業や組織が提供するシステムやソフトウェアのセキュリティ上の脆弱性を発見した外部の専門家に報奨金を支払う制度をいう。 |

機能2:国防総省主導のコンソーシアムの中で、ノン・キネティック・コンセプトの探求

潜在的なプロバイダーは、機能1で定義された作戦上の問題に対処するために、ノン・キネティック効果チェーンを使用する方法を模索することになる。業界プロバイダーが満たすべき要件を狭く指定する今日のアプローチではなく、国防総省は、承認されたベンダーに作戦上の課題、関連するインテリジェンス、効果を必要とする設定またはシナリオ、可能な配信メカニズムを知らせるコンソーシアムを設立すべきである。コンソーシアム・モデルのもとでは、ベンダーは作戦上の課題に対する可能な解決策を幅広く追求することができ、それによって国防総省が利用できる効果の多様性を高めることができる。

実行者にとって公平な競争条件を作り出し、提案された解決策間の一貫性を確保するため、コンソーシアムは、ノン・キネティック効果および関連する作戦コンセプトを開発、評価、試験するための、政府が管理するライブ・ヴァーチャル・コンストラクティブ(LVC)環境の連合体を設立する。これらのライブ・ヴァーチャル・コンストラクティブ(LVC)「サンドボックス(sandboxes)」には、脅威システムおよびネットワーク、レーダーや電磁戦(EW)システムなどの友軍システムおよび配信メカニズム、および政府承認の作戦シナリオの表現に関する政府所有のデジタル・モデルが組み込まれる。いくつかのライブ・ヴァーチャル・コンストラクティブ(LVC)環境は、能力開発者がその効果と配信メカニズムとの適合性を評価し、攻撃的および防御的なノン・キネティック効果を共進化させるためのハードウェア・イン・ザ・ループ(HIL)コンポーネントを含む。

例えば、国防総省は、ノン・キネティック能力開発と試験・評価(T&E)のためのコンソーシアムを設立し、承認された候補ベンダーを審査し、承認することができる。コンソーシアムとその環境は、参加する政府機関や企業からの加入料によって賄われる。最高レベルのサブスクリプションでは、ベンダーは政府のインテリジェンス、友軍のモデルや脅威モデルやデータにアクセスでき、能力開発と試験のために適切なハードウェア・イン・ザ・ループ(HIL)とライブ・ヴァーチャル・コンストラクティブ(LVC)環境を利用できる。

下位のサブスクリプションは、友軍のシステムと脅威のシステムのインテリジェンスとモデルを提供することができるが、ライブ・ヴァーチャル・コンストラクティブ(LVC)環境を使用できるのは、ベンダーの能力開発ではなく、デモンストレーションや政府の試験に限られる。小規模な企業であれば、独自の開発アーキテクチャを持たないことを補うためにフルサブスクリプションを利用することができ、独自の環境を持つ大企業であれば、部分的なサブスクリプションを採用することができる。

ノン・キネティック能力開発コンソーシアムは、新規の実行者の参入障壁を低くし、米国および同盟国の指揮官が利用できる新しいサイバーおよび電磁戦(EW)効果の数と多様性を拡大する。既成のノン・キネティック能力プロバイダーもまた、コンソーシアム・モデルから、より低いコストで加入し、政府のためにデモンストレーションを行う前に、新しい効果を開発し評価するために独自のインフラを使用することによって利益を得ることができる。電磁戦(EW)システムのような配信メカニズムや、無線機やレーダーのような他のスペクトラム能力を構築する国防プライムは、ライブ・ヴァーチャル・コンストラクティブ(LVC)環境に含めるために、デジタル・モデルやハードウェア・イン・ザ・ループ(HIL)試験施設を国防総省にライセンス供与することができる。

機能3:問題と解説策の優先順位付け

提案されているプロセスでは、機能2の一部として多数の潜在的な解決策を評価するが、プロトタイピングに進むのはより少数である。プロトタイピングは、機能2のライブ・ヴァーチャル・コンストラクティブ(LVC)やハードウェア・イン・ザ・ループ(HIL)評価に比べ、コストと時間がかかる。なぜなら、クロス・ドメインの影響により、より多くのハードウェア・イン・ザ・ループ(HIL)コンポーネントや、ホスト・プラットフォームやサロゲートに搭載された作戦上のハードウェアを使用した野外の試験が必要になる可能性があるからである。国防総省は、中間層取得(MTA)の方法の下で正式な要件を確立するためにプロトタイピングの結果を使用することになるが、これは必要かつ有用な効果をもたらす可能性が高いプロトタイプのみを追求するさらなる理由となる。

国防革新作業部会(DIWG)のような指導者グループは、機能3のもとで作戦上の問題と解決策に優先順位をつけ、プロトタイプの選択の指針とする。これは、機能2の分析結果に基づくものであり、どの問題が実行可能な解決策に最も適しているか、あるいは同盟国の対センシングおよび対センスメイキング作戦において最大の改善をもたらすことができるかを示唆するものである。

機能4:有望な効果のチェーンの試作

ノン・キネティック能力の成否は、それがいかにうまくターゲットに影響を与えるかにかかっている。しかし、多くの場合、ノン・キネティック能力の有効性を制限する要因は、配信メカニズムが機能し、作戦の状況下でターゲットに接近できるかどうかである。機能4では、国防総省は評価のためのプロトタイプのノン・キネティックの効果のチェーンを構築するための実行者に資金を提供する。

実行者は、ノン・キネティック能力コンソーシアムおよび国防総省の実験組織と協力して、可能な限りハードウェア・イン・ザ・ループ(HIL)およびライブ・ヴァーチャル・コンストラクティブ(LVC)環境を活用したプロトタイプを開発する。例えば、プロトタイプは、新しいノン・キネティック効果の無線周波数(RF)配信メカニズムなど、必要な場合には米軍の実際のハードウェア・システムに依存する。また、プロトタイプには、敵対者のシステムやネットワークを表現するコンソーシアムからの構築的コンポーネントも組み込む。また、試験場での野外実験による作戦上のセキュリティの脆弱性を軽減するために、無線周波数(RF)効果を評価するための仮想環境を含めることもできる。

機能5:成功した試作品の統合(一体化)

プロトタイプの実験結果に基づき、各軍種はノン・キネティック効果をプロバイダーから調達する。後述するように、国防総省は、時間物資契約(time-and-materials contracts)※10ではなく、商用製品モデルの下でより多くのノン・キネティック能力を調達すべきである。

※10 時間物資契約(time-and-materials contracts)とは、供給品または役務の取得を規定する契約。) 1) 賃金、間接費、一般管理費、利益を含む、指定された固定時給での直接労働時間、および 2) 原材料の実費。時間物資契約(time-and-materials contract)は、契約締結時に、業務の範囲や期間を正確に見積もることができない場合、または合理的な信頼性をもってコストを予測することができない場合にのみ使用することができる。(参考:https://www.dau.edu/glossary/time-and-materials-contracts)

一旦能力を調達すれば、米軍各軍種は自ら、またはノン・キネティック効果ベンダーとの契約を通じて、サイバー配信アーキテクチャや電磁戦(EW)システムなどの作戦上の能力に効果を統合することになる。上述したように、各軍はすべて電磁戦(EW)再プログラムのための政府所有のパイプラインを持っており、配備された電磁戦(EW)システムに新しいノン・キネティック効果を組み込むために使用することができる。同様に、米国サイバー・コマンド(US CYBERCOM)とその軍種の構成部隊は、新しいツールを政府所有のアーキテクチャに組み込んで提供する。

機能6:効果を採用し、フィードバックを提供する

新しい効果が作戦システムに統合された後は、ユーザーによる評価が必要になる。これらの実戦評価で最も重要な点は、ノン・キネティック効果が想定している作戦コンセプトや戦術が、部隊がそれを使用する状況において実行可能かどうかである。これは本質的に、開発プロセスを開始した作戦上の問題に対して、その効果が実用的な解決策であり続けるかどうかを判断するためのフィードバック・ループを提供するものである。中間層取得(MTA)の下で、部隊は作戦評価の結果を使用して、効果に対する公式要件を改善することができる。

ユーザー・コミュニティ評価のもう一つの重要な側面は、作戦試験・評価(OT&E)である。開発者は、プロトタイプの評価中にいくつかの作戦試験・評価(OT&E)を完了させることができる。開発者が採用するハードウェアが実戦配備されたシステムに匹敵するものであり、仮想環境やターゲットまたは友軍システムのデジタル・モデルが正確であれば、他の作戦試験・評価(OT&E)要素を開発試験・評価(DT&E)と組み合わせることも可能である[87]。国防総省は、ノン・キネティック効果のデジタル的本質によって可能となるこれらの効率性を活用すべきである。

契約改革を通じてイノベーションにインセンティブを与える

上記の6段階のプロセスは、より多くの企業がノン・キネティック能力開発を追求する動機付けとなり、同盟国のサイバーと電磁戦(EW)の効果をより深い弾倉(deeper magazine)することを可能にする。ノン・キネティック能力開発コンソーシアムでは、小規模な実行者は元請の請負業者のように自社のハードウェアやミッション・システムに縛られないため、より革新的な解決策を生み出すことができる。一方、大企業は、独自のライブ・ヴァーチャル・コンストラクティブ(LVC)環境とデジタル・モデルを使用して効果を開発することで、競争上の優位性を獲得しようと試みることができる。あるいは、元請の請負業者は、コンソーシアムのライブ・ヴァーチャル・コンストラクティブ(LVC)インフラを構築または運用し、コンソーシアムの使用のためにデジタル・モデルのライセンスを供与することもできる。

国防総省は、ノン・キネティック効果ビジネスへの新規参入者を維持し、既存の実行者に独立企業の研究開発(IRAD)を強化するインセンティブを与えるために、契約慣行を改革する必要がある。政府主導のチームと現場支援請負業者という現在のモデルでは、国防総省はノン・キネティック能力開発に対して、時間と物資の面で企業に報酬を支払っている。このアプローチでは、一般的に政府主導のチーム以外で完了した研究開発への投資を回収できないため、ベンダーが独自のイノベーションを追求する意欲を削いでしまう。

時間物資契約(time-and-materials contracting)モデルは、実行者に独自の知的資本を開発する意欲を失わせるだけでなく、国防総省のサイバー開発チームや電磁戦(EW)リプログラミング・チームを重視する企業の意欲も失わせる。国防総省に提供する人材が契約を維持するのに十分である限り、ベンダーには、最も創造的で有能な開発者を、電磁戦(EW)システムのような商用サイバー・ツールや統合ハードウェア・プログラムに使用するインセンティブがある。ベンダーは、独立企業の研究開発(IRAD)への投資をこれらの製品ラインの価格設定に組み込むことができる。

商業的な契約手法のひとつに、企業向けソフトウェアに用いられるものがある。これは、顧客が自社のソフトウェアを使用する各インスタンスに対してベンダーに対価を支払うものである。このようなライセンス契約は、企業が製品開発への投資を回収するために規模を利用することを可能にする。しかし、ライセンス・モデルは、新しい電磁戦(EW)技術のための数百ライセンスから、サイバー・ツールのための1ライセンスまで、ライセンス数に幅があるため、ノン・キネティック能力開発者のインセンティブにはならない。

イノベーションにインセンティブを与え、新たな実行者を確保するため、国防総省は、新しいノン・キネティック効果を時間物資契約ではなく、商用製品として購入すべきである。国防イノベーション・ユニット(DIU)の商業ソリューション公募(CSO)プロセスは、この種の契約モデルを採用している。このアプローチは、政府とベンダーが各効果または効果のグループごとに価格を交渉するものであり、効果ごとに見ると、時間物資契約よりもコストがかかる可能性がある。しかし、この投資は、対センシングおよび対センスメイキング戦役を通じて抑止に必要な、より深く多様なノン・キネティック効果の弾倉(magazine)を開発するインセンティブを開発者に与えるために必要である。国防総省は日常的に、ステルス爆撃機、打撃ミサイル、あるいは艦船のような能力を非常に少量ずつ購入しており、サプライヤがシステムの購入価格においてその独立投資のほとんど、あるいはすべてを取り込むことを期待している。ノン・キネティック能力開発者も、同様の投資回収を期待すべきである。

![]()

5. 結論と提言事項

|

写真: 2024年9月3日、ワシントン州ブレマートンの海軍基地キタサップで、空母USSロナルド・レーガン(CVN 76)を哨戒中の飛行士見習いが、既知の電磁戦システムを使用したドローン接近制限システムの画面をモニターしている。 (米海軍) |

米軍はもはや、あらゆるシナリオにおいて、あらゆる敵対者に対して広く優位に立つことはできない。中国のような同等の競争相手に対して優位性を取り戻すためには、米軍部隊はますます、情報と意思決定の優位性を維持するために、対センシングおよび対センスメイキング作戦に頼る必要が出てくるだろう。こうした作戦は、戦時における敵の火力の有効性を低下させるだけでなく、敵対者の指揮官や指導者が同盟部隊を正確にターゲットにし、将来の同盟部隊の作戦を予測する能力に対する信頼を損なう可能性がある。

センシングとセンスメイキングの競争で優位に立つためには、米軍と同盟部隊は、全ドメイン連合統合指揮・統制(CJADC2)のような構想(initiative)、新しい増殖地球低軌道(LEO)(pLEO)衛星コンステレーション、水上・水中・水上の非搭乗型システムの継続的な進歩を通じて、自国のC5ISR能力を向上させる必要がある。さらに重要なことは、同盟部隊は、敵対者の作戦図(operational picture)を見たり理解したりする取組みを低下させることができる、大規模で多様なノン・キネティック・サイバーおよび電磁戦(EW)効果を実戦配備する必要もあるということである。

国防総省のノン・キネティック能力は、間違いなく他の追随を許さない。しかし、米軍部隊が野心的な要求を満たすために開発する絶妙な「銀の弾丸(silver bullets)」のような効果は、その支出が最大の効果を発揮できる戦時にしか役に立たないかもしれない。紛争を抑止するためには、米軍部隊と同盟部隊は、平時の競争中に使用できるノン・キネティック効果を必要とし、C5ISR能力が戦闘では信頼できない可能性があることを対戦相手に示す必要がある。

ノン・キネティックな手段で侵略を思いとどまらせる平時の持続的な取組みは、広範な被害や恒久的な被害をもたらす可能性の低いサイバーや電磁戦(EW)の効果を深い弾倉(deep magazine)に依存する。このような「真鍮の弾丸(brass bullets)」や「鉛の弾丸(lead bullets)」は、より大きな損害を与えるものよりもエスカレートのリスクが低い。また、国防総省は、敵対者のシステムやネットワークへのアクセスがそれほど難しくなく、一般的な攻撃方法を採用できるため、これらの弾丸を大量に投入できる可能性が高い。

競争段階のノン・キネティック効果もまた、スタックスネット・ウイルスやソーラーウィンズ・ソフトウェアに対するサプライ・チェーン攻撃のような攻撃ほど劇的ではないにせよ、予期せぬものである必要がある[88]。予測可能なノン・キネティック効果は、自己防衛ジャマーのような用途では望ましいが、対センシングおよび対センスメイキングでは、自国のC5ISRシステムが友軍部隊のサイバー攻撃や電磁戦(EW)攻撃に対処できるとほのめかすことで、皮肉にも対戦相手を勇気づけることになりかねない。米軍部隊と同盟部隊は、効果自体の斬新なコード化または波形を通じて、また効果のチェーン全体の配信メカニズム、ターゲット、または戦術を通じて、ノン・キネティック能力の奇襲性を達成することができる。

驚くようなノン・キネティック効果に関する深い弾倉(deep magazine)を得るには、電磁戦(EW)とサイバーのサプライ・チェーンに対する異なるアプローチと、大規模に能力を構築し、独自のイノベーションを追求するインセンティブを持つ国防総省の産業基盤が必要である。既存の取得および契約権限を使用して、提案されたコンソーシアムおよび本報告書のプロセスは、政府が承認した情報およびモデルを使用して、産業界が新しいアプローチおよび効果を開発および評価するためのサンドボックスを提供する。最も有望なノン・キネティック能力を競争力のある価格で購入することで、政府は新たな効果に対する「引き(pull)」を生み出し、産業界主導のさらなるイノベーションにインセンティブを与えることになる。

国防総省は、ノン・キネティック効果を構築するすべての部局に、前章で説明した6段階モデルを採用するよう指示する必要はない。この構造の主な目的は、ノン・キネティック効果提供の規模とテンポを改善する理想的な一般化された方法を説明することであった。しかし、国防総省は、6段階モデルが反映する具体的な改革を受け入れるべきである。

- 国防総省のノン・キネティック能力の標準の取得経路の方法として中間層取得(MTA)を採用する。中間層取得(MTA)、またはこのアプローチのバリエーションは、すでに多くのキネティック・プログラムで使用されているが、米軍各軍種では一般的に、ノン・キネティック能力開発の指針として従来の要求手法に依存し続けている。短期的な作戦上の問題に重点を置き、プログラムの反復を期待する中間層取得(MTA)は、電磁戦(EW)およびサイバー能力を追求するのに適切なモデルである。

- ノン・キネティック能力開発コンソーシアムを設立する。このコンソーシアムは、新たなサイバー効果および電磁戦(EW)効果を創出するための産業界の取組みを支援するために、実行者をリクルートし、審査し、政府が所有するインテリジェンス、モデル、シミュレーション環境のためのクリアリングハウスを提供する。コンソーシアムの最も重要な役割は、政府と産業界の開発者が新しいノン・キネティック効果を構築し評価できるライブ・ヴァーチャル・コンストラクティブ(LVC)とハードウェア・イン・ザ・ループ(HIL)環境の連合体を管理することである。コンソーシアムはライブ・ヴァーチャル・コンストラクティブ(LVC)環境をサブスクリプションを基盤として運営し、機関やベンダーのニーズに応じて異なるレベルのアクセスや利用ができるようにすることができる。また、第4章で述べたように、コンソーシアムとその仮想環境は、敵対者のサイバー攻撃または電磁戦(EW)攻撃に対して既存のミッション・システムを強化するための業界の取組みを支援することもできる。

- コードや波形そのものではなく、効果のチェーン全体にノン・キネティック能力の開発に焦点を当てる。より多くのサイバー効果が無線周波数(RF)アクセスに依存するようになると、ノン・キネティック能力に関連する配信メカニズムや作戦上のコンセプトの重要性が高まり、奇襲性を生み出す貴重な手段となり得る。上述のハードウェア・イン・ザ・ループ(HIL)およびライブ・ヴァーチャル・コンストラクティブ(LVC)環境は、効果のチェーン全体を評価することを可能にし、国防総省は採用前にプロトタイプを作成することができる。

- 国防総省の試験・評価(T&E)コミュニティにおいて、能力開発およびプロトタイピングにもっと多くの試験を導入するための取組みを加速させる。ノン・キネティック能力は主にデジタルであり、国防総省はライブ・ヴァーチャル・コンストラクティブ(LVC)環境で、野外演習場イベントと同等かそれ以上に評価することができる。国防総省は、ノン・キネティック能力開発コンソーシアムが構築・管理するインフラを利用して、開発試験・評価(DT&E)や一部の作戦試験・評価(OT&E)を支援し、新たなノン・キネティック効果の実戦投入までの時間を短縮することができる。

- ノン・キネティック能力については、商業ソリューション公募(CSO)のような商業契約モデルを採用する。国防総省は、政府主導のチームでツールや技術を構築するためにベンダーが費やした時間や物資に対して報酬を支払うのではなく、他の製品と同様にサイバー効果や電磁戦(EW)効果を購入すべきである。これは、革新的な解決策を生み出すために使用した内部研究開発に対する実行者への補償メカニズムを提供し、国防総省がごく少数購入する能力を適切に価格設定するためのライセンス・モデルの限界を回避する。

米国と同盟国の軍隊は、侵略を抑止し、打ち負かすために、もはや一般的な優越に頼ることはできない。複数の地域で最近起こった出来事は、地域大国、国境を越えた組織、そして同等な競争者すべてが、それぞれの地域で米軍や同盟部隊にストレスを与えたり、対抗したりする能力を身につけていることを浮き彫りにしている。ノン・キネティック効果は、国防総省が米軍部隊と同盟部隊の強みを活用し、相手のセンシングとセンスメイキングを弱体化させる持続的な取組みを通じて、対戦相手を思いとどまらせる能力を取り戻す方法を提供する。しかし、こうした強みを生かすには、ノン・キネティック能力を、よりキネティック能力に近い形で購入し、提供する必要がある。

略語リスト

AOR: area of responsibility

C2: command and control

C5ISR: command, control, communications, intelligence, surveillance, and reconnaissance:

CJADC2: combined joint all-domain command and control

CMC: Central Military Commission

CYBERCOM: US Cyber Command

DIWG: Defense Innovation Working Group

DoD: Department of Defense

DT&E: developmental test and evaluation

ELINT: electronic intelligence

EMCON: emission control

EO/IR: electro-optical/infrared

EW: electronic warfare

FMA: foreign military acquisition

FME: foreign military exploitation

GEO: geostationary orbit

HIL: hardware in the loop

IR: infrared

IRAD: independent research and development

LEO : low-earth orbit

LVC: live virtual constructive

MTA: middle tier of acquisition

NDA: National Defense Strategy

NGAD: Next Generation Air Dominance

OT&E: operational test and evaluation

pLEO : proliferated low-earth orbit

PLA: People’s Liberation Army

PLAAF: People’s Liberation Army Air Force

PLAN: People’s Liberation Army Navy

PRC: People’s Republic of China

R&D: research and development

RF: radiofrequency

SAR: synthetic aperture radar

SIGINT: signals intelligence

T&E: test and evaluation

USV: unmanned surface vehicle

ノート

[1] Iran: Enabling Houthi Attacks Across the Middle East (Defense Intelligence Agency, 2024), https://www.dia.mil/Portals/110/Documents/News/Military_Power_Publications/Iran_Houthi_Final2.pdf; David Barno and Nora Bensahel, “Learning from Real Wars: Gaza and Ukraine,” War on the Rocks, December 6, 2023, https://warontherocks.com/2023/12/learning-from-real-wars-gaza-and-ukraine.

[2] Timothy Heath and Andrew S. Erickson, “Is China Pursuing Counter-Intervention?,” Washington Quarterly 38, no. 3 (2015): 143–56, https://doi.org/10.1080/0163660X.2015.1099029.

[3] For example, the PLAAF operates only about two dozen aerial refueling aircraft, compared to more than 500 US refueling aircraft; see Caleb Egli, “Fueling a Superpower: Reprioritizing the US Air Refueling Fleet for Great-Power Conflict,” Air University, May 8, 2024, https://www.airuniversity.af.edu/JIPA/Display/Article/3768313/fueling-a-superpower-reprioritizing-the-us-air-refueling-fleet-for-great-power, Mike Yeo, “Satellite Images Suggest China’s New Tanker Aircraft Is Under Production,” Defense News, February 18, 2021, https://www.defensenews.com/global/asia-pacific/2021/02/18/satellite-images-suggest-chinas-new-tanker-aircraft-is-under-production. The PLAN has the following major combatants that can conduct offense and defense: (a) 3 small carriers (on par with European CVs) vs. 11 larger US nuclear carriers, (b) 3 amphibious assault ships vs. 10 US amphibious assault ships, (c) 8 amphibious transport docks vs. 23 US amphibious transport docks, (d) 8 cruisers vs. 10 US cruisers, (e) 6 nuclear attack submarines vs. 50 US nuclear attack submarines, and (f) 25 destroyers vs. 70 US Arleigh Burke–class destroyers, which carry 50 percent more weapons capacity. For smaller combatants, the PLAN has: (a) 30 PLAN frigates vs. 32 comparable US littoral combat ships, (b) 24 quiet Yuan-class conventional subs that can’t operate quietly outside the second island chain, (d) about two dozen older conventional subs, and (e) about two dozen older frigates and destroyers that have only enough weapons capacity to protect themselves in moderately contested environments; the United States has retired equivalent ships. See Military and Security Developments Involving the People’s Republic of China (Office of the Secretary of Defense, 2023), https://media.defense.gov/2023/Oct/19/2003323409/-1/-1/1/2023-military-and-security-developments-involving-the-peoples-republic-of-china.pdf.

[4] Namrata Goswami, “The Reorganization of China’s Space Force: Strategic and Organizational Implications,” The Diplomat, May 3, 2024, https://thediplomat.com/2024/05/the-reorganization-of-chinas-space-force-strategic-and-organizational-implications; 2023 Military and Security Developments Involving the PRC.

[5] “Fact Sheet: 2022 National Defense Strategy,” US DoD, March 28, 2022, https://media.defense.gov/2022/Mar/28/2002964702/-1/-1/1/NDS-FACT-SHEET.PDF.

[6] Mark F. Cancian, Matthew Cancian, and Eric Heginbotham, The First Battle of the Next War: Wargaming a Chinese Invasion of Taiwan (Center for Strategic and International Studies, 2023), https://www.csis.org/analysis/first-battle-next-war-wargaming-chinese-invasion-taiwan; Tara Copp, “‘It Failed Miserably’: After Wargaming Loss, Joint Chiefs Are Overhauling How the US Military Will Fight,” Defense One, July 26, 2021, https://www.defenseone.com/policy/2021/07/it-failed-miserably-after-wargaming-loss-joint-chiefs-are-overhauling-how-us-military-will-fight/184050.

[7] C. Todd Lopez, “Competition with China Drives FY 2024 Budget Request,” US DoD, March 28, 2023, https://www.defense.gov/News/News-Stories/Article/Article/3343663/competition-with-china-drives-fy-2024-budget-request.

[8] Michael Marrow, “Next Gen Numbers: Air Force Plans First ‘Nominal’ Buy of 200 NGAD Fighters, 1,000 Drone Wingmen,” Breaking Defense, March 7, 2023, https://breakingdefense.com/2023/03/air-force-plans-nominal-buy-of-200-ngad-fighters-1000-drone-wingmen-kendall-says; Sam LaGrone, “DDG(X) Destroyer Could Cost up to $3.4B a Hull, SSN(X) Attack Boat up to $7.2B, Says CBO Report,” USNI News, November 11, 2022, https://news.usni.org/2022/11/10/ddgx-destroyer-could-cost-up-to-3-4b-a-hull-ssnx-attack-boat-up-to-7-2b-says-cbo-report.

[9] Stephen Losey, “US Air Force Pursues Major Aircraft Retirements in 2024,” Defense News, March 13, 2023, https://www.defensenews.com/air/2023/03/13/us-air-force-pursues-major-aircraft-retirements-in-2024; Gary Warner, “Navy’s Budget Plan to Get Rid of 19 Ships Draws Some Early Criticism,” Stars and Stripes, March 19, 2024, https://www.stripes.com/branches/navy/2024-03-18/navy-budget-ships-submarines-f-35s-retirements-cuts-13358793.html.

[10] Sam LaGrone, “Navy Notifies Congress of Pending $11.5B, 4-Ship Amphibious Warship Deal,” USNI News, August 15, 2024, https://news.usni.org/2024/08/15/navy-notifies-congress-of-pending-11-5b-4-ship-amphibious-warship-deal.

[11] Michael Marrow, “Air Force ‘Taking a Pause’ on NGAD NextGen Fighter: Kendall,” Breaking Defense, July 30, 2024, https://breakingdefense.com/2024/07/air-force-taking-a-pause-on-ngad-next-gen-fighter-kendall; Sarah Wilson, “US Air Force to Bolster Fleet with Additional F-15EX Fighters amid Modernization Push,” BuzzHint, September 6, 2024, https://www.buzzhint.com/us-air-force-to-bolster-fleet-with-additional-f-15ex-fighters-amid-modernization-push.

[12] Carter Johnston, “Breaking Down the US Navy’s ‘Hellscape’ in Detail,” Naval News, June 16, 2024, https://www.navalnews.com/naval-news/2024/06/breaking-down-the-u-s-navys-hellscape-in-detail.

[13] David Pierson and Amy Chang Chien, “Taiwan Says China Has Deployed Largest Fleet of Ships in Decades,” New York Times, December 10, 2024, https://www.nytimes.com/2024/12/10/world/asia/taiwan-china-naval-largest.html.

[14] Jon Harper, “Counter-C5ISRT Is Top Priority for Nominee to Lead Indo-Pacific Command,” DefenseScoop, February 1, 2024, https://defensescoop.com/2024/02/01/counter-c5isrt-samuel-paparo-indo-pacific-command-nomination.

[15] Jeffrey Engstrom, Systems Confrontation and System Destruction Warfare (RAND Corporation, 2018), https://www.rand.org/pubs/research_reports/RR1708.html.

[16] Kimberly Jackson, Andrew Scobell, Stephen Webber, and Logan Ma, Command and Control in US Naval Competition with China (RAND Corporation, 2020), 23–49, https://www.rand.org/pubs/research_reports/RRA127-1.html; Larry Wortzel, “The PLA and Mission Command: Is the Party Control System Too Rigid for Its Adaptation by China?,” Land Warfare Paper 159, Association of the US Army, March 2024, https://www.ausa.org/sites/default/files/publications/LWP-159-The-PLA-and-Mission-Command-Is-the-Party-Conrol-System-Too-Rigid-for-Its-Adaptation-by-China.pdf.

[17] Joel Wuthnow, “System Destruction Warfare and the PLA,” slide presentation for Keystone Course briefing, Institute for National Strategic Studies, June 2024, https://keystone.ndu.edu/Portals/86/PLA%20Systems%20Attack%20-%20JW%20update%20June%2024.pdf.

[18] Bryan Clark and Timothy A. Walton, Fighting into the Bastions: Getting Noisier to Sustain the US Undersea Advantage (Hudson Institute, 2023), https://www.hudson.org/fighting-bastions-getting-noisier-sustain-us-undersea-Advantage-submarine-bryan-clark-timothy-walton.

[19] Mark Pomerleau, “Indo-Pacific Command to Test Prototype of Joint Fires Network This Year,” DefenseScoop, March 21, 2024, https://defensescoop.com/2024/03/21/joint-fires-network-indo-pacific-command-test-prototype.

[20] Mark Pomerleau, “Services Working to Convergence EW, Cyber Warfare Capabilities,” DefenseScoop, September 30, 2022, https://defensescoop.com/2022/09/30/services-working-to-convergence-ew-cyber-warfare-capabilities.

[21] “2020 Department of Defense Electromagnetic Spectrum Superiority Strategy,” (US DoD, 2020), https://dodcio.defense.gov/Portals/0/Documents/Spectrum/2020DoD-EMS-SuperiorityStrategy.pdf.

[22] Raymond D. O’Toole, “Cyber Assessment Program (CAP),” in FY2023 Annual Report (Office of the Director, Operational Test and Evaluation, 2023), 351–59, https://www.dote.osd.mil/annualreport.

[23] Mark Pomerleau, “US Cyber Command Looking at How to Utilize Tactical On-the-Ground Systems,” DefenseScoop, January 16, 2024, https://defensescoop.com/2024/01/16/us-cyber-command-looking-at-how-to-utilize-tactical-on-the-ground-systems.

[24] Nadia Schadlow, “Why Deterrence Failed Against Russia,” Wall Street Journal, March 20, 2022, https://www.wsj.com/articles/why-u-s-deterrence-failed-ukraine-putin-military-defense-11647794454.

[25] Oren Liebermann and Nikki Carvajal, “Biden Concedes Houthis Haven’t Been Deterred from Carrying Out Attacks as US Launches Further Strikes,” CNN, January 18, 2024, https://edition.cnn.com/2024/01/18/politics/biden-houthi-strikes/index.html.

[26] Derek Grossman, “How to Respond to China’s Tactics in the South China Sea,” Foreign Policy, May 29, 2024, https://foreignpolicy.com/2024/05/29/philippines-us-south-china-sea-gray-zone-tactics-alliance-military-treaty.

[27] Lloyd Austin, 2022 National Defense Strategy of the United States of America (US DoD, 2022), 1, https://media.defense.gov/2022/Oct/27/2003103845/-1/-1/1/2022-NATIONAL-DEFENSE-STRATEGY-NPR-MDR.PDF.

[28] US Marine Corps, “Campaigning,” Marine Corps Doctrinal Publication 1-2, April 4, 2018, https://www.marines.mil/portals/1/Publications/MCDP%201-2.pdf.

[29] Perhaps the best recent example of this is William Westmoreland, who proudly claimed that the United States won every battle it fought although many people regard the Vietnam War as unsuccessful in achieving US aims. See Neil Sheehan, A Bright Shining Lie: John Paul Vann and America in Vietnam (Random House, 1988).

[30] Robert W. Komer, The Malayan Emergency in Retrospect: Organization of a Successful Counterinsurgency Effort (RAND Corporation, 1972), https://www.rand.org/pubs/reports/R957.html.

[31] For more details of this approach, see Bryan Clark and Dan Patt, Campaigning to Dissuade: Applying Emerging Technologies to Engage and Succeed in the Information Age Security Competition (Hudson Institute, 2023), https://www.hudson.org/defense-strategy/campaigning-dissuade-applying-emerging-technologies-engage-succeed-information-age-bryan-clark-dan-patt.

[32] Carter A. Malkasian, Charting the Pathway to OMFTS: A Historical Assessment of Amphibious Operations from 1941 to the Present (CNA, 2002), https://www.cna.org/reports/2002/charting-the-pathway-to-omfts.

[33] This dynamic and potential solutions are addressed in Bryan Clark, Mark Gunzinger, and Jesse Sloman, Winning in the Gray Zone: Using Electromagnetic Warfare to Regain Escalation Dominance (Center for Strategic and Budgetary Assessments, 2017), https://csbaonline.org/research/publications/winning-in-the-gray-zone-using-electromagnetic-warfare-to-regain-escalation.

[34] Clark and Patt, Campaigning to Dissuade.

[35] Reuters, “Allies, Partners Conduct Joint Naval Exercises in South China Sea for Free and Open Indo-Pacific,” Indo-Pacific Defense Forum, October 4, 2024, https://ipdefenseforum.com/2024/10/allies-partners-conduct-joint-naval-exercises-in-south-china-sea-for-free-and-open-indo-pacific.

[36] John Pollock and Damien Symon, “China Blocks Philippines Access to South China Sea Reef,” Chatham House, March 21, 2024, https://www.chathamhouse.org/publications/the-world-today/2024-02/china-blocks-philippines-access-south-china-sea-reef.