米国のサイバー軍-防衛の責務 (www.fdd.org)

MILTERMではいわゆるサイバーに関する記事を紹介している。ここでは、今年(2024年)3月に公表された米国のシンクタンクである民主主義防衛財団(Foundation for Defense of Democracies)の米国のサイバー対応に関する報告書を紹介する。

DefenseScoop | Breaking US Military Tech News, Modern Defense Newsの3月25日の記事US must establish independent military cyber service to fix ‘alarming’ problems — reportにも取り上げられていた。

この報告書については軍事研究9月号に元内閣衛星情報センター次長である茂田忠良氏が「米国サイバー任務部隊の惨状と教訓」と題して投稿されている。

報告書はサイバー任務に従事しているあるいは従事経験のある軍人(退役含む)へのインタビューに基づくものであり、日本でも新たな戦いのドメインを前提に防衛組織作りとその人材の獲得・育成に苦労しているようにみうけられるが、この報告書を見ると、米国もサイバーに関する任務を遂行する上で態勢上の課題のみならず人材の獲得・育成がうまくいっていないことが分かる。その内容は、現行モデルのギャップと課題として、採用と定着の不足、報酬、雇用期間、一貫性のないキャリア分野の指定、スキルセット、訓練、人材管理、調達の課題などを述べられている。

報告書の主旨は、数々の課題を解決するためにサイバーに関する軍種を設立することが必要であるということのようだ。

現在の米国の軍種は米陸軍、米海軍、米海兵隊、米空軍、米宇宙軍です。いわゆる物理的な用兵ドメイン(warfighting domain)に対応した軍種といえる。各軍種はそれぞれの軍種固有のドメインには対応できているが、サイバースペースという用兵ドメイン(warfighting domain)にうまく対応できていないということなのかもしれない。そこでサイバー軍(Cyber Force)を作り、サイバースペースという用兵ドメイン(warfighting domain)独特な性質を熟知した対応をさせてはどうかということなのだろう。(軍治)

![]()

米国のサイバー軍-防衛の責務

United States Cyber Force – A Defense Imperative

エリカ・ロナーガン(Erica Lonergan)博士

マーク・モンゴメリー(Mark Montgomery)退役海軍少将

March 2024

エグゼクティブ・サマリー

米軍では、ライフルを撃ったことのない将校が歩兵部隊を指揮することはない。しかし、キーボードを使った経験のない将校がサイバー戦(cyber warfare)部隊を指揮している。このミスマッチは、米軍が有能なサイバー戦士(cyber warriors)を採用し、訓練し、昇進させ、維持することに失敗したことに起因している。米陸軍、米海軍、米空軍、米海兵隊は、それぞれ独自の採用、訓練、昇進システムを運営しており、人材を確保するためのパイプを一本化していない。その結果、米サイバー・コマンド(CYBERCOM)では有能な人材が不足している。サイバー・コマンド(CYBERCOM)は、軍のサイバー作戦の攻撃と防御の両面に責任を負っている。

過去10年間、議会は超党派でサイバー人材問題に対する鋭い懸念を明らかにしてきた。2022年、同議会は国防長官に対し、サイバー・コマンド(CYBERCOM)の「重要な職務に熟達した人材の慢性的な不足を是正する方法」を取り上げた報告書を提出するよう要求した。報告書の提出期限は6月1日である[1]。

しかし、軍のリーダーたちはしばしば、根本的な問題を解決するのではなく、統計を操作することで人員不足に対処してきた。2018年、サイバー・コマンド(CYBERCOM)は、サイバー任務部隊(CMF)の全133チームが、任務を遂行するのに十分な適切な訓練を受け、装備された人員を有していると認定し、大きなマイルストーンに到達したように見えた。サイバー・コマンド(CYBERCOM)は、認証時に完全であるように見せるために、限られた数の有能な人材をチームからチームへとシフトさせたに過ぎない。

サイバー人事制度とその欠陥についての理解を深めるため、本研究では、サイバー・ドメインで重要なリーダーシップと指揮経験を持つ現役・退役の米軍将校75人以上へのインタビューを行った[2]。本調査では、これらの将校を階級と勤務先で特定しているが、プライバシーの観点から氏名は伏せている。

この調査は憂慮すべき事態を描き出している。米陸軍、米海軍、米空軍、米海兵隊の間で非効率的な分業が行われているため、任務遂行の準備が整ったサイバー部隊(cyber force)を生み出すことができない。サイバー作戦はどの軍にとっても最優先事項ではなく、新兵に対するインセンティブも千差万別であるため、新兵募集は難航している。各軍種は、訓練生が一貫した技能を身につけ、その技能が最終的にサイバー・コマンド(CYBERCOM)で果たす役割に対応するように調整することはない。昇進システムは、サイバースペースではなく、陸、海、空で活動する軍人を評価するようにデザインされているため、熟練したサイバー要員を妨げていることが多い。一貫性のない政策、サイバー専門知識を評価しない組織文化、高度な訓練を受ける機会が不十分なため、有能な人材の定着率は低い。

これらの問題を解決するためには、米陸軍、米海軍、米空軍、米海兵隊、米宇宙軍(Space Force)と並んで、新たな独立した軍隊、すなわち米サイバー軍(US Cyber Force)を創設する必要がある。このアプローチには十分な前例がある。戦場の進化によって、1947年に米空軍が、2019年に米宇宙軍(Space Force)が設立された。独立したサイバー軍種は、当然ながら、サイバー・コマンド(CYBERCOM)のニーズに対応した技能を持つ有能な人材の採用、訓練、昇進、保持に対する統一的なアプローチを構築することを優先するだろう。独立したサイバー部局は、単一のサイバー専門訓練開発校舎に加え、米陸軍士官学校やその同業校のような、高度な研究と訓練のためのサイバー戦争大学を設立することができる。航空機、戦車、船舶の調達責任を負わないサイバー軍(Cyber Force)は、新しいサイバー戦(cyber warfare)システムの迅速な取得を優先することもできる。

このサイバー軍(Cyber Force)は大規模である必要はない。既存のサイバーの職務・仕事(cyber billets)を調査したところ、当初は1万人程度の人員で構成されるが、時間の経過とともに増加する可能性がある。米宇宙軍が示しているように、小規模な組織は、熟練した人材をより選択的かつ機敏に採用することができる。

軍事専門家の中には、米軍のサイバー要員不足に対処するための代替アプローチを提案している者もいるが、それぞれに大きな欠点がある。例えば、サイバー・コマンド(CYBERCOM)は、陸・海・空の各ドメインで独自の訓練を受けたエリート要員を各軍種が提供する米特殊作戦コマンド(U.S. Special Operations Command)のようになるべきだという意見もある。しかし、サイバースペースには、他の用兵ドメイン(warfighting domains)に特化したサイバー機能がないため、このモデルはほとんど意味をなさない。また、サイバー部隊(cyber force)を仮想戦場で使用するだけでなく、サイバー部隊(cyber force)の人員配置、訓練、装備に責任を持つべきだと主張する者もいる。しかし、このアプローチは40年にわたる前例に反するものであり、サイバー・コマンド(CYBERCOM)はすでに国家安全保障局と二重の帽子をかぶっているサイバー・コマンド(CYBERCOM)の指導部を圧迫することになる。米国のサイバー部隊(cyber force)生成システムは明らかに破綻している。それを解決するには、独立したサイバー軍種の確立に他ならない。

サイバースペースにおける米軍の歴史と現在の組織

米軍は40年近くにわたり、戦力生成の責任、つまり特定のドメインのために要員を「配備し、訓練し、装備する」義務と、戦力運用の責任、つまり戦闘で部隊を使用する責任とを分離してきた。米陸軍、米海軍、米空軍、米海兵隊、米宇宙軍(Space Force)といった独立部隊は戦力を生み出すが、統一戦闘軍(unified combatant commands)は戦力を運用し、各軍種に人員を要請することができる。

サイバースペースを除くすべてのドメインにおいて、米国は、それぞれのドメインの戦力生成について最終的な責任を負うものとして、単一の部隊を指定している。例えば、米陸軍、米海軍、米海兵隊は重要な航空機艦隊を運用しているが、米軍の航空戦闘のための人員配置、訓練、装備は主に米空軍の責任である。

2010年にサイバー・コマンド(CYBERCOM)が設立され、その後2018年に統合戦闘軍に昇格して以来、軍はサイバースペースで、またサイバースペースを通じて戦力を投入するための指定組織を持つようになった。しかし、米国にはサイバー部隊(cyber force)の生成を担当する単一の組織はまだない。

サイバー・コマンドの誕生

1991年の湾岸戦争で先端技術が極めて重要な役割を果たしたことから、米国防総省(DoD)は当時「コンピュータ・ネットワーク作戦(computer network operations)」と呼ばれていたものの重要性を認識するようになった[3]。米軍が本格的にサイバー・ドクトリンを策定し始めたのは、ロシアの数年にわたるサイバー・スパイ活動が発覚し、「資金と組織力のある国家主体による初の大規模サイバー・スパイ攻撃」が明らかになった2003年のことである[4]。翌年、統合参謀本部はサイバースペースを用兵ドメイン(warfighting domain)[5]と定義し、米国防総省(DoD)は2006年にサイバースペース作戦のための最初の国家軍事戦略を発表した[6]。(より詳しい説明は付録Cにある)。

米国防総省(DoD)は2010年、同省をターゲットにした外国のサイバー・スパイ活動を発見した後、既存のサイバー要素部隊(cyber elements)を統合し、米戦略コマンド(U.S. Strategic Command)の下にサイバー・コマンド(CYBERCOM)を設立した。サイバー・コマンド(CYBERCOM)は、シグナル・インテリジェンス(SIGINT)とサイバーセキュリティ・サービスを担当するインテリジェンス・コミュニティ部門である国家安全保障局(NSA)の長官を兼任(dual hatted)する指揮官が率いている。サイバー・コマンド(CYBERCOM)は、米国防総省(DoD)の情報システムを防衛し、サイバースペースにおける各統合部隊指揮官(joint force commanders)を支援し、サイバースペースにおいて、またサイバースペースを通じて国益を推進する責任を負うようになった。

各軍種はまた、それぞれの用兵ドメイン(warfighting domains)における作戦を支援するため、情報およびサイバー作戦を担当する独自の部門を開発した。これらの部門には、現在の第16米空軍(16th Air Force)、米陸軍サイバー・コマンド(Army Cyber Command)、艦隊サイバー・コマンド(Fleet Cyber Command)、および米海兵隊サイバースペース・コマンド(Marine Corps Forces Cyberspace Command)が含まれる。

2018年、大統領はサイバー・コマンド(CYBERCOM)を統一戦闘軍(unified combatant command)に昇格させた。これによりサイバー・コマンド(CYBERCOM)は二重帽子構造を維持し、国防長官との直接の意思疎通が可能となり、さらに予算要求の権限も強化された[7]。

サイバー・コマンド(CYBERCOM)を立ち上げたにもかかわらず、軍はサイバーに特化した訓練アカデミーを設立していない。他の分野では、米陸軍士官学校、米海軍士官学校、米空軍士官学校、米海兵隊大学、国防大学などの機関が、上級下士官や将校を対象に専門的な訓練を行い、統合部隊(joint force)における指導的地位や任務に備えている。これは戦力開発(force development)として知られている[8]。

2019年の人工知能(Artificial Intelligence)に関する国家安全保障委員会は、国防とインテリジェンス・コミュニティにおける人材不足に対処するため、デジタル・サービス・アカデミーの創設を主張した[9]。米国防省(DoD)が3年経ってもこの勧告を実施せず、複数の議会がイニシアチブを取っていること[10]は、サイバーに特化したサービスアカデミーを装備するための専門知識とリソースを提供できる独立した軍種がない限り、このようなアカデミーが成功しないことを示唆している。

サイバースペースにおける米軍の現行組織

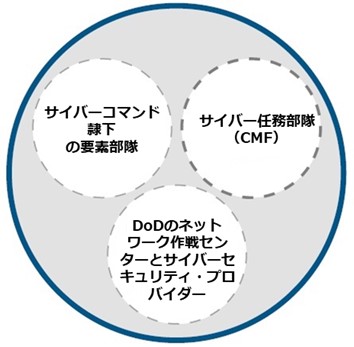

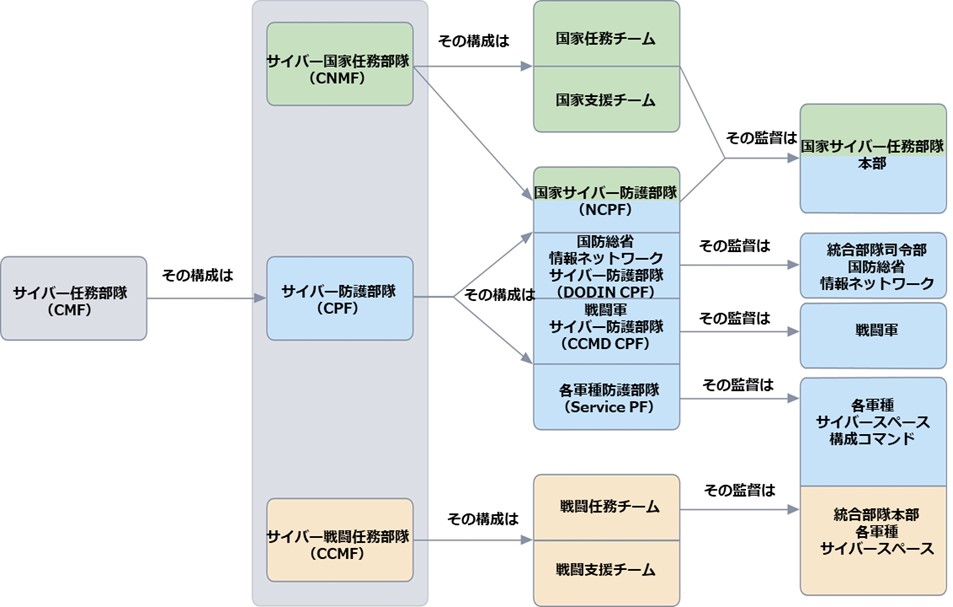

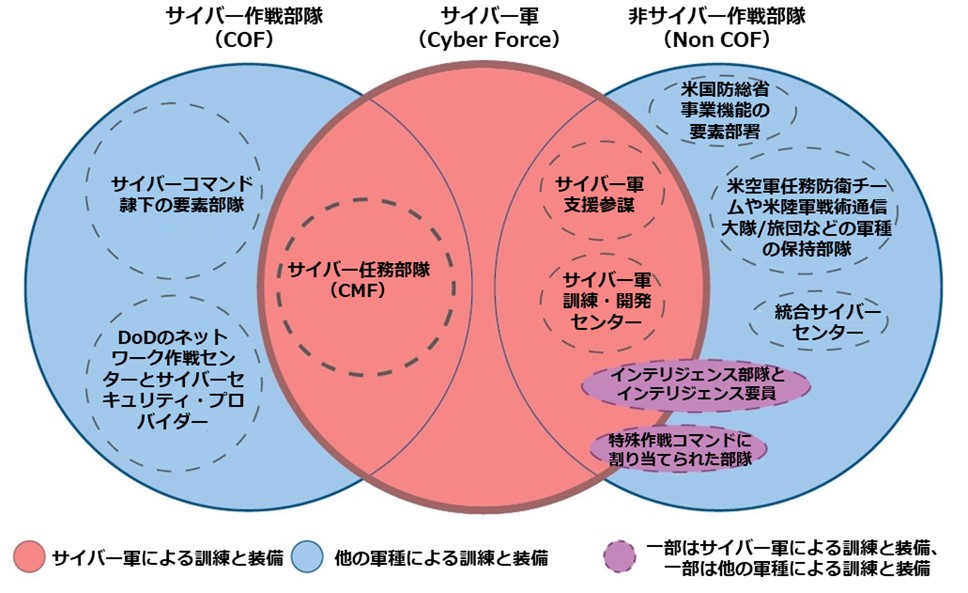

米軍のサイバースペース作戦部隊(COF)は、偵察、環境の作戦準備、ネットワーク対応作戦を実施する部隊と、その下部組織である兵站部隊、管理部隊を含んでいる[11]。さらにサイバースペース作戦部隊(COF)には、米国防総省(DoD)のネットワーク作戦センターとサイバーセキュリティ・サービス・プロバイダが含まれ、従来のネットワーク防衛と情報技術(IT)支援機能を実施する。この後者のグループがサイバースペース作戦部隊(COF)要員の大部分を占めている[12]。これとは別に、サイバースペース作戦部隊(COF)の外で勤務する米軍のサイバー要員の中には、伝統的なビジネス機能を遂行し、軍種固有のシステムを防護し、他の機能的または地理的コマンドをサポートする者もいる(以下の図 1を参照)。

|

図1: サイバースペース作戦部隊

|

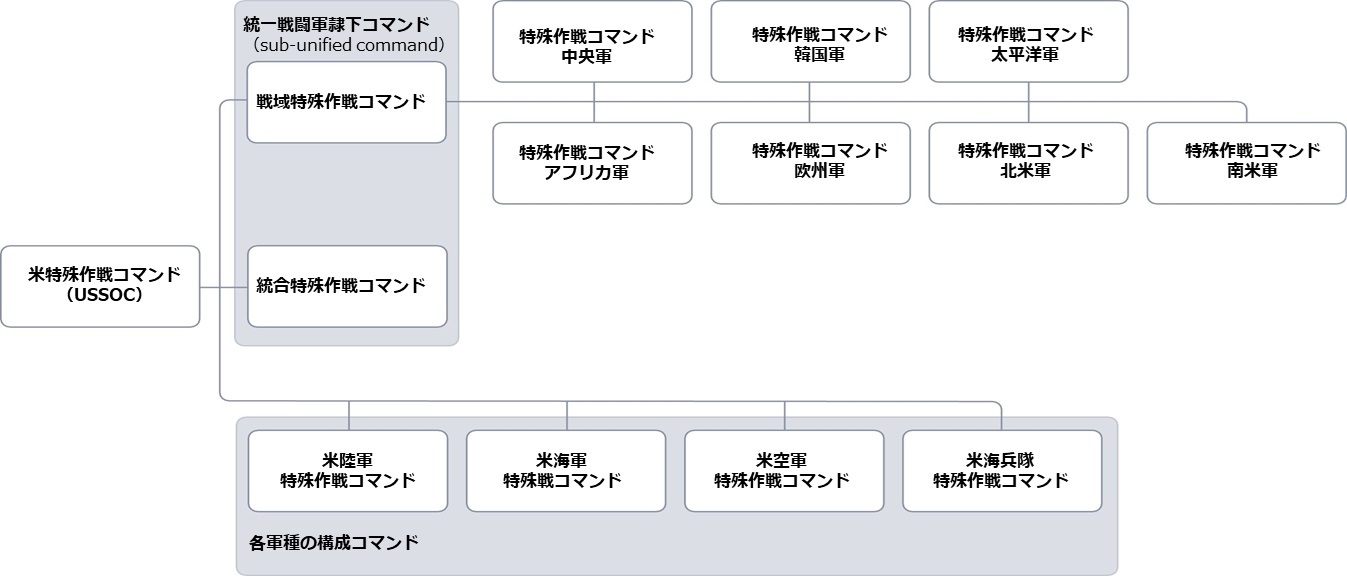

サイバースペース作戦部隊(COF)の中で、サイバー作戦を指揮、調整、実行するのがサイバー任務部隊(CMF)である。サイバー任務部隊(Cyber Mission Force)は、サイバースペース作戦部隊(COF)の3%未満、つまり約6,200人の軍人と文民職員で構成されている[13]。 サイバー任務部隊(CMF)には現在133チームが所属している。しかし2022年、米国防総省(DoD)はサイバー任務部隊(CMF)を147チームに拡大すると発表した[14]。

・ 13のサイバー国家任務部隊(CNMF)チームは、「敵対者の活動を監視し、攻撃を阻止し、サイバースペースで機動して敵対者に打ち勝つことによって国家を防衛する」責任を負っている。これらの作戦は主に独立したキャンペーンとして実施され、戦闘軍の任務を支援するものではない。

・ 27のサイバー戦闘任務チームは、「戦闘軍を支援する軍事サイバー作戦を実施する」。

・ 米国防総省(DoD)の情報ネットワークの防衛、優先任務の防護、各サイバー部隊(cyber forces)の戦闘準備」を担当する68のサイバー防護チーム。

・ 25のサイバー支援チームは、サイバー国家任務部隊(CNMF)とサイバー戦闘任務チームに分析・計画支援を提供する[15]。

・ 宇宙作戦とサイバー影響への対抗で各戦闘軍指揮官(combatant commanders)を支援する14の新しいチーム。

2018年、サイバー・コマンド(CYBERCOM)は当初の133のサイバー任務部隊(CMF)チームが完全な作戦能力(FOC)を達成したことを証明した。言い換えれば、各チームは表向き、十分に訓練され、装備され、支援された軍人でサイバー兵器を完全に使用する能力を有していた[16]。この133のサイバー任務部隊(CMF)チームのうち、米陸軍が41、米海軍が40、米空軍が39、米海兵隊が13であった[17]。

2022年、サイバー国家任務部隊(CNMF)は統一戦闘軍隷下コマンド(sub-unified combatant command)となり、さらなる権限と責任を与えられた。同指揮官は、この地位によりサイバー国家任務部隊(CNMF)は「適切な装備、適切な権限、機敏かつ迅速に行動するための適切な手順を備えているため、敵対者よりも速く行動できる部隊」を構築できるようになると説明した[18]。

追加される14のサイバー任務部隊(CMF)チームは、2022米会計年度から2026米会計年度の間に立ち上げられることになっている。新チームのうち5チームは米陸軍が、米空軍と米海軍はそれぞれ5チームと4チームを提供する予定だ[19]。しかし、2023年半ばになると、サイバー・コマンド(CYBERCOM)は計画を延期する必要があることが明らかになった。特に米海軍は、既存のサイバー要員の即応性向上に注力する必要があるため、少なくとも数年間は新チームを提供できないだろう[20]。

さらに、サイバー・コマンド(CYBERCOM)の主張にもかかわらず、既存のチームでさえ実際には完全な作戦能力(FOC)に到達していない。

サイバー・コマンド(CYBERCOM)の権限の進化

サイバー・コマンド(CYBERCOM)は創設以来、米国防総省(DoD)が管理するネットワーク外で武力衝突に至らない作戦を実施する権限を有してきたが[21]、2019米会計年度(FY)国防権限法(NDAA)はサイバー・コマンド(CYBERCOM)の権限における最も重要な変更を立法化し、サイバー作戦を「伝統的な軍事活動」と定義し、米国防総省(DoD)(ひいてはサイバー・コマンド(CYBERCOM))に対し、米国政府と米国民に対するサイバー攻撃を「混乱させ、打ち負かし、抑止するために外国のサイバースペースで行動する」ことを許可した[22]。 この変更により、サイバー作戦のより広範な計画と実行が可能になった。この新しい権限はまた、軍事サイバー作戦の承認プロセスを合理化するためのトランプ政権のイニシアチブである国家安全保障大統領覚書-13(NSPM-13)にほぼ沿ったものであった[23]。バイデン政権は国家安全保障大統領覚書-13(NSPM-13)を修正したと伝えられているが、ほぼそのまま維持している[24]。

サイバー・コマンド(CYBERCOM)はまた、新たな取得権限と人事管理の法的責任を得た。以前は、各軍種がサイバー・コマンド(CYBERCOM)の調達の執行代理人として機能していたが、サイバー・コマンド(CYBERCOM)は年間7500万ドルという上限付きで契約を締結する限 定的な取得権限も有していた。その後、2022年度国防権限法(NDAA)において、議会は、サイバー任務部隊(CMF)の装備のための資源を直接管理するための予算統制強化(Enhanced Budgetary Control :EBC)をサイバー・コマンド(CYBERCOM)に与えるという異例の措置をとった[25]。この予算統制強化(EBC)権限は今年から本格的に発効するが、これはサイバー・コマンド(CYBERCOM)に代わって各軍種が主導する既存の取得の取組みの失敗に対する議会のフラストレーションを反映したものである。2023年3月に当時のサイバー・コマンド(CYBERCOM)司令官であったポール・ナカソネ(Paul Nakasone)大将が議会で説明したように、予算統制強化(EBC)は主要な取得プログラムの資金を管理できるようにすることで、サイバー・コマンド(CYBERCOM)の責任と運用をより調和させることが期待されている[26]。

とはいえ、2024年度予算におけるサイバー関連予算の大部分は、依然として軍によるものである。サイバー・コマンド(CYBERCOM)の予算要求は約29億ドルであるのに対し、米国防総省(DoD)のサイバースペース活動予算の軍種に対する要求総額は135億ドルである[27]。さらに、サイバー・コマンド(CYBERCOM)は議会が計上する予算の多くを、依然として軍に依存している[28]。

予算統制強化(EBC)の約束は、軍の運用主が調達の指針となる米特殊作戦コマンド(SOCOM)モデルにサイバー・コマンド(CYBERCOM)を近づけることであった。しかし、サイバーに特化した資金調達の大部分は依然として軍部が握っており、サイバー・コマンド(CYBERCOM)の軍部への依存は続いている。このような構造的な問題が続くと、サイバー・コマンド(CYBERCOM)は自活できなくなる。人事、資金、基盤となるインテリジェンス支援、サイバーに特化した能力の調達と取得活動、ツールの研究開発、サイバー作戦を支えるインフラを、各軍種や、状況によっては国家安全保障局(NSA)に依存し続けている。

サイバー・コマンド(CYBERCOM)の成熟度不足に対する議会の懸念

過去5年間、サイバー・コマンド(CYBERCOM)は重要な作戦上の成功を収めてきた。同盟国やパートナー国の招きで「ハント・フォワード」作戦を実施し、ネットワーク内のサイバー脅威の摘発と撃退を支援してきた[29]。また、米国の選挙を守り[30]、アルバニアでイランのハッカーに対応し[31]、2022年のロシアの侵攻を受けてウクライナがサイバーシステムを強化するのを支援した[32]。しかし、これらの成功は、米軍の現在のサイバースペース作戦のための組織の結果ではなく、それにもかかわらずもたらされたものである。

議会は繰り返し、これらの問題について懸念を示してきた。2023年3月の公聴会で、マイク・ギャラガー下院議員(共和党)はこう指摘した。「2013年以来、議会は24の異なる法案を通して戦力デザインと即応性に対処しようとしてきた。24本だ。同じ期間に、我々は文民と軍のサイバー労働力のジレンマを45回、サイバー・コマンド(CYBERCOM)の買収問題を12回、防衛産業基盤のサイバーセキュリティを42回取り上げようとしてきた」[33]。

過去10年間、ほぼ毎年、議会は軍のサイバー即応性(cyber readiness)についての情報や報告を要求してきたが、これは米国防総省(DoD)が議会の懸念を満たすことができなかったことを明確に示している。2016年、議会は、サイバー任務部隊(CMF)が持続可能な即応性を達成していなかったため、サイバー・コマンド(CYBERCOM)に2年間の迅速な戦力生成の取組み(force-generation effort)を開始するよう命じた[34]。翌年、議会はサイバー即応性(cyber readiness)の不足に関する説明を要求した[35]。2020年度の国防権限法(NDAA)で、議会は国防長官に「サイバー部隊(cyber force)を独立した制服部隊として設立する」ことの利点と欠点を分析するよう要求した[36]。その2年後、議会は再び米国のサイバー態勢の評価を求めた[37]。

2023年度の国防権限法(NDAA)は、「主要な職務に熟練した人材が慢性的に不足している」ことを考慮し、国防長官にサイバー部隊(cyber force)生成に関する各軍種の責任を調査するよう指示した[38]。他の問題の中で、この研究は、単一の軍種が戦力生成に責任を持つべきかどうかを調査することになっている。

サイバー・コマンド(CYBERCOM)は2023年5月の戦略的優先事項の中で、戦力生成の課題を暗に認めており、即応性、採用、維持の改善を誓っている[39]。一方、米国防総省(DoD)は、いわゆる「サイバー・コマンド2.0」構想を策定し、軍がサイバー部隊(cyber force)をどのように生成し、訓練するかに取り組んでいる[40]。2023年12月、中曽根大将は、米軍のサイバー組織の現状は持続不可能であるとの見解を示した。「現状維持以外のすべての選択肢がテーブルの上にあると思う」と彼は言った[41]。

彼ら自身の言葉で :現行モデルのギャップと課題

戦力運用はサイバー・コマンド(CYBERCOM)の責任であるが、戦力生成の責任は5つの軍種に分散している。このシステムは、サイバー関連の訓練と取得のユニークな要求を満たすことができない。ある将校が嘆いているように、「必要なサイバー専門知識と能力を構築するために既存の軍種に頼るという我々の現在の戦略は、非効率的で非効果的であり、長年の投資と軍人の最善の取組みにもかかわらず、成功する見込みはない」。ワシントンの「唯一の実行可能な前進の道」は、「サイバースペースで戦い、勝利するために必要な部隊の組織、訓練、装備に重点を置いた新しい軍種を設立することだ」、とこの将校は語った[42]。

サイバースペース作戦のための人員配置と訓練は、歩兵や兵站要員の配置と同等ではない。すべての専門分野には、明確な訓練と技能要件があるが、サイバー・ドメインでは、他に類を見ない高水準の技術訓練が必要である。その結果、個々のサイバー要員は、作戦に大きな影響を与えることができる。米空軍のある中佐は、「10%のサイバー要員が90%の価値を提供する」と述べている。

さらに、装備品や能力の取得プロセスは、他の用兵ドメイン(warfighting domains)の取得プロセスよりもはるかに迅速に進められなければならない。例えば、ソフトウェアやエクスプロイト※1の取得は、陳腐化しないよう迅速に行わなければならない[43]。さらに、最も先端的な能力の多くは、伝統的に防衛産業基盤に属さない産業を含む民間部門に存在する。最後に、サイバースペース能力の開発と運用において、軍服を着ていない民間人の役割が大きくなる可能性がある。

※1 エクスプロイト (Exploit) とは、ソフトウェアの脆弱性やセキュリティ上の欠陥を利用した不正プログラムのこと(引用:https://www.sompocybersecurity.com/column/glossary/exploit)

現行のシステムは、こうした戦力生成の課題をさらに複雑にしている。各軍種はそれぞれ独自の解決策を打ち出しており、それが矛盾と欠点を生んでいる。以下に概説するように、これらの問題は、人材の採用と維持、職業指定と訓練、昇進、重要な支援機能、管理統制、能力獲得に及んでいる[44]。

根本的には、現在の即応性の問題は、既存のどの軍種もサイバースペースを優先していないという事実に起因している。ある退役米海軍大佐は、この根本的なミスマッチが、「サイバー作戦への断片的な支援、サイバー要員の継続性の欠如、キャリアパスの不明確さ、経験不足、サイバーのリーダーシップの地位における非サイバー要員の広範な活用、サイバー作戦がすべての軍種で常に支援的存在として扱われるなど、さまざまなレベルをもたらしている」と指摘している。

本調査の参考となる広範なインタビューは、米軍の現在のサイバー部隊(cyber force)の生成モデルと即応性の欠陥について、これまでで最も直接的かつ説得力のある証拠を提供している。また、サイバー軍(Cyber Force)の創設がこれらの課題に対する最善かつ唯一の解決策である理由の説明にも役立っている。(インタビューの抜粋とインタビュー対象者の人口統計学的内訳については、付録Aを参照のこと)。

採用と定着の不足

米軍は優秀なサイバー要員を十分に確保・維持できていない。ある米陸軍大佐は、「サイバー任務部隊(CMF)のポジションを埋める有能な人材の不足は、これまでも、そしてこれからも、部隊全体にとって深刻な制限要因である」と説明している。2022年の米国政府会計検査院(GAO)の報告書も同様に、全軍種が「有能なサイバー要員を確保するための課題を経験し続けている」と結論づけている。熟練したサイバー要員の採用で良い成績を収めている米陸軍でさえ、サイバー要員の維持に苦労している[45]。

現在の採用と維持の不足は、複数の問題に起因しているが、そのうちのいくつかは現行制度に固有のものである。第一に、各軍種は、優秀な人材に対する報酬を強化するための手段を自由に使えておらず、公平な報酬も与えていない。加えて、各軍種は、戦闘員がどれだけの期間勤務しなければならないかを規定する要件に一貫性がなく、デザインも不十分である。さらに悪いことに、軍文化、リーダーシップ、生活の質の問題から、隊員の維持が困難になっている。報告書で後述するように、各軍種の昇進制度やサイバー・コマンド(CYBERCOM)の事務的支援不足も、兵士の定着を弱体化させている。

サイバー軍(Cyber Force)は、米宇宙軍(Space Force)の成功が示しているように、サイバー要員を採用し、維持するための設備がはるかに整っているだろう。より魅力的な給与を提供する民間企業と競合しているにもかかわらず、米宇宙軍(Space Force)は高レベルの人材の採用に問題を抱えていない[46]。米宇宙軍(Space Force)は比較的小規模であるため、大規模な軍種のように大量採用で人員を補うのではなく、高い技能を持つ人材を選択的に採用することができる[47]。

各軍種はツールを使いこなせない

公平を期すため、サイバー人材の確保に苦労しているのは米軍だけではない。サイバー人材は全国的に不足しており、連邦政府は、はるかに良い給与を提供する民間部門と競争するのに苦労している[48]。

軍とは異なり、民間の政府機関は、給与が民間企業には及ばないとしても、サイバー人材が十分な報酬を得られるよう、独創的な昇進制度を用いている。軍にも報酬を改善するために使える手段がいくつかあるが、各軍種はそれらを効果的に使っていない。例えば、2022年の米国政府会計検査院(GAO)の調査によると、米陸軍はサイバー要員に入隊ボーナスを支給していなかった[49]。

ある米陸軍大尉が説明したように、サイバー・コマンド(CYBERCOM)自身は「こうした選択肢を使う能力も権限もない」。一方、「サイバー・コマンド(CYBERCOM)を担当する部局は、サイバーは一つの任務に過ぎず、主要な任務ではないため、これらの選択肢を積極的に追求することを控えている」。これとは対照的に、サイバー軍(Cyber Force)は当然ながらサイバーが第一である[50]。

一貫性のない報酬

不十分であることに加え、米軍のサイバー要員に対する報酬は各軍種で一貫性がなく、士気と団結心を損なっている。

各軍種が要員を採用すると、どの階級がどの職務に就くかは各軍種が個別に決める。米海兵隊は二等軍曹(E-6)を、米空軍は一等軍曹(E-8)を、同じ職務に就かせるかもしれない。このように階級によって給与体系やインセンティブが異なるため、同じ仕事をしていても給与に大きな差が生じる。軍人の経験レベルが同程度であっても、報酬は大きく異なる。例えば、同じ場所に勤務し、ほぼ同じ仕事をこなす、それぞれ4年から5年の経験を持つ、異なる軍種の2人のインタラクティブ・オン・ネット・オペレーター(ION)※2の月給は、700ドル以上も違うことがある[51]。この差は、住宅手当や給与優遇措置の差を考慮に入れていない。

※2 インタラクティブ・オン・ネット・オペレーター(ION)は、戦術的、作戦的、戦略的目標を達成するために、サイバースペース効果を計画策定し、提供するあらゆる面に関与する。インタラクティブ・オン・ネット・オペレーター(ION)は、ネットワーク・オペレーティング・システムを含むコンピュータ・ハードウェアおよびソフトウェア・プログラムの専門家でなければならない。(引用:https://www.careersinthemilitary.com/service-career-detail/marine-corps/cyber-operations-specialists/interactive-on-net-operator)

米国政府会計検査院(GAO)の調査によると、入隊ボーナスも各軍種によって大きく異なる。米国政府会計検査院(GAO)が2022年に発見したところでは、米陸軍は入隊ボーナスを支給していなかったが、米海兵隊はサイバー・キャリア分野に2,000ドル、米海軍は5,000ドルを支給し、訓練終了後にさらに30,000ドルのボーナスを支給していた[52]。

各軍種はまた、ボーナスやインセンティブを、誰が受給者としてふさわしいかを考慮することなく、一貫性を持たずに使用している。2022年の米国政府会計検査院(GAO)の調査によると、サイバー要員の維持ボーナスは、その要員固有のスキルセット※3ではなく、より広範な軍歴に基づいている[53]。これらの調査結果は、2017年の米国政府会計検査院(GAO)調査の結論と一致した[54]。最初の米国政府会計検査院(GAO)調査から5年経ってもこれらの問題が根強く残っていることは、軍種がこれらの問題を自分たちでは解決できないことを強調している。

※3 スキルセットとは職種において必要な知識、能力、資質、経験などの組み合わせのこと(引用:https://www.kaonavi.jp/dictionary/skill-set/)

一貫性のない貧弱なデザインの軍種の雇用期間の要件

サイバー要員の定着率が低いのは、一貫性のない、不十分な勤続年数要件に一因がある。各軍種は独自の兵役保持政策を持っているため、サイバー要員を含む軍人がいつまで現役でいなければならないかについて、それぞれ異なる要件を持っている。さらに、米国政府会計検査院(GAO)によれば、これらの要件は、サイバー要員に提供される「長くて費用のかかる高度なサイバー訓練」を十分に考慮していない[55]。

例えば、米陸軍は通常、将校に訓練期間の3倍の兵役を義務付けている。しかし、多くの高度なサイバー訓練課程は、この米陸軍の規則に含まれていない。その結果、隊員は高額な1年間のサイバー訓練課程を受講しても、その後すぐに退役する可能性がある[56]。2023年に立法が介入するまで、米海兵隊は、長くて高額なサイバー訓練に対して、追加の服務義務を課すことができなかった[57]。

文化

多くの将校が、軍種文化がいかにサイバー人材を否定し、サイバー人材の士気を損ない、定着率を低下させているかについて述べている[58]。ある退役米海軍大佐は、「サイバー要員の定着率はひどいものだ。人材が流出する最大の理由は、サイバー人材が自軍の文化に価値を感じていないからだ」。同様に、ある退役米陸軍大佐は、「私は、上級の用兵リーダー(senior warfighting leaders)がサイバー研究を『読書感想文』、サイバー運用者を『オタク』、サイバー能力開発を『科学プロジェクト』と呼び捨てにするのを見てきた」と語った。サイバースペース専門の新軍種を創設することでしか、このような文化的課題に対処することはできない。

一貫性のないキャリア分野の指定、スキルセット、訓練

各軍種において、サイバー関連のキャリア分野の評価、割り当て、指名、スキルセット[59]は定義が不十分で、バラバラである。この断片的なアプローチは、訓練と人事管理を弱体化させている。

一貫性のない不十分な訓練

現在、軍人は一貫性のないスキルセットをもってサイバー・コマンド(CYBERCOM)に着任しているだけでなく、基本的な仕事の役割を果たすには不十分である。この問題は、各軍種がサイバー運用者に異なる名称を使用しているだけでなく、サイバー・コマンド(CYBERCOM)のニーズを念頭に置かずに、異なる訓練を施していることに起因している。

例えば、米空軍のサイバー作戦担当官、米海軍のサイバー戦(cyber warfare)技術者、米海兵隊のサイバー作戦担当官は、入隊時の訓練を終えても、共通のスキルセット(特定のオペレーティング・システムやエクスプロイトの知識など)がない。また、サイバー・コマンド(CYBERCOM)に到着した時点では、サイバー・コマンド(CYBERCOM)の基本的な職務に就く資格はない。

実際、米海軍がサイバー戦(cyber warfare)担当将校に別の呼称を使うようになったのは、2023年2月になってからで、他の米海軍がサイバー作戦の専門家をどのように扱っているかに合わせたものである[60]。米陸軍と米空軍は一般的に、サイバー業務にキャリアを捧げることを可能にしているが、米海軍はサイバー将校(cyber officer)をインテリジェンス戦将校(intelligence warfare officer)や情報戦将校(information warfare officer)と一緒にしていたため、専門知識を身につけることを妨げていた。

各軍種は、各軍種固有の訓練センターでサイバー要員を訓練している。米陸軍のセンターには、米陸軍サイバー・スクールのバーチャル・トレーニング・エリア、米陸軍サイバー・センター・オブ・エクセレンス、フォート・アイゼンハワー・シグナル・トレーニング・サイトなどがある。米空軍の要員は、米空軍サイバーセキュリティ大学とサイバースペース・テクニカル・センター・オブ・エクセレンスで訓練を受ける。米海軍には、米海軍情報戦訓練センターと米海軍大学院サイバーセキュリティ・サイバー作戦センターがある。最後に、カリフォルニアの米海兵隊航空/地上戦闘センターがある。

これらのセンターには、共通の訓練システムや基準がない。ある米海軍大佐が指摘したように、「各軍種は独自の訓練モデルやパスを開発し、一部重複する部分もあるが、大部分は同期していない」。それぞれは、「サイバー国家任務部隊(CNMF)の役割以外では、異なる軍種が望む成果や最小限の統合視点(joint perspective)」を持っている、と大尉は説明した。「1つの包括的なサイバー軍種と関連するビジョンと明確に定義された使命がなければ、サイバー訓練は、軍種が取組みと軍種固有のキャリアパスを優先し続ける、不均衡で非効率的な統合労働力を生み出し続けるだろう」。

米海軍中佐もこれに同意した。「各軍種は、エクスプロイト分析官、ツール開発者、サイバー計画担当者など、まったく同じ仕事をするサイバー要員を訓練し、運用している」。「このような同じニーズがあるにもかかわらず、軍の労働力全体にわたって標準化は事実上まったく行われていない。各軍種は独自の訓練プログラム、独自の業績評価プロセス、独自の運用指標を維持している」。要するに、「軍の全体がまったく調整されていないのである。任務の観点から、私は、この状況が技術的専門知識と訓練に関していかに不可能な問題を引き起こしているかを目の当たりにしてきた」。

他の多くの将校は、オペレーティング・システム、インテリジェンス、エクスプロイト、およびその他の技術における専門性の欠如について、軍種全体のサイバー関連要員に関連して議論した。専門的な訓練を提供する代わりに、各軍種は一般的なコースワーク※4を提供し、高いレベルの一般性で能力を教え、特定のシステムに関する技能を磨くのではなく、幅広いシステムアーキテクチャを学ぶことを運用者に要求している。これは、米空軍のパイロットに、操縦する特定の機体に特化するのではなく、艦隊にあるすべての種類の航空機について少し学ぶことを要求するようなものだ。

※4 コースワーク(Coursework)とは、教育機関において一定の教育目標や学修課題を達成するために、複数の分野や科目などを横断した体系的な学習活動や授業のこと(引用:https://kotobank.jp/word/こーすわーく)

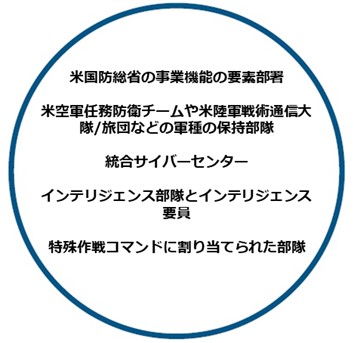

図2は、サイバー・コマンド(CYBERCOM)が定義した仕事上の役割と、将校と下士官両方の軍種固有のサイバー・キャリア分野の呼称と肩書きを対比したものである[61]。両者にはほとんど重複がない。さらに、各軍種事職業専門職(MOS)による軍種ベースの訓練は、特定のサイバー・コマンド(CYBERCOM)の仕事の役割には当てはまらない。

他の用兵ドメイン(warfighting domains)と比べると、米軍はサイバー将校の訓練に費やす時間と費用は比較的少ない。ランド研究所(RAND)の報告書によると、米空軍の戦闘機パイロットの初期訓練費用は560万ドルから1,090万ドル、米海軍の飛行士の年間訓練費用は220万ドルである[62]。対照的に、米国政府会計検査院(GAO)によれば、インタラクティブ・オン・ネット・オペレーター(ION)になるための訓練とその後の認定には、22万ドルから50万ドルの費用がかかるという[63]。

米国政府会計検査院(GAO)はまた、課程が「規則にも米陸軍や統合訓練の記録システムにも記載されていない」ことも発見した。課程と課程の間には長い休みがあり、課程自体の長さもまちまちである。さらに、候補者が訓練に指名されてから受講するまでに、大幅な遅れが生じることも多い[64]。

|

図2: 軍種特有のサイバー・キャリア分野の指定とサイバー・コマンドの職務

出典:政府説明責任局(Government Accountability Office)より、追加調査とインタビューした専門家の意見をもとに作成(https://www. gao.gov/assets/gao-23-105423.pdf 8ページ)。 |

各軍種全体でも、将校団に対する継続的な訓練が不足している。国防大学が2023年4月に発表した論文では、サイバー・ドメインでは、18カ月から24カ月ごとに実施される技術訓練もあり、継続的な訓練が必要だと結論づけている[65]。軍人はしばしば大学院に通う機会があるが、そのような課程もダイナミックで変化の激しい分野の技術訓練には適していない。また、このような課程は、効果的なリーダーを育成するために必要な、より専門的なサイバーの技能向上とは異なる。

サイバー人材を管理できない

各軍種は、サイバー・コマンド(CYBERCOM)の特定の職務の要員を指定していないため、「軍当局は、特定の職務が人員不足に陥っているかどうかを判断できない」と、米国政府会計検査院(GAO)は結論づけた。簡単に言えば、各軍種は「重要な任務を遂行するのに適切な人材」がいるかどうかを把握していないのである[66]。

同様に、サイバー技能(cyber skills)を持つ個人が軍やサイバー・コマンド(CYBERCOM)を出入りする際に追跡するシステムや方法もない。このことは、ある軍人がサイバー関連のキャリア分野の初期訓練を受けて入隊しても、このような移行中に非サイバー・キャリア・トラックに移される可能性があることを意味する。このような配置転換は、各軍種が独自のニーズや任務を優先するのは当然であり、個々の要員がキャリアの期間中、サイバーに特化した課程にとどまることができない場合があるという現実から生じている[67]。

昇進プロセスでは技術的能力が報われない

各軍種はサイバー要員の昇進を決めているが、非サイバーの世界向けにデザインされたシステムを使用している。これらの制度は、技術的能力よりも、指揮官としての経験-通常は非サイバー分野での経験-に報いるものである。その結果、優秀なリーダーであっても、優秀であるために必要なサイバーに特化した技能や経験を持たない士官や下士官が、各軍種に溢れている。

標準的なサービス・プロセスでは、昇進するには特定の役職に就いていなければならない。これらの役職は、サイバー・コマンド(CYBERCOM)の優先事項とはまったく無関係であることが多い。例えば米陸軍では、中尉は昇進する前に小隊長を務めなければならない。しかし、技術的に熟練したサイバー運用者の多くは、昇進に必要とみなされる役職に就くことはない。その結果、彼らは昇進を見送られ、サイバー専門知識を持たない者が指揮官に配置されることになる。

この問題をさらに深刻にしているのは、各軍種の昇進プロセスを担当する職員が、効果的な昇進決定を下すために必要なサイバー知識を持ち合わせていないことである。ある米陸軍大佐は、各軍種の昇進委員会の担当者は、「尊敬される教育機関でコンピュータ科学(computer science)の高度で熟練した学位を取得した将校」と「情報管理のオンライン学位を取得した将校を区別するのに苦労していると指摘した。これは、脳外科医と野戦衛生兵を同一視するようなものだ」。

このように機能する必要はない。米宇宙軍(Space Force)がその一例である。米空軍のある中尉が説明したように、「米宇宙軍(Space Force)は、最も優秀な指揮官に、最も優秀な専門家(少佐、中佐、准尉レベルに達した長年の隊員)を与え、それらの専門家は、キャリアアップの恩恵を受けながら、技術的な役割を果たす能力を保持している」。これとは対照的に、サイバーに関する現在の昇進システムは、「我々の時代遅れのキャリア昇進システムが、キーボードで最高の仕事をするよりも、何かを指揮することを要求するため、すべての高度に技術的なキャリア分野から、最も有能な専門家を奪っている」。

現在の昇進制度は、米国の安全保障に現実的なリスクをもたらしている。2023年6月の軍事専門誌の記事で、米海軍予備役のエリック・セリグマン(Eric Seligman)米海軍中佐は、サイバー戦(cyber warfare)の経験のない将校は、サイバー作戦に起因するリスクを評価するのに苦労していると指摘している。彼らは意思決定の麻痺に直面し、部下の配置が不適切で、作戦・戦術目標を達成するために必要な技術的解決策を採用できないことが多い。また、ドクトリンを行動に移したり、作戦・戦術上の良い助言と悪い助言を区別したり、敵の作戦を予測したりすることも難しい[68]。

セリグマン(Seligman)が主張するように、サイバー戦(cyber warfare)のドクトリンや政策に焦点を当てた理解は、実地経験に取って代わるものではない。それは、「ライフルのコンセプトと敵に対する潜在的な効果について訓練を受けた」ものの、実際にライフルを撃ったことのない将校のようなものだ[69]。米海兵隊の将校は、「すべての米海兵隊員はライフルマンである」という信条を掲げている。もしその士官が基礎水中爆破訓練(Basic Underwater Demolition/SEAL :BUD/S)訓練を受けていなければ、ネイビー・シールズ(Navy SEAL)がその士官について戦場に赴くことはないだろう。しかし、今日のサイバー運用者や下士官は、ほとんどが経験の浅い上級士官の命令に従っている。ある米海兵隊大尉は、「サイバースペース・ドメインで指揮をとるには、12ヶ月の学舎だけでは教えられない技術的能力が要求される」と同意した。彼はさらに、「いかなる状況下でも、サイバー将校が航空機の飛行隊を指揮するよう求められることはないだろう」と付け加えた。

実際、このプロジェクトのインタビュー対象者によれば、サイバー・ドメインでの経験がほとんどない上級将校の例が数多く挙げられている。サイバー・コマンド(CYBERCOM)の創設以来13年間、米軍は有能な上級指導者を育成してきたにもかかわらず、である。2023年夏の時点で、米軍のサイバーに携わる45人以上の将官や旗艦将校のうち、サイバー・ドメインでの技術的経験を持つ者は5人未満だった[70]。

今日のサイバー・コマンド(CYBERCOM)には昇進可能な人材がいるが、軍はそれを適切に活用していない。ある米海兵隊大尉は、「(自分が)軍大学卒業資格の代わりにコンピュータ科学(computer science)の修士号を目指したために、個人的にキャリアを挫折した」と述べている。

現在の昇進制度は悪循環を生み出している。潜在的なサイバー・リーダーは、そのドメインでの経験から得られる指導や知恵を上官に求めることができない。自分の技能をさらに向上させる阻害要因に直面し、有能なサイバー将校は他の道を選んだり、完全に軍を去ったりして、次世代のサイバー経験豊富な指導者を奪っている。

行政、インテリジェンス、メンタルヘルスのサポート不足

サイバー・コマンド(CYBERCOM)は、他の統一戦闘軍(unified combatant commands)が享受しているような、作戦の基盤となるインテリジェンス支援、行政支援、医療支援(特に精神衛生)など、献身的な支援機能の多くを欠いている。

行政的支援

サイバー・コマンド(CYBERCOM)の数少ない有能なサイバー運用者は、サイバー・コマンド(CYBERCOM)の運用責任から引き離され、管理機能(administrative support)を処理することがあまりにも多い。「有能な分析官で、作戦任務にかなりの時間を割ける者はほとんどいない。チームメンバーのうち、1年以上在籍している者は10%にも満たない」。サイバー国家任務部隊(CNMF)が2022年12月に統一戦闘軍隷下コマンド(sub-unified command)に昇格したことで、この問題は一部解決したが、サイバー国家任務部隊(CNMF)はサイバー任務部隊(CMF)の3分の1にすぎない。他のチームには、管理面でのサポートが依然として不足している。

サイバー運用者に押し付けられる管理負担は、人材確保を損なう。2019年に行われた米陸軍サイバー軍の内部調査では、「契約や勤務義務が満了した後に退職を決断した要因として、管理上の要件に常に気を取られ、任務や技術に集中できないこと(キーボードに費やす時間など)が挙げられている」[71]。

インテリジェンス支援

サイバー偵察とターゲティング支援は、攻撃的サイバー作戦の有効性に不可欠であるが、サイバー・コマンド(CYBERCOM)は現在、不十分なインテリジェンス支援を受けている[72]。

他の戦闘軍(combatant commands)同様、サイバー・コマンド(CYBERCOM)には統合インテリジェンス作戦センターがあり、部隊運用のための作戦インテリジェンスを提供している。しかし、サイバー作戦には、敵対者のサイバー能力と戦闘序列(order of battle)に関する基礎的かつ継続的なインテリジェンスを収集するための、専用の全情報源サイバースペース・インテリジェンス・センターがない。米軍には、米陸軍の国家陸上インテリジェンス・センターや米海軍の米海軍インテリジェンス部など、他の用兵ドメイン(warfighting domains)に関するそのようなセンターがある。これらのセンターは、敵対者の能力と戦略に関する常時必要な情報に対処している。昨年、サイバー・コマンド(CYBERCOM)の統合インテリジェンス作戦センターの退任する指揮官は、サイバー・インテリジェンスに匹敵するセンターが存在しないことを「ぽっかりと空いた穴」と呼んだ[73]。

2023年、サイバー・コマンド(CYBERCOM)は国防インテリジェンス局(DIA)および国家安全保障局(NSA)と提携し、基盤となるサイバーセンターを設立すると発表した。事実上、サイバー・コマンド(CYBERCOM)は、独立したサイバー軍種の不在に起因するギャップを是正するために、軍種のような能力を構築しようとしていた。しかし、2024年度国防権限法(NDAA)の最終版には、そのようなセンターを設立する条項案は含まれていなかった[74]。

このようなセンターが設立された場合、米国がサイバー軍(Cyber Force)も創設しない限り、人員不足に悩まされる可能性が高い。既存のインテリジェンス機関の人材確保と人員配置は、通常、親となる部局が担当する。国防インテリジェンス局(DIA)(またはその他の機関)がセンターの運営を任される可能性はあるが、訓練を受けた有資格の要員を提供するのは既存の部局であり、その要員は先に述べたような訓練や能力開発の問題に直面する可能性が高い。

医療支援

サイバー運用者は過酷な環境で働くが、他の分野の運用者のようにダウンタイムは与えられない[75]。米国防総省(DoD)には、特殊作戦部隊、パイロット、無人航空機の操縦士など、メンタルヘルスに関する取り組みが存在する[76]。しかし、サイバー要員が直面する特有の課題に対するプログラムはない。

サイバー運用者の仕事の役割とタスクを理解しなければ、軍種(と特定の指揮官)はメンタルヘルス・サービスの必要性を理解しないかもしれない。ある将校は困った経験を話してくれた。「多くの軍のサイバーの仲間(folks in military cyber)は、経験の浅いリーダーシップに悩まされていると思う。しかし、私の部隊では、サイバー部隊(cyber units)の責任者はサイバー技術将校に敵意をむき出しにすることがある。例えば、メンタルヘルス(治療)に行っただけで、【指揮官】や指揮系統から報復を受けるのはどうだろう?年間(一般的な軍事訓練)で言われた、メンタルヘルスに通ってもクリアランスには影響しないということ・・・・私の身にも起こった」。

軍種の統制と軍種に関連する要件が完全な作戦能力を低下させる

ある将校は、「軍人がサイバー任務から離れると、長年の投資と訓練が失われる」と嘆いた。しかし、サイバー・コマンド(CYBERCOM)に配属されたサイバー要員の管理権は各軍種が保持しているため、各軍種はサイバー任務とは関係のない軍種関連の要件のために要員を引き抜くことができる。これが、サイバー・コマンド(CYBERCOM)が133のサイバー任務部隊(CMF)チームすべてを完全な作戦能力(FOC)ステータスに引き上げることができなかった理由であり、チームがそのステータスを維持することが難しい理由の重要なひとつである。

米予備役米陸軍の中佐は、サイバー国家任務部隊(CNMF)での個人的な経験から、管理統制部と作戦統制部の間の「全般的な緊張」を観察した。「これは制度的な問題であり、私や他の者の意見では、士気を低下させ、隊員確保に支障をきたしている」。管理統制指揮官は、「しばしば任務を犠牲にして要求を作り出す。部隊行事を行うために、部隊が統合任務区域(joint mission areas)を一斉に閉鎖したことは、よく記録されている」。

ある米空軍少佐は同じような経験を語ってくれた。「ある事例では、ある群指揮官が12週間の『ライフスキル』課程を要求し、新米飛行士に料理の仕方、デートの仕方、精神的に健康である方法を教えた。一方、任務の人員は60%以下だった」。少佐は、「別の指揮官は、飛行士たちの時間の80パーセントしか(国家安全保障局(NSA)に)負っておらず、残りの20パーセントは米空軍のものである、という『不文律』を引き合いに出した」と語った。

サイバー運用者の時間を奪うだけでなく、各軍種はサイバー運用者をサイバー以外の任務に回すこともできる。ある米陸軍大佐が説明したように、「人材(才能)の技能向上は難しく、何年もかかり、誰かが閾値に達するとすぐに、軍種はその人をチームからローテーションし、軍種の任務に戻す。・・・各軍種内の需要により、サイバー任務部隊(CMF)から優秀な人材が引き抜かれ続けている」。

各軍種の完全な作戦能力(FOC)のいんちき賭博

2018年までに、既存のサイバー任務部隊(CMF)チームはすべて公式に完全な作戦能力(FOC)に達した。つまり、任務を遂行するために十分な訓練を受け、装備を整えた人材がいるはずだった[77]。しかし、実際に完全な作戦能力(FOC)に達しているサイバー任務部隊(CMF)チームは、公式指標が示すよりも少ない。

第一に、各軍種は133のチームを埋めるのに十分なサイバー要員を採用し訓練していない。ある米陸軍大佐が指摘するように、「チームのポジションを埋める有能な人材の不足は、これまでも、そしてこれからも、部隊全体にとって深刻な制限要因である。米サイバー・コマンド(U.S. Cyber Command)が発足した当初から、各軍種は完全な作戦能力(FOC)を持つチームの確保、維持、充足に力を注いできた。チームが完全な作戦能力(FOC)を達成すると、多くの場合、定員の67~75パーセントが充足される」。その結果、公式には完全な作戦能力(FOC)とされているチームは、実際には100%の戦力ではない。

複数のインタビュー対象者によると、熟練したサイバー運用者は、すべてのチームがフル稼働しているように見せるために、二重にカウントされているという。米陸軍のある少佐は、「米陸軍はトップクラスの人材と駆け引きをしている」と警告している。「コマンドの最も困難な問題のすべてを解決するために、部隊全体から同じ50人が常にタスク編成されることはよくあることだ」。ある米陸軍大尉は、自軍のサイバー・チームが当初どのように完全な作戦能力(FOC)まで引き上げられたかについて、同様の説明をしている。「米陸軍がチームを完全な作戦能力(FOC)まで引き上げようと急いだのは、すべてのチームが認定を受けるまで、同じ要員を最近認定を受けたチームから新しいチームへと移動させるという、茶番のようなシェル・ゲームの上に成り立っていた。しかし、要求された場合に能力を提供できる者はほとんどいない」。

ある米陸軍予備役少佐も同様に、米陸軍サイバー・コマンドは「一貫して数字を曲げ、解釈を変え、兵士をチームからチームへ、あるいは任務要素から任務要素へと移動させ、チームが完全に人員配置され、完全に訓練されているという絵を描いていた」と述べている。実際、その将校は、「ほとんどの(サイバー防護チームは)意図された人員配置の75%を超えることはなく、ほとんどの兵士が完全な訓練を受けていないという現実をごまかすために、巧妙に配置された完全な訓練を受けた中核部隊に頼っていた」と述べた。このごまかし(deception)は、「非現実的な訓練スケジュールによってさらに悪化した」。米陸軍サイバー・コマンドは、「完全な作戦能力(FOC)に到達するために厳しい期限を設け、下級指揮官は、おそらく個人的な業績評価を最大化するために、さらにスケジュールを早めるよう強要した」。その結果、「何人の兵士と(サイバー防護チームが)完全な作戦能力(FOC)になったかを誇張し、上層部に人数を偽るような環境」が生まれた。

調達の課題

米軍全体では、新しい能力を実用化するのに平均10年から15年かかる[78]。しかし、サイバー・ドメインでは、ツールは頻繁に更新され、開発から1、2年以内に(早ければ)時代遅れになる。それにもかかわらず、サイバースペースに関する予算と取得権限は、サイバー・コマンド(CYBERCOM)のツール取得のタイムラインに適応していないにもかかわらず、各軍種が圧倒的なシェアを享受し続けている。このように、サイバー・コマンド(CYBERCOM)は時代遅れの能力から抜け出せず、国家安全保障局(NSA)のツールを借りざるを得ない状況にある。

この問題を認識した議会は、サイバー・コマンド(CYBERCOM)に能力取得の管理権限を与えるために何度か介入し、その結果、この問題を改善するために漸進的な変更が行われた。しかし、この解決策は、民間による取得の監督に反するものである。

2016年度の国防権限法(NDAA)において、議会はサイバーに特化した装備や能力の開発、取得、維持のための権限をサイバー・コマンド(CYBERCOM)に付与した[79]。翌年、議会はサイバー攻撃に対する防衛と復旧を促進するため、米国防総省(DoD)の特別緊急調達権限を改正した[80]。より最近の議会の指示の結果、2027年のサイバー・コマンド(CYBERCOM)は、同コマンドがサイバー作戦を実施するために使用するプラットフォームに対する「軍種のような取得決定権限」を担うことになる[81]。

2016年度の国防権限法(NDAA)が可決されて以来、サイバー・コマンド(CYBERCOM)はいくつかの買収専門家を雇用することができたが、軍種がサイバー・コマンド(CYBERCOM)に代わって大規模な購入を行うため、ほとんどの契約をアウトソーシングし続けている[82]。サイバー・コマンド(CYBERCOM)の買収局長は、議会がコマンドに予算統制強化(EBC)を認めて以来、2023年には40人、2024年にはさらに最大50人を雇用したいと述べた。しかし、それでも30億ドルの予算を管理するのに必要な人員の数分の一だ。それに比べて米陸軍は、その取得要員を「約32,000人の文民と軍人の専門家で構成されている[83]」と自負しており、これは裁量予算600万ドルにつき約1人の割合である。

サイバー・コマンド(CYBERCOM)の取得権限と予算統制強化(EBC)にもかかわらず、サイバースペース活動のための資金の大部分は各軍種に残っている。しかし、各軍種はサイバー関連の能力、装備、訓練、教育に資金を支出する統一的なプロセスを欠いている。これは冗長でバラバラの取組みにつながり、統合用兵(joint warfighting)の効果的な準備にはならない。米空軍のある少佐が指摘したように、「各軍種と他の戦闘軍は、それぞれのニーズに合わせて独自のサイバー能力を獲得するために、膨大な重複と、疑わしい、しばしば利己的な作戦指導を提供する防衛請負業者への依存を引き起こしている」。

別の米空軍少佐も同様に語った。

私は、ベンダーが同じ1億ドルのオファーを別の名前で2つの軍種に販売し、それらの軍種が独立してリソースのためにロビー活動を行えるようにしているのを目撃した。私は、ある軍種が、その軍種が信用を得られなかったという理由だけで、別の軍種のサイバー作戦(どちらも同じ「統合」軍本部の下)を妨害するのを目撃した。私は、各軍種の取得コミュニティが、決して使われることのないツールを提供するために、定義が不十分で重複したサイバー要件に10億ドル以上を費やすのを見てきた。リソースを統一し、国家の優先事項に対処するあらゆる取組みは、自分たちのドメインには何の利益もないと認識している軍種によって損なわれ、抵抗されている。

これらはすべて、最終的に部隊の即応性を低下させる。適切な装備がなければ、どんなに訓練されたサイバー戦士でも、紛争で効果を発揮することはできない。さらに、取得権限をサイバー・コマンド(CYBERCOM)に移譲しようとする現在進行中の取組みは、現状に対する正当な不満から生まれたものではあるが、軍種のみが提供できる、取得に関する伝統的な文民の監督を排除する結果となる。

米サイバー軍設立への反論

サイバー・コマンド(CYBERCOM)が直面する戦力構築の課題を認める専門家の中には、それでもサイバー軍(Cyber Force)の創設に反対する者もいる[84]。彼らは、独立した制服のサイバー軍種を創設することに反対する4つの主な論拠を提示している。

反論1:サイバー軍(Cyber Force)は、短期的には即応性に悪影響を及ぼし、他の軍種に予算と人員の問題を引き起こす。

この批評は、サイバー軍(Cyber Force)を創設すれば、重要な人材が奪われるとする。現在、ネットワーク・アーキテクチャーと内部サービス・システムの防衛に重点を置いている有能なITとサイバーセキュリティの専門家をサイバー軍(Cyber Force)に移すと、軍種には熟練した人材がいなくなる。しかし、軍種のITとサイバーセキュリティ要員を含まないサイバー任務部隊(CMF)の職務・仕事(billets)だけをシフトさせれば、この潜在的な問題は無意味になる。

関連する反対意見として、複数の軍からサイバー軍(Cyber Force)に人員と予算を移行させることは、乗り越えられない管理上の負担を課すことになると主張する。米宇宙軍(Space Force)が設立される前、宇宙関連の人員と投資の大部分はすでに米空軍省内に収容されていた。しかし、サイバーに焦点を当てた人員と資金は、現在もっと分散している[85]。これは事実であるが、すべての軍には、軍間の移転のための既存の方法がある。こうした異動を合理化することで、米宇宙軍(Space Force)は最初の2年間で13,000人以上の軍人と民間人を獲得した[86]。

反論2:サイバースペースの戦力生成は米宇宙軍が担うべきである。

一部の論者は、米国防総省(DoD)はサイバー作戦と宇宙作戦を米宇宙軍(Space Force)の統制下に置くべきだと主張している。この立場を支持する人々は、軍の価値は少なくともその規模に基づくと考える傾向がある。現在、米宇宙軍(Space Force)は小規模だが、制服と文民のガーディアン(Guardians)が8,400人から16,000人に増加する予定であり、宇宙作戦の重要性に基づいて今後も増加する可能性がある[87]。しかし、もっと重要なことは、この批評は、少数の高度に熟練した工作員がサイバースペースで効果を発揮できるという事実を無視しているということである。

また、この議論は、宇宙とサイバースペースの間に固有のつながりがあることを前提としている。通信衛星のような宇宙資産は、確かに情報の伝達において重要な役割を果たしている。同様に、多くの地上作戦や兵器システムも宇宙資産に依存しているが、だからといって、米宇宙軍(Space Force)が地上作戦のために要員を訓練すべきだということにはならない。異なる作戦ドメインとして、宇宙とサイバースペースには独自の「人員、訓練、装備」要件がある。

反論3:特殊作戦コマンド(SOCOM)モデルはサイバー軍(Cyber Force)よりもサイバースペースに適している。

サイバー軍(Cyber Force)創設に対する最も一般的な反論は、サイバー・コマンド(CYBERCOM)は特殊作戦コマンド(SOCOM)のモデルをサイバースペースに適用すべきだというものであろう[88]。しかし、特殊作戦コマンド(SOCOM)とサイバー・コマンド(CYBERCOM)はともに高度な技能を持つ運用者を擁しているが、それ以外はまったく異なる。

特殊作戦コマンド(SOCOM)モデルでは、各軍種がそれぞれの分野に適した技能を持つ専門要員を、部隊の運用主である特殊作戦コマンド(SOCOM)に提供する。たとえば、米陸軍のレンジャーは陸上での特殊作戦のために訓練するが、米海軍の特殊部隊ネイビー・シールズ(Navy SEAL)は海上での特殊作戦に特化した技能を持っている。レンジャーとネイビー・シールズ(Navy SEAL)は互換性がない。米陸軍はシールズを訓練できないし、米海軍もレンジャーを訓練できない。したがって、特殊作戦コマンド(SOCOM)は、この唯一無二の分散型戦力生成モデルから、実際に力を得ている。

しかし、陸、海、空に特化したサイバー機能で、特定の軍種だけが提供できるものはない。ある米海軍大佐が指摘するように、特殊作戦コマンド(SOCOM)の成功は、「各兵科別コマンドが個別のタイプの戦争、技術、作戦環境に特化することで達成される」。これとは対照的に、ある退役米海軍大佐が指摘するように、「サイバー攻撃は、軍種別でも分野別でもないだろうし、現在もそうである。したがって、サイバー攻撃の広範な規模に対応するために、軍種別の任務チーム、異なる指定子、軍事特技(MOS)などを創設したことは意味をなさない」。

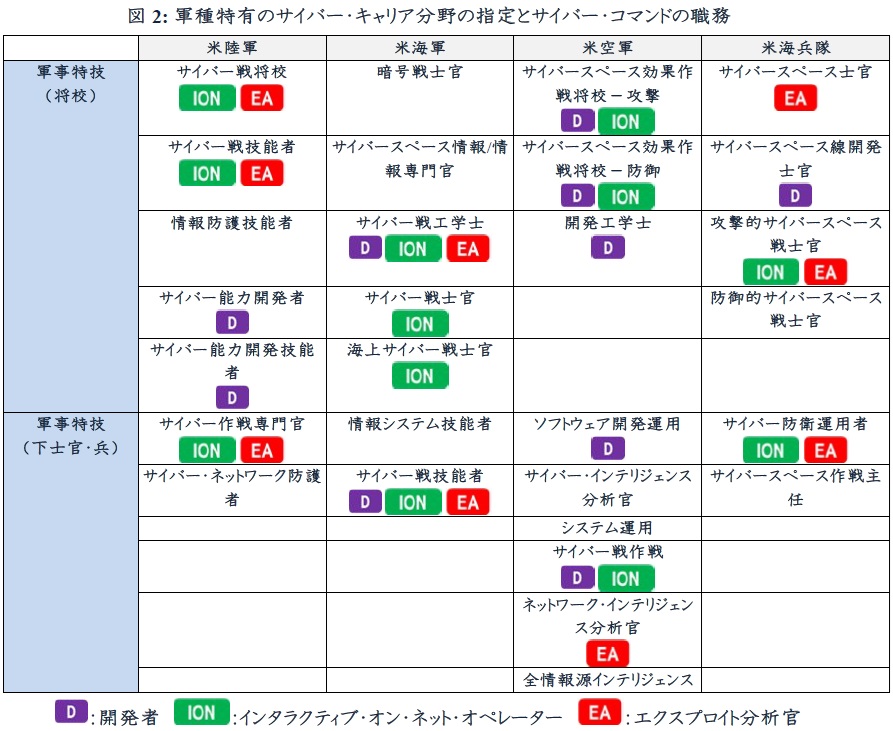

特殊作戦コマンド(SOCOM)とサイバー任務部隊(CMF)の構造を並べて比較すると、図3と図4に示すように、まったく異なる2つの組織構造が描かれている。特殊作戦コマンド(SOCOM)の組織は、多くの統一戦闘軍隷下コマンド(sub-unified command)と地理的コマンドに分かれているが、サイバー任務部隊(CMF)とその構成部分に必要な構造を反映していない。

|

図3: 特殊作戦コマンド(SOCOM) の構造

|

特殊作戦コマンド(SOCOM)もまた、異種軍種からの人材の引き抜きに関して、サイバー・コマンド(CYBERCOM)と同じ課題に直面している。重複するスキルセットに対する各軍種の定義に一貫性がないため、互換性がないのである。このため、特にダイナミックで作戦テンポの速い環境では、相互運用性が困難になる。国防コミュニティは、特殊作戦コマンド(SOCOM)の組織、指導、運営方法におおむね満足しているが、2022年10月の米国政府会計検査院(GAO)報告書は、特殊作戦コマンド(SOCOM)には監督と指揮統制に関する独自の課題があると指摘している[89]。特殊作戦コマンド(SOCOM)にとって、複数の軍種に依存しているため、これらの課題のいくつかは避けられない。

反論4:CYBERCOMは、兵員、訓練、装備の責任の多くを軍種から吸収すべきである。

サイバー軍(Cyber Force)を創設するのではなく、サイバー・コマンド(CYBERCOM)は他の軍種から戦力生成責任を吸収するように進化すべきだという意見もある。このアプローチは、戦力生成と戦力運用の間に線引きをした画期的な法律である1986年のゴールドウォーター・ニコルズ法から、サイバー関連の軍事事項の例外を切り離すことに等しい。

|

図 4: サイバー任務部隊(CMF) の構造

|

このシナリオでは、サイバー・コマンド(CYBERCOM)の司令官は、国家安全保障局(NSA)の責任者としての職務に加えて、軍のサイバー戦力生成と戦力運用の責任者となる。サイバー・コマンド(CYBERCOM)と国家安全保障局(NSA)の二重帽子構造は、当初は一時的なものであったが、ジョセフ・ダンフォード(Joseph Dunford)元統合参謀本部議長(退役)が率いた2022年12月の研究によって結論づけられたように、依然として有利である[90]。しかし、この研究では、両組織を同時に率いることは、一個人にとってかなりの仕事量であることを認めている。事実上3つ目の帽子である戦力生成責任を追加すれば、司令官は他の2つの仕事に割く時間が少なくなり、あるいは米国防総省(DoD)は国家安全保障局(NSA)をサイバー・コマンド(CYBERCOM)から切り離さざるを得なくなるだろう。

サイバー軍(Cyber Force)はどうあるべきか?

上記の節で概説した課題の多くは、サイバー・ドメインの戦力生成機関としてサイバー軍(Cyber Force)を創設することでしか解決できないか、少なくとも大幅に軽減することはできない。サイバー・コマンド(CYBERCOM)は戦力の運用者のままである。この新しいサイバー軍(Cyber Force)は、米海兵隊が米海軍省内に、米宇宙軍(Space Force)が米空軍省内に置かれるのと同様に、米陸軍省内に置かれる可能性がある。

|

図5 新しいサイバー軍の初期職務・仕事(billets)

|

この新軍種の立ち上げは比較的簡単である。当初、サイバー軍(Cyber Force)は、現在サイバー任務部隊(CMF)を構成している職務・仕事(billets)を包含することになるであろう[91]。また、サイバー軍(Cyber Force)は、サイバー任務部隊(CMF)以外に、現在特殊作戦コマンド(SOCOM)に所属しているサイバースペース運用者の職務・仕事(billets)を吸収することもできる。

さらに、サイバー軍(Cyber Force)は、支援スタッフの職務・仕事(billets)とインフラの移管(または追加)を必要とする。各軍種は一部のサイバー支援要員を維持する必要があると思われるが、各軍種のサイバー特化型部隊の職務・仕事(billets)のうち、特にサイバー軍(Cyber Force)の訓練機関に必要なビレットはサイバー軍(Cyber Force)に移管されることになる。また、残りの支援スタッフの空白を埋めるために、既存の軍人をサイバー軍(Cyber Force)に採用することも必要であろう。しかし、この移行は、どの軍のリソースにも負担をかけるものではない。サイバー軍(Cyber Force)は、サイバー脅威が拡大し続けるにつれて、その数は時間の経過とともに増加すると思われるが、合計すると、おそらく当初は約1万人の要員で構成されるであろう。

サイバー軍(Cyber Force)は、米宇宙軍(Space Force)から教訓を得ることができる。米宇宙軍(Space Force)は、高度な技術と熟練した人材を必要とするにもかかわらず、その新しい役割を満たすのにほとんど問題がなかった[92]。指導部(leadership)レベルでは、米宇宙軍(Space Force)の設立には、ほとんどが米空軍米宇宙軍コマンドからの横移動が必要であった[93]。現在、8,400の職務・仕事(billets)を持つ米宇宙軍は、その採用の成功の多くを、小規模で、機敏で、志願者を選別していることに起因している。リーダーたちは、大規模な軍を真似る必要はないと理解している[94]。また、採用を促進するために、宇宙に必要な技能を持つ民間人を直接任務に就かせる機会も活用している[95]。

最も重要なことは、サイバー軍(Cyber Force)の創設には大規模で複雑な人員の入れ替えは必要なく、米国防総省(DoD)の情報ネットワーク(DODIN)のための防衛サイバー要員とITインフラ管理能力を各軍種が保持することである。しかし、サイバー軍(Cyber Force)の創設により、各軍種が保持する要員が攻撃的なサイバースペース作戦を実施することはできなくなる。図6は、サイバー軍(Cyber Force)と軍種の責任案を示している。

図6: サイバー軍(Cyber Force)部隊と各軍種の責任の提案

|

米サイバー軍の責任 |

軍種の保持する責任 |

| 攻撃的サイバースペース作戦のための人員、訓練、装備 | |

| 防御的サイバースペース作戦のための人員、訓練、装備 | 防衛的サイバースペース作戦のための人員、訓練、装備は、伝統的な軍の用兵能力と明確にリンクしている。 |

| サイバー軍(Cyber Force)が所有・運営する国防総省情報ネットワーク(DODIN)の一部を人員、訓練、装備 | 他軍種が所有・運営する国防総省情報ネットワーク(DODIN)の一部を人員、訓練、装備 |

| サイバー軍(Cyber Force)のITインフラの構築/運用/保守/防衛のための人員、訓練、装備 | 軍種保持のITインフラの構築/運用/保守/防衛のための人員、訓練、装備 |

サイバー軍(Cyber Force)の初期予算は約165億ドルで、陸海米空軍の数千億ドル規模の予算に比べればわずかである。この見積もりには、米国防総省(DoD)の現在のサイバースペース活動予算(135億ドル)から、各軍種からのサイバーセキュリティ投資(5億1100万ドル)を差し引いた額が含まれている。この予算見積もりには、予算統制強化(EBC)の下でサイバー・コマンド(CYBERCOM)のために現在割り当てられている資源(約29億ドル)、軍事要員資金(6億2,425万ドル)、および訓練資源も含まれている[96]。比較対象として適切なのは米宇宙軍(Space Force)の予算で、米国防総省(DoD)は2024年度に300億ドルを要求している[97]。

サイバー軍(Cyber Force)創設後、他の軍種では予算が若干削減されるかもしれないが、削減分のほとんどは、冗長性の排除による効率化のおかげで、サイバーフォースの世代交代コストが削減されることによる。サイバー軍(Cyber Force)は、特に作戦能力のための取得プロセスを統合するだろう。しかし、ITや通信サービスのプロバイダーとなり、作戦の優先事項から目をそらすような役割になってはならない[98]。

サイバー軍(Cyber Force)を創設することは、国家安全保障局(NSA)にとっても有益である[99]。国家安全保障局(NSA)の労働力の4分の1は現役の軍部隊であり、現在は各軍種が提供している。しかし、これらの部隊は、国家安全保障局(NSA)の任務を成功裏に果たす責任を負っていない。十分に訓練されたサイバー要員を提供することに重点を置いたサイバー軍(Cyber Force)があれば、国家安全保障局(NSA)は、より多くの、質の高い人材を受け取ることができる。

サイバー軍(Cyber Force)はまた、サイバースペースのより強固な法的原則の確立を促進するだろう。軍のリーダーや指揮官は、長い間、自らが活動する特定のドメインに対する法律アドバイザーを必要としてきた。米国防総省(DoD)の法曹界は、このような法的支援を提供する弁護士を育成するための訓練、教育、経験を積んできた。しかし、陸、海、空、宇宙とは異なり、サイバースペースは相互依存のグローバルなドメインであり、完全に人間が作り出したものであり、その大部分は民間が所有し運用するシステムで構成されている。現在、非サイバーの弁護士に依存していることは、米国のサイバー作戦に不利である。

適切に行われれば、独立したサイバー軍(Cyber Force)への移行中であっても、軍のサイバー部隊(cyber forces)の全体的な即応性が低下することはないはずである。むしろ、サイバー部隊(cyber forces)は、取得プロセスを統合し、予算効果を最大化する一方で、より作戦上の焦点と方向性を得るだろう。

結論

サイバースペースを用兵ドメイン(warfighting domain)として指定して数年、リーダーたちは壁に書かれた文字を認識しなければならない。サイバー脅威の範囲と規模は拡大している。サイバースペースは、米国にとっての「迫りくる脅威(pacing threat)」として、中国の戦略において中心的な役割を果たしている。中国はすでに、サイバー戦、宇宙戦、電子戦、心理戦の能力を戦略支援部隊(Strategic Support Force)※5に集中させている。ロシアは、戦場においても、米国の重要インフラを脅かし、米国の政治に干渉するためにも、サイバー作戦を積極的に活用している。

※5 2024 年4月、中国人民解放軍は情報支援部隊の創設を発表した。併せて、2015年12月に創設された戦略支援部隊が廃止され、軍事宇宙部隊とサイバー空間部隊となったことが発表された。この結果、中国人民解放軍は四軍種(陸・海・空・ロケット)と四部隊(軍事宇宙部隊・サイバー空間部隊・情報支援部隊・聯勤保障部隊)から構成されることになった。(引用:https://www.nids.mod.go.jp/publication/commentary/pdf/commentary328.pdf)

従来の常識では、サイバー・コマンド(CYBERCOM)の現在の資源、能力、権限を考慮すれば、米軍はサイバーの領域(cyber realm)で支配性の地位に立つことができると考えられてきた。しかし、最近議会が義務付けた研究[100]、独立機関による分析、監査、そして現役・退役軍人の個人的な証言の蓄積が、そうでないことを示している。

米国のサイバー部隊(cyber force)の即応性を高めようとするこれまでの試みは失敗に終わっている。サイバー・コマンド(CYBERCOM)の統一戦闘軍(unified combatant command)への昇格、約束されたサイバー任務部隊(CMF)の拡大、予算統制強化(EBC)の提供といった措置は、根本的な戦力生成の大きな問題に対処していない。米国の政策立案者は、軍が現状を救おうとして失敗したという困難な現実を認めなければならない。

この失敗は、サイバー部隊(cyber force)の創設をサイバー以外の軍種が担っているという基本的な事実に起因している。解決策は、独立した制服のサイバー軍(Cyber Force)を創設することである。多くの専門家が独立したサイバー軍(Cyber Force)の創設を求めてきた[101]が、政策立案者は特に、直接的で豊富な作戦経験を持つ軍人の声に耳を傾けるべきである。このモノグラフで取り上げた数多くの生の声は、サイバースペースのための独立した軍種の必要性を説得力を持って証明している。

米国には、再編成し、資源を配分し、持続可能なサイバー部隊の即応性(cyber force readiness)を整備する機会が限られている。米軍は自力で問題を解決することができなかった。独立した新軍種を創設できるのは議会だけである。

付録A:インタビューからの抜粋

以下は、サイバー即応性(cyber readiness)、サイバー・コマンド(CYBERCOM)、および彼らが遭遇した課題について、現役軍人および最近離職した軍人76人と米国防総省(DoD)の文民との130ページを超えるインタビューから抜粋したものである。これらのインタビューは過去1年間に収集されたものであり、このモノグラフを通して論じられている重要な課題を物語っている。筆者らは、個人的な経験の共有に同意してくれた個人を保護するため、発言の全文を公開しないことにした。

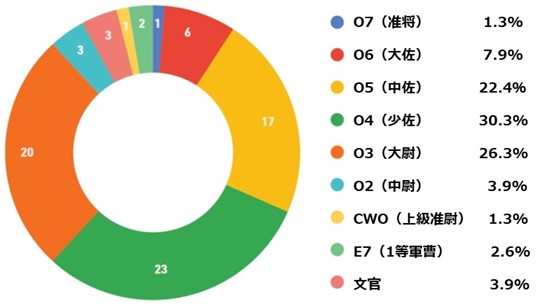

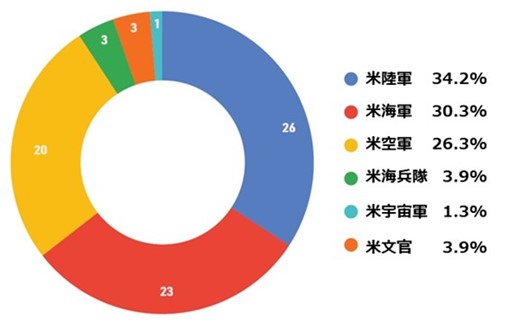

インタビュー対象者の34パーセントが米陸軍、30パーセントが米海軍、26パーセントが米空軍の出身である。米海兵隊、米宇宙軍(Space Force)、米国防総省(DoD)の民間人からの証言も少数ある。ほとんどのアカウント(61%)は、O-4(少佐)からO-6(大佐)のランクの将校からのものである。さらに26%はO-3(大尉)の将校からのものである。特筆すべきは、O-7(准将)とのインタビューが1件あることである。

図7:インタビュー対象者の軍種区分

|

図8:インタビュー対象者の階級区分

|

米軍将官

「必要なサイバー専門知識と能力を構築するために既存の軍に頼るという現在の戦略は、非効率的で非効果的であり、長年の投資と軍人の最善の取組みにもかかわらず、成功する見込みはない。間違いなく、米サイバー・コマンド(USCYBERCOM)にとって唯一の実行可能な前進の道は、サイバースペースで闘い、勝利するために必要な部隊を組織し、訓練し、装備することに焦点を当てた新しい軍種を設立することである」。

「軍人がサイバー任務から離れると、長年の投資と訓練が失われる。複雑で一貫性のないインセンティブ・プログラムの適用が、結果的に隊員維持の問題を引き起こしている」。

「訓練の違いは、米サイバー・コマンド(USCYBERCOM)の作戦遂行能力にも影響を与える」。

米空軍大佐

「米国防総省(DoD)の情報ネットワークを防衛し、戦闘指揮官を支援し、世界中で任務を遂行し、サイバー攻撃に耐え、対応する能力を強化するという米国防総省(DoD)の主要な責務を犠牲にして、戦闘指揮部が軍種的な責務の遂行に膨大な時間を費やしている。その代わりに、サイバースペース作戦を最前線に置く動機付けを持つ単一の部局を持たない米国防総省(DoD)が存在する」。

「米国防総省(DoD)でサイバースペース作戦を指揮する人物を見てみると、彼らは通常、サイバースペース作戦部隊の中から育ってきたわけではない。サイバー・リーダーはサイバースペース作戦を指揮し、統合用兵(joint warfighting)においてサイバースペース作戦を代表すべきである。我々は『サイバー・マインド(cyber minded)』を持ったリーダーが必要なのである」。

米陸軍大佐

「サイバー任務部隊(CMF)が設立された当初から、その内部と外部の両方を経験してきたが、両チームのポジションを埋める有能な人材の不足は、フォース全体にとって深刻な制限要因であり、それは今も続いている」。

「実際、作戦任務の8割を遂行するのは1割程度の人員であることが判明したこともある」。

[昇進委員会の役員について]「名声ある機関でコンピュータ科学(computer science)の高度な専門学位を取得した警官は、情報管理のオンライン学位を取得した警官と同等とみなされ、知識、技能、能力について追加的な考慮はされず、不利な立場に置かれます。これは、脳外科医と現場衛生兵を同列に扱うようなものだ」。

米海軍大佐(退役)

「上級レベルの献身的なコミットメントなしに、軍種固有のサイバー専門分野が開発された結果、サイバー作戦への断片的な支援、サイバー要員の継続性の欠如、不明確なキャリアパス、不十分な経験、サイバーのリーダーシップ的地位における非サイバー要員の広範な使用、サイバー作戦がすべての軍種にわたって常に支援的存在として扱われるなど、さまざまなレベルが生じた」。

「サイバー攻撃は、現在も、また将来も、特定の軍種やセクターに限定されるものではない。そのため、広範囲にわたるサイバー攻撃に対応するために、軍種別の任務チーム、異なる指定、軍事特技(MOS)などを作成することは意味がない」。

米海軍大佐

「米特殊作戦コマンド(United States Special Operations Command)の成功は、各兵科別コマンドが個別のタイプの戦争、技術、作戦環境に特化することによって達成される。米特殊作戦コマンド(USSOCOM)は、達成しようとしている作戦結果に応じて、『最高の選手(best athlete)』を選ぶ」。

「米サイバー・コマンド(USCYBERCOM)は各軍種に・・・・基本的に、各チームがサイバー戦(cyber warfare)のあらゆる側面をマスターし、割り当てられたターゲットに対して作戦を成功させることを要求している。米サイバー・コマンド(USCYBERCOM)の手法を航空戦に適用することは、あらゆる作戦環境において航空戦のあらゆる側面を達成するために、すべての軍に同じ航空機の運用を要求するようなものだ」。

米海兵隊大佐

「サイバースペース・ドメインでの指揮には、12ヶ月の学舎だけでは教えられない技術的能力が要求される。私の最悪の職業体験のひとつは、料理学の学位を持つ、ひどく準備不足の指揮官の下で働いたことだ。・・・・・いかなる状況下でも、サイバー将校が航空機の飛行隊を指揮するよう要請されることはないだろうが、しかし、その逆はしばしば真実である」。

米空軍少佐

「私は、ベンダーが同じ1億ドルのオファーを別の名前で2つの軍種に販売し、それらの軍種が独立してリソースのためにロビー活動を行えるようにするのを目撃した。私は、ある軍種が、その軍種が信用を得られなかったという理由だけで、別の軍種のサイバー作戦(どちらも同じ『統合(Joint)』部隊本部の下)を妨害するのを目撃した。私は、各軍種の取得コミュニティが、決して使われることのないツールを提供するために、定義が不十分で重複したサイバー要件に10億ドル以上を費やすのを見てきた。リソースを統一し、国家の優先事項に対処するあらゆる取組みは、自分たちのドメインには何の利益もないと認識している軍種によって損なわれ、抵抗されている」。

米陸軍大佐(退役)

私は、上級の用兵リーダーたち(senior warfighting leaders)が、サイバー研究を『読書感想文(book reports)』、サイバー運用者を『オタク(nerds)』、サイバー能力開発を『科学プロジェクト(science projects)』と呼んでいるのを見てきた。このような・・・・重要なサイバー作戦、資源配分、リスク評価の決定を行うリーダーたちは、自分たちと同じような人たちを選ぶようにプロモーションを統制している」。

米海兵隊中佐

「他の軍種のことは言えないが、米海兵隊ではサイバー将校のキャリアアップが不十分だと感じている。私は戦闘任務チーム(Combat Mission Team)を指揮し、サイバー分野に参加する資格は十分にあるが、指揮の機会が限られているため、専門分野への応募を断念した」。

米空軍中佐

「米空軍本部はサイバー部隊構造(cyber force structure)に関するランド研究所に複数の研究を依頼したが、重要な勧告を無視している」。

「有資格の攻撃的サイバー運用者は、指揮官、大佐、大将になった者はほとんどいない。これは、パイロットの資格を持った大佐や将軍が一人もいない米空軍に匹敵する」。

ゴールドウォーター・ニコルズと、米空軍が『サイバースペース作戦(cyberspace operations)』を中核任務のひとつと見なしていないという事実が結びつけば、[米空軍は]サイバースペースにおいて、またサイバースペースを通じて米国防総省(DoD)の目標を達成するためのリーダーの育成と登用を、今後も優先させないだろう。[米空軍は2021年に米空軍の任務記述(Mission Statement)から「サイバー」を削除した]。

米空軍大尉

「より多くのお金やフレキシビリティのためではなく、軍隊がここでの産業界にかなわないことは常に理解していたが、私の知り合いが軍隊に入った理由はそれではなかった。私は、他の多くの人たちと同じ理由で軍を去った。自分の所属する組織が任務に影響を与えることを妨げ、組織を変えることができないと感じたら、気にするのをやめるか、軍を去るしかない。私は、米空軍の足かせとなっている2つの主要なものを見た。これらの問題に対処するには、別のサイバー軍種が必要になると思う。1つは、組織的に米空軍はサイバー・ドメインに対する理解が不足していること、もう1つは、サイバースペース作戦を戦いの規律として真剣に受け止めていないことだ」。

「私のキャリアの中で、サイバー作戦を米空軍の他の部隊と同じように見せることが、任務の成功よりも重要であることを学んだ。任務と国民のためには、独立したサイバー軍種が必要であり、サイバースペースでの作戦の成功によって人命が左右されることを理解しなければならない。ある将軍が私に『いつか物事を変えることができる、将軍になれば』と言ったことがある。彼らはそれが私に何を伝えているのか分かっていなかった」。

米海軍中佐

「サイバースペース作戦部隊が直面している問題の核心は、サイバー作戦の専門家集団を配備し、訓練し、装備し、キャリアを管理するための単一部隊が存在しないことである。各軍種の現在の体制は、高度に訓練されたサイバー軍(Cyber Force)を育成、維持、発展させるのに適していない。各軍種は、それぞれの用兵ドメイン(warfighting domains)(海、空、陸)で優秀な軍人を熟練させ、昇進させることに重点を置いている」。

米陸軍大尉

「サイバーにおける問題は、米陸軍内の問題だけが原因ではないことを強調することが重要である。例えば、米サイバー・コマンド(USCC)と国家安全保障局(NSA)の役割と責任の分離に関する統合コマンドのビジョンの欠如は、コマンドがどのような問題を解決する必要があるのかについて、大きな混乱と絶えず変化する方向性につながっている」。

米空軍少佐

「要するに、米空軍は技術的な深さよりも幅を重視し、書類上の要件を満たすことよりも、真の技術的才能を構築し、それを可能にすることに重きを置いているのだ。サイバー戦争将校としての初期技能訓練のためにキーズラー基地に到着したとき、私は有頂天になった。それは空想科学(SF)ではなく、我々が毎日行っていることなのだ』というスローガンを担当する部隊の一員に、ついになれるのだと。私は、国土防衛に貢献したり、世界各地の紛争で力を発揮できるような訓練や装備を期待していた。現実は、ほとんどの業界が提供するものよりも劣る非常に基本的な訓練であり、装備も私が自宅で使うために自分で購入したものよりも劣るものだった。さらに、訓練自体もバラバラで、焦点が定まっていなかった。宇宙ベースのプラットフォームからパレットの積み込みまですべてを網羅し、実際の攻撃や防御のサイバー訓練は数週間しかなかった」。

付録B:歴史的ケース・スタディ:米空軍と米宇宙軍

過去、米国防総省(DoD)が戦力生成や戦力運用の問題に直面したとき、米軍は大規模な再編成を行った。

第一次世界大戦は、航空機が『陸海空で活動する者が容易に想像できる深さを超えて敵に衝撃を与える』能力をしっかりと実証した[102]。戦後、米陸軍省(米国防総省(DoD)の前身)と議会のリーダーたちは、将来の軍事作戦における飛行の意味を評価し始め、その後、航空局を米陸軍航空隊と改称した。軍団は独立した軍種ではなかったが、「補助的な軍種ではなく、攻撃的な打撃部門としての軍用航空というコンセプトを強化した」[103]。各軍種は独自の航空能力への投資を開始した。

戦間期には、複数の委員会が、軍事飛行任務に対する国の即応性と、軍事飛行任務に専念するための資源について検討した。最も注目すべきは、1919年のメノハー委員会が「航空における新技術を活用する最善の方法は、新しい軍事組織を創設することである」としたことである[104]。

第二次世界大戦の終わりまでに、航空戦力は極めて重要な力として浮上し、メノハー委員会(Menoher Board)の勧告の賢明さを裏付けた。1947年の国家安全保障法により、米空軍は独立した制服組の軍隊として設立された。これは、米陸軍と米海軍の細分化された取り組みではこのドメインを効果的に処理できないという士官の主張が議会で記録され始めてから30年後のことだった。

1982年、米空軍は最初の米空軍宇宙コマンド(Air Force Space Command)を設立した[105]。1985年、米国は統一米宇宙コマンド(unified U.S. Space Command)を設立し、米陸軍、米海軍、米空軍の宇宙部隊(space forces)を調整し、「宇宙ベースのミサイル警報、通信、ナビゲーション、気象、画像能力[106]」を提供することを任務とした。2001年のラムズフェルド委員会は、最初に米宇宙軍(Space Force)の設立を提案した[107]。しかし、その1年後、米国防総省(DoD)は米宇宙コマンド(U.S. Space Command)を解散し、その責任を米戦略コマンド(U.S. Strategic Command)に委ねた[108]。

しかし、その後の16年間で、米国防総省(DoD)のリーダーたちは、どの軍事組織も宇宙安全保障に十分な重点を置いていないことを認識し始めた。中国が他の脅威とともに対衛星能力を誇示したことで、政策立案者の間で米空軍設立以前と同じような会話が交わされるようになった[109]。米国防総省(DoD)のリーダーたちも、米戦略コマンド(U.S. Strategic Command)の責任が「一人の戦闘軍指揮官(combatant commander)が管理するには大きすぎる」ことに気づき始めた[110]。

2008年、米議会は国防分析研究所(Institute for Defense Analyses)に「国家安全保障のための宇宙開発におけるリーダーシップ、管理、組織(Leadership, Management, and Organization for National Security Space)」に関する報告書の作成を依頼した。その中で、「宇宙に精通した運用者の必要性」が強調された[111]。その後10年間、米軍は宇宙での能力を高め、組織、買収、人材育成の構造を専門化することに力を注いだ。

2018年12月、ドナルド・トランプ大統領は米国防総省(DoD)に対し、米宇宙コマンド(U.S. Space Command)を宇宙での戦力運用に責任を持つ統一戦闘軍(unified combatant command)として復活させる権限を与える大統領令に署名した。2020年度の国防権限法(NDAA)で、議会はその後、米宇宙コマンド(U.S. Space Command)のために人員を配置し、訓練し、装備するための独立した米宇宙軍(U.S. Space Force)を設立した。米宇宙コマンド(U.S. Space Command)の当時の司令官であったジョン・”ジェイ”・レイモンド(John “Jay” Raymond)米空軍大将は、この2つの組織のつながりを明確にし、「米宇宙軍(U.S. Space Force)は、米宇宙軍から提供される能力によってのみ強くなる」と述べた[112]。

結局、米空軍と宇宙米空軍に独立した制服部隊を設立するには、議会の介入が必要だった。米国の各サイバー部隊(cyber forces)の現在の組織と構造に起因する重大な即応性の課題に対処するためには、議会の介入が再び必要である。

|

図9: 米宇宙軍 対 米宇宙コマンド

|

|||||||||||||||

付録C:米国の情報作戦の歴史とサイバー・コマンドの創設

軍の辞書に「サイバー(cyber)」というコンセプトが登場したのは、情報作戦、心理作戦、コンピュータ・ネットワーク作戦(攻撃と防御の両方)のドクトリン上のコンセプトが確立されてからかなり後のことである[113]。情報作戦や心理作戦は、有線通信や無線通信よりもずっと以前から、何世紀にもわたって行われてきた。しかし、コンピュータ・ネットワークがこれらの作戦の効果を倍加させるという考え方は、1980年代後半から1990年代前半にかけて定着し始めた。米国防総省(DoD)は、指揮統制のための情報システムへの依存度を高めるにつれ、1988年に統合任務部隊=コンピュータ・ネットワーク防衛を創設した。湾岸戦争の後、米軍は迅速で効率的な戦場での勝利[114]を確実にするために技術的優位性を活用し、タスクフォースは統合タスク部隊コンピュータ・ネットワーク作戦(JTF-CNO)に進化した[115]。

米軍が本格的にサイバー・ドクトリンを策定し始めたのは、2003年に発覚した「ムーンライト・メイズ」(米国のシステムに対するロシアの複数年にわたるサイバー・スパイ活動)の後である。米国政府機関から機密文書を盗み出したこの作戦は、「十分な資金を持ち、組織化された国家主体による初の大規模なサイバー攻撃」となった[116]。翌年、統合参謀本部はサイバースペースを用兵ドメイン(warfighting domain)と定義した[117]。米国防総省(DoD)は2006年、サイバースペース作戦に関する初の国家軍事戦略を発表した[118]。

この戦略が発表される2年前、米国防総省(DoD)は統合タスク部隊コンピュータ・ネットワーク作戦(JTF-CNO)を米戦略コマンド(U.S. Strategic Command)の下に再編成した。統合タスク部隊グローバル・ネットワーク作戦(JTF-GNO)がサイバー防衛を担当し、統合機能構成コマンド・ネットワーク戦(JFCC-NW)が攻撃任務を担当した。しかし、米国の敵対者による重大なサイバー・スパイ活動の後、米国防総省(DoD)はこの2つを統合し、2010年、国家安全保障局(NSA)長官を兼任する司令官が率いる米戦略コマンド(U.S. Strategic Command)の下に、統一戦闘軍隷下コマンド(sub-unified combatant command)としてサイバー・コマンド(CYBERCOM)を設立した。サイバー・コマンド(CYBERCOM)の任務は、「国内外のパートナーと協力して国益を防衛・増進するためのサイバースペース計画と作戦を指揮、同期、調整」することと、重大なサイバー攻撃から米国防総省(DoD)の情報システムと国家を防衛することであった[119]。

サイバー・コマンド(CYBERCOM)は、米国防総省(DoD)の情報システムを防衛し、サイバースペースで各統合部隊指揮官(joint force commanders)を支援し、サイバースペースで、そしてサイバースペースを通じて国益を増進するという任務を継承した。各軍種は戦力生成と戦力開発を担当するようになった。また、各軍種は、それぞれの用兵ドメイン(warfighting domain)における作戦を支援するために、情報とサイバー作戦を担当する独自の部門を発展させた。

2018年、大統領はサイバー・コマンド(CYBERCOM)を統一戦闘軍(unified combatant command)に昇格させることを命じた。統一戦闘軍隷下コマンド(sub-unified command)と比較して、各統一戦闘軍(unified combatant command)は、追加の支援メカニズム、4つ星将官を通じた国防長官との直接のコミュニケーション・ライン、予算リソースを要求する大きな権限、および明確な地理的または機能的責任を有する[120]。また、サイバー・コマンド(CYBERCOM)には、米国防総省(DoD)の統合参謀本部の組織構造を反映した戦闘軍専属のスタッフが配置されている。

これと並行して、サイバー・コマンド(CYBERCOM)は、米国防総省(DoD)が管理するサイバースペース外で敵対者と粘り強く交戦し、争うために、武力衝突に至らない軍事サイバースペース作戦を実施する新たな権限を獲得した。2012年度の国防権限法(NDAA)では、米国防総省(DoD)は「武力紛争法や戦争権限決議など、米国防総省(DoD)が武力行使に従う法的体制に従う」ことを条件に、サイバースペースでの攻撃作戦を実施できることが確認された[121]。

2019年度国防権限法(NDAA)は、敵対行為に至らずとも秘密裏にサイバー作戦を開始できるとしている。同法はまた、「米国の選挙や民主的な政治過程に影響を及ぼそうとすることを含め、サイバースペースにおける米国政府や国民に対する積極的、組織的、継続的な攻撃キャンペーン」に対応して、「外国のサイバースペースにおいて、混乱させ、打ち破り、抑止するために適切かつ比例的な行動をとる」権限を米国防総省(DoD)に与えた。同法はさらに、サイバースを「伝統的な軍事活動[122]」と再定義し、サイバースペースにおける攻撃を混乱させ、これに対処することをサイバー・コマンド(CYBERCOM)に許可した。

これらの新しい権限は、トランプ政権の国家安全保障大統領覚書-13にほぼ沿ったもので、当局者によれば、軍事サイバー作戦の承認プロセスを合理化したものである[123]。これらの変更はまた、サイバー・コマンド(CYBERCOM)がその最初のコマンド・ビジョンである「サイバースペース優位性の達成と維持」を発表し、米国防総省(DoD)が2018年米国防総省サイバー戦略[124]を発表したのと時を同じくしている。

最後に、2022年度の国防権限法(NDAA)において、議会はサイバー・コマンド(CYBERCOM)に予算管理の強化(EBC)を認めた。これらの権限は2024年に完全に発効し、サイバー任務部隊(Cyber Mission Force)の装備のためのリソースをサイバー・コマンド(CYBERCOM)が直接管理できるようになる[125]。2023年3月にポール・ナカソネ大将が議会で証言したように、その目的は、これまで各軍種が指揮を執っていた主要な取得プログラムの資金をコマンドが管理できるようにすることで、サイバー・コマンド(CYBERCOM)の責任とサイバースペース作戦をより調和させることである。このような責任を見越して、サイバー・コマンド(CYBERCOM)は統合サイバー兵器プログラム管理室を立ち上げた[126]。

2022年、国防長官は(サイバー・コマンド(CYBERCOM)内の)サイバー国家任務部隊(CNMF)を統一戦闘軍隷下コマンド(sub-unified combatant command)に昇格させ、さらなる権限と責任を与えた。10年以上の歳月を経て、サイバー・コマンド(CYBERCOM)は現在、米国の武力紛争を支援するために、明白な行動と秘密行動を行う伝統的な軍事活動の権限を有している[127]。サイバー・コマンド(CYBERCOM)はまた、その要員を管理するための取得権限と法的責任も有している。

ノート

[1] James M. Inhofe National Defense Authorization Act for Fiscal Year 2023, Pub. L. 117-263, 136 Stat. 2903, §1533. (https://www. congress.gov/117/plaws/publ263/PLAW-117publ263.pdf)

[2] FDD made minor edits to some of the interviews for reasons of grammar and style. No substantive changes were made. Appendix A preserves excerpts of the interviews in their original form.

民主主義防衛財団(FDD)は、文法やスタイル上の理由から、インタビューの一部に細かな編集を加えた。実質的な変更は加えていない。付録Aは、インタビューの抜粋を原文のまま保存したものである。

[3] Joshua Rovner, “Warfighting in Cyberspace,” War on the Rocks, March 17, 2021. (https://warontherocks.com/2021/03/warfighting-in-cyberspace)

[4] Omry Haizler, “The United States’ Cyber Warfare History: Implications on Modern Cyber Operational Structures and Policymaking,” Cyber, Intelligence, and Security, January 2017. (https://www.inss.org.il/wp-content/uploads/2017/03/The-United-States%E2%80%99-Cyber-Warfare-History-Implications-on.pdf)

[5] The Joint Chiefs of Staff, “The National Military Strategy of the United States of America,” 2004. (https://nssarchive.us/wp-content/uploads/library/nms/nms2004); Michael Warner, “US Cyber Command’s First Decade,” Hoover Institution, December 3, 2020. (https://www.hoover.org/sites/default/files/research/docs/warner_webready.pdf)

[6] Department of Defense, “National Military Strategy for Cyberspace Operations (NMS-CO),” December 11, 2005. (https://nsarchive2.gwu.edu/NSAEBB/NSAEBB424/docs/Cyber-023.pdf)

[7] Andrew Feickert, “The Unified Command Plan and Combatant Commands: Background and Issues for Congress,” Congressional Research Service, updated January 3, 2013. (https://crsreports.congress.gov/product/pdf/R/R42077/11)

[8] U.S. Department of the Army, “Army Regulation 71-32. Force Development and Documentation Consolidated Policies,” March 20, 2019. (https://armypubs.army.mil/epubs/DR_pubs/DR_a/pdf/web/ARN8238_AR71_32_FINAL.pdf); “J7 Directorate for Joint Force Development,” Joint Chiefs of Staff, accessed January 8, 2024. (https://www.jcs.mil/Directorates/J7-Joint-Force-Development)

[9] National Security Commission on Artificial Intelligence, “NSCAI Final Report Recommendations,” October 5, 2021. (https://www.nscai.gov/wp-content/uploads/2021/01/Final-Report-Slides.pdf)

[10] See, for example, “Cyber Service Academy,” Office of Sen. Kirsten Gillibrand, accessed January 5, 2024. (https://www.gillibrand.senate.gov/cyberacademy)

[11] U.S. Department of Defense, “Memorandum for Chief Management Officer of the Department of Defense: Definition of the Department of Defense Cyberspace Operations Forces (DoD COF).” December 12, 2019.

[12] Joint Force Headquarters DODIN, Fact Sheet, “Protecting DOD Networks for Mission Success,” April 2023. (https://www.jfhq-dodin.mil/Portals/69/PDFs/JFHQ-DODIN%20Fact%20Sheet%20-%20Command%20Overview_April2023.pdf?ver=YhyI-lKbmblkx7TsTbR4bw%3d%3d)

[13] U.S. Cyber Command Public Affairs, “Cyber 101 – Cyber Mission Force,” U.S. Cyber Command, November 1, 2022. (https://www.cybercom.mil/Media/News/Article/3206393/cyber-101-cyber-mission-force)

[14] “Our History,” U.S. Cyber Command, accessed January 8, 2024. (https://www.cybercom.mil/About/History); U.S. Department of Defense, “Fiscal Year 2024 Defense Budget Overview,” Office of the Comptroller, April 2022, page 24. (https://comptroller.defense.gov/Portals/45/Documents/defbudget/FY2023/FY2023_Budget_Request_Overview_Book.pdf)

[15] Catherine A. Theohary, “Defense Primer: Cyberspace Operations,” Congressional Research Service, updated December 9, 2022. (https://sgp.fas.org/crs/natsec/IF10537.pdf)

[16] U.S. Cyber Command Public Affairs, “Cyber Mission Force achieves Full Operational Capability,” U.S. Cyber Command, May 17, 2018. (https://www.cybercom.mil/Media/News/News-Display/Article/1524492/cyber-mission-force-achieves-full-operational-capability)

[17] Mark Pomerleau, “Here’s how DoD organizes its cyber warriors,” C4ISRNET, July 25, 2017. (https://www.c4isrnet.com/workforce/career/2017/07/25/heres-how-dod-organizes-its-cyber-warriors)

[18] Cyber National Mission Force Public Affairs, “The Evolution of Cyber: Newest Subordinate Unified Command is Nation’s Joint Cyber Force,” U.S. Cyber Command, December 19, 2022. (https://www.cybercom.mil/Media/News/Article/3250075/the-evolution-of-cyber-newest-subordinate-unified-command-is-nations-joint-cybe)

[19] C. Todd Lopez, “Cyber Mission Force Set to Add More Teams,” DOD News, April 6, 2022. (https://www.defense.gov/News/News-Stories/Article/Article/2991699/cyber-mission-force-set-to-add-more-teams)

[20] Martin Matishak, “Cyber Command Reshuffies Force Expansion Due to Navy Readiness Woes,” The Record, June 14, 2023. (https://therecord.media/cyber-command-reshuffies-cyber-mission-force-due-to-navy-readiness-woes); Mark Pomerleau, “Following reforms, Navy seeing cyber mission force readiness improvements,” DefenseScoop, February 22, 2024. (https://defensescoop.com/2024/02/22/navy-reforms-cyber-mission-force-readiness-improvements)

[21] Robert Chesney, “Traditional Military Activities in Cyberspace: Clarifying DOD’s Authority and the Line Between T10 and T50 Activities?” Lawfare. May 9, 2011. (https://www.lawfaremedia.org/article/traditional-military-activities-cyberspace-clarifying-dods-authority-and-line-between-t10-and-t50); Paul C. Ney Jr., “DOD General Counsel Remarks,” Speech before the U.S. Cyber Command Legal Conference, March 2, 2020. (https://www.defense.gov/News/Speeches/speech/article/2099378/dod-general-counsel-remarks-at-us-cyber-command-legal-conference)

[22] John S. McCain National Defense Authorization Act for Fiscal Year 2019, Pub. L. 115-232, 132 Stat. 2123 and 132 Stat. 2132, §§ 1632 and 1642. (https://www.govinfo.gov/app/details/PLAW-115publ232); Catherine A. Theohary, “Defense Primer: Cyberspace Operations,” Congressional Research Service, updated December 9, 2022. (https://sgp.fas.org/crs/natsec/IF10537.pdf); Robert Chesney, “The Law of Military Cyber Operations and the New NDAA,” Lawfare, July 26, 2018. (https://www.lawfareblog.com/law-military-cyber-operations-and-new-ndaa)

[23] Mark Pomerleau, “What good are ‘exceptional’ cyber capabilities without authority?” C4ISRNET, July 16, 2019. (https://www.c4isrnet.com/dod/2019/07/16/what-good-are-exceptional-cyber-capabilities-without-authority)

[24] “NSPM-13 and the Future of Cyber Warfare,” The Hudson Institute, May 5, 2022. (https://www.hudson.org/events/2109-virtual-event-nspm-13-and-the-future-of-cyber-warfare52022)

[25] Paul M. Nakasone, “2023 Posture Statement of General Paul M. Nakasone,” U.S. Cyber Command, March 7, 2023. (https://www.cybercom.mil/Media/News/Article/3320195/2023-posture-statement-of-general-paul-m-nakasone)

[26] Ibid.

[27] U.S. Department of Defense, U.S. Cyber Command, “Fiscal Year 2024 Budget Estimates United States Cyber Command,” March 2023. (https://comptroller.defense.gov/Portals/45/Documents/defbudget/fy2024/budget_justification/pdfs/01_Operation_and_Maintenance/O_M_VOL_1_PART_1/CYBERCOM_OP-5.pdf)

[28] U.S. Department of Defense, “Fiscal Year (FY) 2024 Budget Estimates. Operation and Maintenance, Defense-Wide,” March 2023. (https://comptroller.defense.gov/Portals/45/Documents/defbudget/fy2024/budget_justification/pdfs/01_Operation_and_Maintenance/O_M_VOL_1_PART_1/OM_Volume1_Part1.pdf)

[29] U.S. Cyber Command, Press Release, “‘Building Resilience’: U.S. returns from second defensive Hunt Operation in Lithuania,” September 12, 2023. (https://www.cybercom.mil/Media/News/Article/3522801/building-resilience-us-returns-from-second-defensive-hunt-operation-in-lithuania)

[30] David Vergun, “Cybercom’s Partnership with NSA Helped Secure US Elections, General Says,” DoD News, March 25, 2021. (https://www.defense.gov/News/News-Stories/Article/Article/2550364/cybercoms-partnership-with-nsa-helped-secure-us-elections-general-says)

[31] Cyber National Mission Force Public Affairs, “‘Committed Partners in Cyberspace’: Following cyberattack, US conducts first defensive Hunt Operation in Albania,” U.S. Cyber Command, March 23, 2023. (https://www.cybercom.mil/Media/News/Article/3337717/committed-partners-in-cyberspace-following-cyberattack-us-conducts-first-defens)

[32] David Vergun, “Partnering with Ukraine on Cybersecurity Paid Off, Leaders Say,” DoD News, December 3, 2022. (https://www.defense.gov/News/News-Stories/Article/Article/3235376/partnering-with-ukraine-on-cybersecurity-paid-off-leaders-say)

[33] Mike Gallagher, “Cyberspace Operations: Conflict in the 21st Century,” Hearing before the House Armed Services Committee, Cyber, Information Technologies, and Innovation Subcommittee, March 30, 2023. (https://armedservices.house.gov/hearings/cyber-information-technologies-and-innovation-subcommittee-hearing-cyberspace-operations)

[34] National Defense Authorization Act for Fiscal Year 2017, Pub. L. 114-328, 130 Stat. 2602, §1643. (https://www.congress.gov/bill/114th-congress/senate-bill/2943/text)

[35] National Defense Authorization Act for Fiscal Year 2018, Pub. L. 115-91, 131 Stat. 1748 §1644. (https://www.congress.gov/bill/115th-congress/house-bill/2810/text)

[36] National Defense Authorization Act for Fiscal Year 2020, Pub. L. 116-92, 133 Stat. 1748, §1635. (https://www.congress.gov/116/plaws/publ92/PLAW-116publ92.pdf)

[37] National Defense Authorization Act for Fiscal Year 2022, Pub. L. 117-81, 135 Stat. 2033, §1509. (https://www.congress.gov/bill/117th-congress/senate-bill/1605/text)

[38] Kristy N. Kamarck and Catherine A. Theohary, “FY2023 NDAA: Cyber Personnel Policies,” updated March 6, 2023. (https://crsreports.congress.gov/product/pdf/R/R47270); James M. Inhofe National Defense Authorization Act for Fiscal Year 2023, Pub. L. 117- 263, 136 Stat. 2903, §1533. (https://www.congress.gov/117/plaws/publ263/PLAW-117publ263.pdf)

[39] U.S. Cyber Command Public Affairs, “Commander, US Cyber Command rolls out new Strategic Priorities,” U.S. Cyber Command, May 18, 2023. (https://www.cybercom.mil/Media/News/Article/3399867/commander-us-cyber-command-rolls-out-new-strategic-priorities)

[40] Grace Dille, “DoD Fleshing out Cyber Command 2.0 Options,” MeriTalk, December 8, 2023. (https://www.meritalk.com/articles/nakasone-calls-for-a-revamped-cybercom-2-0)

[41] Jaspreet Gill, “With new threats, ‘CYBERCOM 2.0’ must push past ‘status quo’: Nakasone,” Breaking Defense, December 8, 2023. (https://breakingdefense.com/2023/12/with-new-threats-cybercom-2-0-must-push-past-status-quo-nakasone)

[42] All of the personal accounts included in this monograph are excerpted from interviews with active and recently retired servicemembers and Defense Department civilians between December 2022 and January 2024.

このモノグラフに含まれる個人的な証言はすべて、2022年12月から2024年1月にかけて行われた、現役軍人や退役したばかりの軍人、国防総省の民間人へのインタビューから抜粋したものである。

[43] U.S. Department of Defense, “DoD Instruction 5000.87 Operation of the Software Acquisition Pathway,” October 2, 2020. (https://www.esd.whs.mil/Portals/54/Documents/DD/issuances/dodi/500087p.PDF?ver=virAfQj4v_LgN1JxpB_dpA%3D%3D)

[44] See also: John Fernandes, Nicolas Starck, Richard Shmel, Charles Suslowicz, and Jan Kallberg, “Assessing the Army’s Cyber Force Structure,” The US Army War College Quarterly, August 25, 2022. (https://press.armywarcollege.edu/cgi/viewcontent.cgi?article=3170&context=parameters)

[45] Chad Bates and Charlene Rose, “Understanding-and Fixing-The Army’s Challenge in Keeping Cyber Talent,” Modern War Institute, May 17, 2022. (https://mwi.usma.edu/understanding-and-fixing-the-armys-challenge-in-keeping-cyber-talent). 米陸軍は、目標とする人員数を維持できているため、人員確保に問題はないと主張している。しかし、後述するように、各軍種は現在、CYBERCOMの業務に十分な人員を確保できていないことを考えると、この数字は誤解を招きかねない。さらに、問題は人員の多さだけでなく、その才能である。複数のインタビュー対象者が、有能な人材を確保することの難しさを語っている。たとえ十分な人材を確保できたとしても、最も有能な人材を失うことになる。

[46] Lauren C. Williams, “Recruiting Crisis? Not at Space Force,” Defense One, December 2, 2022. (https://www.defenseone.com/policy/2022/12/recruiting-crisis-not-space-force/380369)

[47] Leo Shane III, “Space Force eyes easing enlistment rules to target high-demand skills,” Air Force Times, September 13, 2022. (https://www.airforcetimes.com/news/pentagon-congress/2022/09/13/space-force-eyes-easing-enlistment-rules-to-target-high-demand-skills)

[48] Sue Poremba, “The cybersecurity talent shortage: The outlook for 2023,” Cybersecurity Dive, January 5, 2023. (https://www.cybersecuritydive.com/news/cybersecurity-talent-gap-worker-shortage/639724)

[49] Government Accountability Office, “Military Cyber Personnel: Opportunities Exist to Improve Service Obligation Guidance and Data Tracking,” December 21, 2022, page 26. (https://www.gao.gov/assets/gao-23-105423.pdf)

[50] サイバー部隊はまた、戦闘適性テストの要件を撤廃したり、より柔軟な身だしなみ基準を設けたり、特定の職務に神経障害者を採用したりすることもできる。他国がどのように非伝統的なサイバー軍人を採用しているかについては、以下を参照のこと: Shira Rubin, 「The Israeli Army Unit That Recruits Teens With Autism,」 The Atlantic, January 6, 2016. (https://www.theatlantic.com/health/archive/2016/01/israeli-army-autism/422850); Anna Ahronheim, 「IDF aims to recruit 500 soldiers with autism by end of 2022,」 The Jerusalem Post (Israel), November 8, 2021. (https://www.jpost.com/israel-news/idf-aims-to-recruit-500-soldiers-with-autism-by-the-end-of-2022-684354)

[51] Government Accountability Office, “Military Cyber Personnel: Opportunities Exist to Improve Service Obligation Guidance and Data Tracking,” December 21, 2022, page 27. (https://www.gao.gov/assets/gao-23-105423.pdf)

[52] Government Accountability Office, “Military Cyber Personnel: Opportunities Exist to Improve Service Obligation Guidance and Data Tracking,” December 21, 2022, page 26. (https://www.gao.gov/assets/gao-23-105423.pdf)

[53] Government Accountability Office, “Military Cyber Personnel: Opportunities Exist to Improve Service Obligation Guidance and Data Tracking,” December 21, 2022, page 11. (https://www.gao.gov/assets/gao-23-105423.pdf)

[54] Government Accountability Office, “Military Compensation: Additional Actions Are Needed to Better Manage Special and Incentive Pay Programs,” February 3, 2017. (https://www.gao.gov/products/gao-17-39)

[55] Government Accountability Office, “Military Cyber Personnel: Opportunities Exist to Improve Service Obligation Guidance and Data Tracking,” December 21, 2022. (https://www.gao.gov/assets/gao-23-105423.pdf)

[56] Government Accountability Office, “Military Cyber Personnel: Opportunities Exist to Improve Service Obligation Guidance and Data Tracking,” December 21, 2022, pages 12-13. (https://www.gao.gov/assets/gao-23-105423.pdf)

[57] Government Accountability Office, “Military Cyber Personnel: Opportunities Exist to Improve Service Obligation Guidance and Data Tracking,” December 21, 2022, page 14. (https://www.gao.gov/assets/gao-23-105423.pdf); National Defense Authorization Act for Fiscal Year 2024, Pub. L. 118-31, 137 Stat. 243, §509. (https://www.congress.gov/bill/118th-congress/house-bill/2670)

[58] Suzanne Smalley, “Cyber Command’s rotation ‘problem’ exacerbates talent shortage amid growing digital threat,” CyberScoop, August 18, 2022. (https://cyberscoop.com/military-rotation-norms-challenge-cyber-command)

[59]各軍種でキャリアフィールドの呼び方は異なるが、この説では、将校と下士官両方のキャリアフィールドについて、一般的に軍事特技(MOS)と呼ぶことにする。

[60] Geoff Ziezulewicz, “A new Navy ‘cyber’ rating is in the works,” Navy Times, February 15, 2023. (https://www.navytimes.com/news/your-navy/2023/02/15/a-new-cyber-rating-is-in-the-works)

[61] Government Accountability Office, “Federal Workforce: OPM Advances Efforts to Close Government-wide Skills Gaps but Needs a Plan to Improve Its Own Capacity,” February 27, 2023, pages 18-22. (https://www.gao.gov/products/gao-23-105528)

[62] For more information, see also: Michael G. Mattock, Beth J. Asch, James Hosek, and Michael Boito, “The Relative Cost-Effectiveness of Retaining Versus Accessing Air Force Pilots,” RAND Corporation, March 27, 2019. (https://www.rand.org/pubs/research_reports/RR2415.html)

[63] Government Accountability Office, “Military Cyber Personnel: Opportunities Exist to Improve Service Obligation Guidance and Data Tracking,” December 21, 2022, page 12. (https://www.gao.gov/assets/gao-23-105423.pdf)

[64] Government Accountability Office, “Military Cyber Personnel: Opportunities Exist to Improve Service Obligation Guidance and Data Tracking,” December 21, 2022, page 14. (https://www.gao.gov/assets/gao-23-105423.pdf)

[65] Lieutenant Colonel Jeffrey A Couillard, “Cyber Military Force,” National Defense University, April 26, 2023.

[66] Government Accountability Office, “Military Cyber Personnel: Opportunities Exist to Improve Service Obligation Guidance and Data Tracking,” December 21, 2022. (https://www.gao.gov/assets/gao-23-105423.pdf)

[67] Suzanne Smalley, “Cyber Command’s rotation ‘problem’ exacerbates talent shortage amid growing digital threat,” CyberScoop, August 18, 2022. (https://cyberscoop.com/military-rotation-norms-challenge-cyber-command)

[68] Eric Seligman, “Changing the Cyber Warfare Leadership Paradigm | Proceedings,” U.S. Naval Institute, June 2023. (https://www.usni.org/magazines/proceedings/2023/june/changing-cyber-warfare-leadership-paradigm)

[69] Ibid.

[70] Michael J. Vassalotti, Sofia Plagakis, and Barbara Salazar Torreon, “General and Flag Officers in the US Armed Forces: Background and Considerations for Congress,” Congressional Research Service, February 1, 2019. (https://sgp.fas.org/crs/natsec/R44389.pdf); “Leadership,” U.S. Fleet Cyber Command/U.S. Tenth Fleet, accessed March 9, 2024. (https://www.fcc.navy.mil/LEADERSHIP)

[71] Chad Bates and Charlene Rose, “Understanding—And Fixing—The Army’s Challenge In Keeping Cyber Talent,” Modern War Institute, May 17, 2022. (https://mwi.westpoint.edu/understanding-and-fixing-the-armys-challenge-in-keeping-cyber-talent)

[72] Michael Warner, “Intelligence in Cyber—and Cyber in Intelligence,” Carnegie Endowment for International Peace, October 16, 2017. (https://carnegieendowment.org/2017/10/16/intelligence-in-cyber-and-cyber-in-intelligence-pub-73393)

[73] Alexandra Lohr, “Cyber Command plans an intelligence center to call its own,” Federal News Network, March 1, 2023. (https://federalnewsnetwork.com/defense-main/2023/03/cyber-command-plans-an-intelligence-center-to-call-its-own)

[74] Mark Pomerleau, “Lawmakers nix proposal to create military cyber intelligence capability,” DefenseScoop, December 7, 2023. (https://defensescoop.com/2023/12/07/congress-nixes-proposal-to-create-military-cyber-intelligence-capability). As noted in the article, while the conference report on the bill argued that intelligence support “must be substantially improved,” lawmakers did not want to “dictate a specific organizational solution, but expect the Secretary of Defense to generate and implement one.”

[75] Jim Garamone, “Cybercom, NSA Senior Enlisted Leader Discusses Troops, Training, and Mental Health,” Defense.gov, May 14, 2019. (https://www.defense.gov/News/News-Stories/Article/Article/1847532/cybercom-nsa-senior-enlisted-leader-discusses-troops-training-mental-health)

[76] “Preservation of the Force and Family,” Special Operations Command Headquarters, accessed March 9, 2024. (https://www.socom.mil/POTFF/Pages/mind-mental_health.aspx); U.S. Department of Defense, Press Release, “Department of Defense Mental Health Resources for Service Members and Their Families,” August 18, 2021. (https://www.defense.gov/News/Releases/Release/Article/2737954/department-of-defense-mental-health-resources-for-service-members-and-their-fam)

[77] Samuel Souvannason, “Navy Cyber Mission Force Teams Achieve Full Operational Capacity,” U.S. Department of Defense, November 2, 2017.(https://www.defense.gov/News/News-Stories/Article/Article/1361059/navy-cyber-mission-force-teams-achieve-full-operational-capability)

[78] Jen Judson, “US Army looks to cut typical acquisition timeline in half,” DefenseNews, December 7, 2017. (https://www.defensenews.com/land/2017/12/07/army-looks-to-cut-typical-acquisition-timeline-in-half)

[79] National Defense Authorization Act for Fiscal Year 2016, Pub. L. 114-92, 129 Stat. 886, §807. (https://www.congress.gov/114/plaws/publ92/PLAW-114publ92.pdf)

[80] National Defense Authorization Act for Fiscal Year 2017, Pub. L. 114-328, 130 Stat. 2600, §1641. (https://www.congress.gov/bill/114th-congress/senate-bill/2943)

[81] Paul M. Nakasone, “2023 Posture Statement of General Paul M. Nakasone,” U.S. Cyber Command, March 7, 2023. (https://www.cybercom.mil/Media/News/Article/3320195/2023-posture-statement-of-general-paul-m-nakasone)

[82] Mark Pomerleau, “Cyber Command looking to bolster acquisition office as it prepares to handle $3B annually,” FedScoop, July 27, 2022. (https://fedscoop.com/cyber-command-looking-to-bolster-acquisition-office-as-it-prepares-to-handle-3b-annually)

[83] “Officers in the Army Acquisition Workforce,” United States Army Acquisition Support Center, accessed March 9, 2024. (https://asc.army.mil/web/career-development/military-officer/information)

[84] See, for example, Military Cyber Professionals Association, “HammerCon 2023: US Cyber Force Panel (Schafer, Cleary, Franz, and Montgomery),” June 13, 2023. (https://www.youtube.com/watch?v=CUYfjnlXGDk)

[85] Sandra Erwin, “U.S. Air Force to transfer 23 units to the Space Force,” SpaceNews, March 31, 2020. (https://spacenews.com/u-s-air-force-to-transfer-23-units-to-the-space-force)

[86] Bryan Bender, “What the Space Force is, and isn’t,” Politico, February 3, 2021. (https://www.politico.com/news/2021/02/03/space-force-explained-465799)

[87] David Ignatius, “The Space Force needs to get bigger,” The Washington Post, August 22, 2023. (https://www.washingtonpost.com/opinions/2023/08/22/us-space-force-military-pentagon-competition)

[88] Christopher E. Paul and Michael Schwille, “The Evolution of Special Operations as a Model for Information Forces,” National Defense University Press, Joint Force Quarterly 100, February 10, 2021. (https://ndupress.ndu.edu/Media/News/News-Article-View/Article/2497069/the-evolution-of-special-operations-as-a-model-for-information-forces)

[89] Government Accountability Office, “Special Operations Forces: Better Data Necessary to Improve Oversight and Address Command and Control Challenges,” October 2022. (https://www.gao.gov/assets/gao-23-105163.pdf)

[90] Ellen Nakashima and Tim Starks, “NSA, Cyber Command should continue to share a leader, a key review suggests,” The Washington Post, December 22, 2022. (https://www.washingtonpost.com/politics/2022/12/22/nsa-cyber-command-should-continue-share-leader-key-review-suggests)

[91] U.S. Cyber Command Public Affairs, “Cyber 101 – Cyber Mission Force,” U.S. Cyber Command, November 1, 2022. (https://www.cybercom.mil/Media/News/Article/3206393/cyber-101-cyber-mission-force)

[92] Lauren C. Williams, “Recruiting Crisis? Not at Space Force,” Defense One, December 2, 2022. (https://www.defenseone.com/policy/2022/12/recruiting-crisis-not-space-force/380369)

[93] “People,” U.S. Space Force, accessed January 8, 2024. (https://www.spaceforce.mil/About-Us/About-Space-Force/USSF-People)

[94] Leo Shane III, “Space Force eyes easing enlistment rules to target high-demand skills,” Air Force Times, September 13, 2022. (https://www.airforcetimes.com/news/pentagon-congress/2022/09/13/space-force-eyes-easing-enlistment-rules-to-target-high-demand-skills)

[95] Air Force Recruiting Service, “Constructive Service Credit now offered to applicants for two Space Force career fields,” U.S. Space Force, October 28, 2022. (https://www.spaceforce.mil/News/Article/3205270/constructive-service-credit-now-offered-to-applicants-for-two-space-force-caree)

[96] Estimates do not include the cyberspace activities from SOCOM-aligned units/components. U.S. Department of Defense, “Fiscal Year 2024 Budget Estimates United States Cyber Command,” March 2023. (https://comptroller.defense.gov/Portals/45/Documents/defbudget/fy2024/budget_justification/pdfs/01_Operation_and_Maintenance/O_M_VOL_1_PART_1/CYBERCOM_OP-5.pdf)

[97] U.S. Department of Defense, “Fiscal Year (FY) 2024 Budget Estimates. Operation and Maintenance, Defense-Wide,” March 2023. (https://comptroller.defense.gov/Portals/45/Documents/defbudget/fy2024/budget_justification/pdfs/01_Operation_and_Maintenance/O_M_VOL_1_PART_1/OM_Volume1_Part1.pdf)

[98] On issues of equipment and capabilities, Cyber Force should be responsible only for Deployable Mission Support Systems, a stand-alone cyber technology suite based upon an approved USCYBERCOM hardware/software baseline designed to enable the core CPT functions of hunt, clear, harden, and assess. Commander, Naval Information Forces, Press Release “DMSS on Deck,” September 26, 2022. (https://www.navifor.usff.navy.mil/Press-Room/Press-Releases/Article/3169924/dmss-on-deck)

[99] Michael Warner, “US Cyber Command’s First Decade,” Hoover Institution, 2008. (https://www.hoover.org/sites/default/files/research/docs/warner_webready.pdf); Mark Pomerleau, “Key lawmakers in favor of keeping ‘dual hat’ arrangement between Cybercom and NSA,” DefenseScoop, November 17, 2022. (https://defensescoop.com/2022/11/17/two-key-lawmakers-in-favor-of-keeping-dual-hat-arrangement-between-cybercom-and-nsa)

[100] John Plumb, “Testimony Before House Armed Services Committee,” March 30, 2023. (https://armedservices.house.gov/sites/republicans.armedservices.house.gov/files/Plumb%20Testimony.pdf)

[101] James Stavridis, “The US Military Needs to Create a Cyber Force,” Bloomberg, March 8, 2023. (Archived version available at https://web.archive.org/web/20230311100830/; https://www.washingtonpost.com/business/2023/03/08/the-us-needs-a-seventh-branch-of-the-military-cyber-force/aa72d5dc-bdab-11ed-9350-7c5fccd598ad_story.html)

[102] John Venable, “How the Air Force Got Its Start 72 Years Ago,” Heritage Foundation, September 18, 2019. (https://www.heritage.org/defense/commentary/how-the-air-force-got-its-start-72-years-ago)

[103] “1926 – The US Army Air Corps Act,” Air Force Historical Support Division, accessed March 9, 2024. (https://www.afhistory.af.mil/FAQs/Fact-Sheets/Article/459017/1926-the-us-army-air-corps-act)

[104] Dr. James P. Tate, “The Army and Its Air Corps: Army Policy Toward Aviation 1919-1941,” Air University Press, June 1998. (https://media.defense.gov/2017/Apr/07/2001728467/-1/-1/0/B_0062_TATE_ARMY_AIR_CORPS.PDF)

[105] Benjamin S. Lambeth, “A Short History of Military Space,” Air & Space Forces Magazine, December 1, 2004. (https://www.airandspaceforces.com/article/1204space)

[106] Frank A. Rose, “Re-establishing US Space Command is a great idea,” Brookings Institution, January 7, 2019. (https://www.brookings.edu/blog/order-from-chaos/2019/01/07/re-establishing-u-s-space-command-is-a-great-idea)

[107] Marcia S. Smith, “Military Space Activities: Highlights of the Rumsfeld Commission Report and Key Organization and Management Issues,” Congressional Research Service, February 21, 2001. (https://digital.library.unt.edu/ark/67531/metadc806331/m2/1/high_res_d/RS20824_2001Feb21.pdf)

[108] Frank A. Rose, “Re-establishing US Space Command is a great idea,” Brookings Institution, January 7, 2019. (https://www.brookings.edu/blog/order-from-chaos/2019/01/07/re-establishing-u-s-space-command-is-a-great-idea)

[109] Everett Carl Dolman, “New Frontiers, Old Realities,” Strategic Studies Quarterly, Spring 2012. (https://www.airuniversity.af.edu/Portals/10/SSQ/documents/Volume-06_Issue-1/dolman.pdf); Terri Moon Cronk, “Space-Based Capabilities Critical to US National Security, DOD Officials Say,” DOD News, May 24, 2021. (https://www.defense.gov/News/News-Stories/Article/Article/2629675/space-based-capabilities-critical-to-us-national-security-dod-officials-say); Tom Roeder and Tony Peck, “Space Force: A timeline of change,” The Gazette, July 26, 2018. (https://gazette.com/military/space-force-a-timeline-of-change/article_44285b42-7573-11e8-b983-e3bc886964a1.html)

[110] Frank A. Rose, “Re-establishing US Space Command is a great idea,” Brookings Institution, January 7, 2019. (https://www.brookings.edu/blog/order-from-chaos/2019/01/07/re-establishing-u-s-space-command-is-a-great-idea)

[111] A. Thomas Young, Edward Anderson, Lyle Bien, Ronald R. Fogleman, Keith Hall, Lester Lyles, and Dr. Hans Mark, “Leadership, Management, and Organization for National Security Space,” Institute for Defense Analyses, July 2008. (https://aerospace.csis.org/wp-content/uploads/2018/09/AllardCommission.pdf)

[112] Jim Garamone, “Trump Signs Law Establishing US Space Force,” DoD News, December 20, 2019. (https://www.defense.gov/News/News-Stories/Article/Article/2046035/trump-signs-law-establishing-us-space-force)

[113] U.S. Cyber Command, Public Affairs, “Cyber 101 – US Cyber Command History,” U.S. Cyber Command, October 4, 2022. (Archived version available at https://web.archive.org/web/20221011152417/https://www.cybercom.mil/Media/News/Article/3179270/cyber-101-us-cyber-command-history); For a history of information operations in the U.S. Army, see: Sarah P. White, “The Organizational Determinants of Military Doctrine: A History of Army Information Operations,” Texas National Security Review, Winter 2022/2023. (https://tnsr.org/2023/01/the-organizational-determinants-of-military-doctrine-a-history-of-army-information-operations); For cyber, see, Sarah P. White, “Subcultural Influence on Military Innovation: The Development of U.S. Military Cyber Doctrine,” Doctoral dissertation, Harvard University, Graduate School of Arts & Sciences, 2019. (https://dash.harvard.edu/handle/1/42013038)

[114] Joshua Rovner, “Warfighting in Cyberspace,” War on the Rocks, March 17, 2021. (https://warontherocks.com/2021/03/warfighting-in-cyberspace)

[115] U.S. Cyber Command, Public Affairs, “Cyber 101 – US Cyber Command History,” U.S. Cyber Command, October 4, 2022. (Archived version available at https://web.archive.org/web/20221011152417/; https://www.cybercom.mil/Media/News/Article/3179270/cyber-101-us-cyber-command-history)

[116] Omry Haizler, “The United States’ Cyber Warfare History: Implications on Modern Cyber Operational Structures and Policymaking,” Cyber, Intelligence, and Security, January 2017. (https://www.inss.org.il/wp-content/uploads/2017/03/The-United-States%E2%80%99-Cyber-Warfare-History-Implications-on.pdf)

[117] The Joint Chiefs of Staff, “The National Military Strategy of the United States of America,” 2004. (https://nssarchive.us/wp-content/uploads/library/nms/nms2004); Michael Warner, “US Cyber Command’s First Decade,” Hoover Institution, 2008. (https://www.hoover.org/sites/default/files/research/docs/warner_webready.pdf)

[118] U.S. Department of Defense, “National Military Strategy for Cyberspace Operations (NMS-CO),” December 11, 2005. (https://nsarchive2.gwu.edu/NSAEBB/NSAEBB424/docs/Cyber-023.pdf)

[119] U.S. Cyber Command, Public Affairs, “Cyber 101 – US Cyber Command History,” U.S. Cyber Command, October 4, 2022. (Archived version available at https://web.archive.org/web/20221011152417/; https://www.cybercom.mil/Media/News/Article/3179270/cyber-101-us-cyber-command-history)

[120] Andrew Feickert, “The Unified Command Plan and Combatant Commands: Background and Issues for Congress,” Congressional Research Service, updated January 3, 2013. (https://crsreports.congress.gov/product/pdf/R/R42077/11)

[121] National Defense Authorization Act for Fiscal Year 2012, Pub. L. 112-81, 125 Stat. 1551, §954. (https://www.congress.gov/bill/112th-congress/house-bill/1540)

[122] Catherine A. Theohary, “Defense Primer: Cyberspace Operations,” Congressional Research Service, updated December 14, 2022. (https://sgp.fas.org/crs/natsec/IF10537.pdf); Robert Chesney, “The Law of Military Cyber Operations and the New NDAA,” Lawfare, July 26, 2018. (https://www.lawfareblog.com/law-military-cyber-operations-and-new-ndaa)

[123] Mark Pomerleau, “What good are ‘exceptional’ cyber capabilities without authority?” C4ISRNET, July 16, 2019. (https://www.c4isrnet.com/dod/2019/07/16/what-good-are-exceptional-cyber-capabilities-without-authority)

[124] U.S. Cyber Command, “Achieve and Maintain Cyberspace Superiority: Command Vision for US Cyber Command,” April 2018. (https://www.cybercom.mil/Portals/56/Documents/USCYBERCOM%20Vision%20April%202018.pdf); U.S. Department of Defense, “Cyber Strategy: Summary,” September 18, 2018. (https://media.defense.gov/2018/Sep/18/2002041658/-1/-1/1/CYBER_STRATEGY_SUMMARY_FINAL.PDF)

[125] Paul M. Nakasone, “2023 Posture Statement of General Paul M. Nakasone,” U.S. Cyber Command, March 7, 2023. (https://www.cybercom.mil/Media/News/Article/3320195/2023-posture-statement-of-general-paul-m-nakasone)

[126] Mark Pomerleau, “Cyber Command prepares to gain significant budget control,” FedScoop, March 14, 2022. (https://fedscoop.com/cyber-command-budget-control-preparations-pom); Alexandra Lohr, “CYBERCOM Acquisition has the money, now it needs the manpower,” Federal News Network, May 8, 2023. (https://federalnewsnetwork.com/acquisition/2023/05/cybercom-acquisition-has-the-money-now-it-needs-the-manpower)

[127] Robert Chesney, “Traditional Military Activities in Cyberspace: Clarifying DOD’s Authority and the Line Between T10 and T50 Activities?” Lawfare, May 9, 2011. (https://www.lawfaremedia.org/article/traditional-military-activities-cyberspace-clarifying-dods-authority-and-line-between-t10-and-t50); Paul C. Ney Jr., “DOD General Counsel Remarks at U.S. Cyber Command Legal Conference,” U.S. Department of Defense, March 2, 2020. (https://www.defense.gov/News/Speeches/speech/article/2099378/dod-general-counsel-remarks-at-us-cyber-command-legal-conference)